Pytanie 1

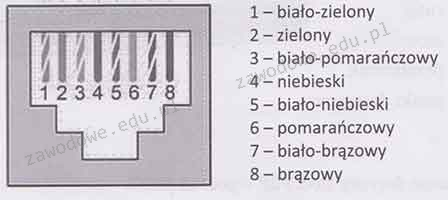

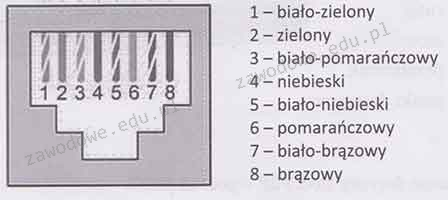

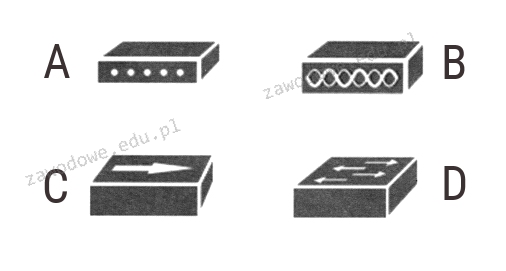

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Czym jest układ RAMDAC?

Brak odpowiedzi na to pytanie.

Wskaż błędny podział dysku MBR na partycje?

Brak odpowiedzi na to pytanie.

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

IMAP jest protokołem do

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy w sieci, w której działa host z adresem IP 195.120.252.32 i maską podsieci 255.255.255.192?

Brak odpowiedzi na to pytanie.

W systemie Windows 7 aby skopiować folder c:\test wraz z jego podfolderami na dysk zewnętrzny f:\, należy zastosować polecenie

Brak odpowiedzi na to pytanie.

W przypadku adresacji IPv6, zastosowanie podwójnego dwukropka służy do

Brak odpowiedzi na to pytanie.

AES (ang. Advanced Encryption Standard) to?

Brak odpowiedzi na to pytanie.

Jakiego narzędzia należy użyć do montażu końcówek kabla UTP w gnieździe keystone z zaciskami typu 110?

Brak odpowiedzi na to pytanie.

Jakie polecenie należy zastosować w konsoli odzyskiwania systemu Windows, aby poprawić błędne zapisy w pliku boot.ini?

Brak odpowiedzi na to pytanie.

Firma planuje stworzenie lokalnej sieci komputerowej, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart bezprzewodowych. Internet będzie udostępniany przez ruter z modemem ADSL i czterema portami LAN. Które z wymienionych elementów sieciowych jest konieczne, aby sieć mogła prawidłowo działać i uzyskać dostęp do Internetu?

Brak odpowiedzi na to pytanie.

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Brak odpowiedzi na to pytanie.

Który z wymienionych adresów IP nie zalicza się do prywatnych?

Brak odpowiedzi na to pytanie.

Jakie urządzenie w sieci lokalnej nie wydziela segmentów sieci komputerowej na kolizyjne domeny?

Brak odpowiedzi na to pytanie.

Adres IP (ang. Internet Protocol Address) to

Brak odpowiedzi na to pytanie.

Użytkownik systemu Linux, który pragnie usunąć konto innego użytkownika wraz z jego katalogiem domowym, powinien wykonać polecenie

Brak odpowiedzi na to pytanie.

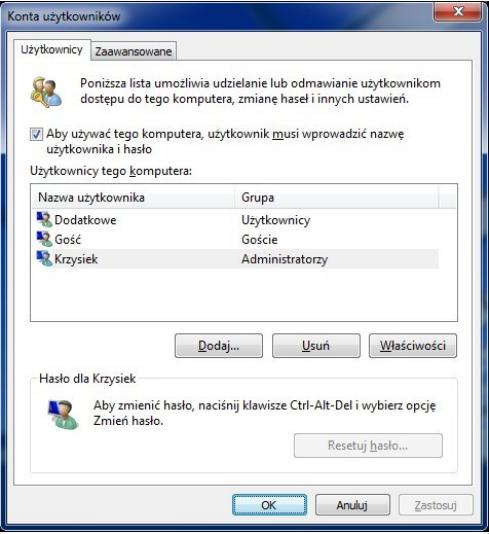

Aby aktywować zaprezentowane narzędzie systemu Windows, konieczne jest użycie komendy

Brak odpowiedzi na to pytanie.

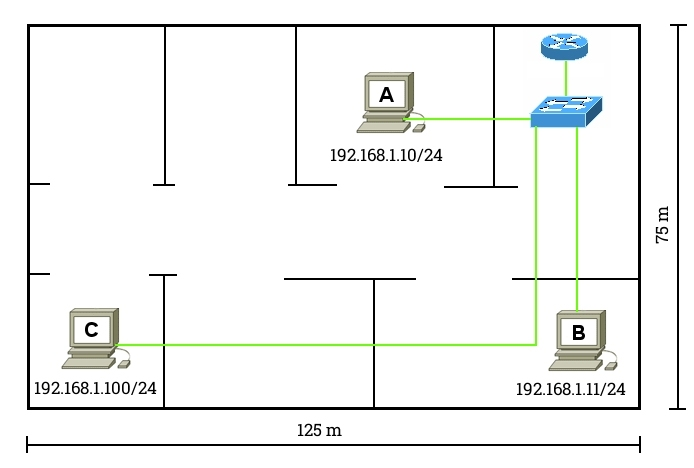

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Brak odpowiedzi na to pytanie.

Które dwa urządzenia sieciowe CISCO wyposażone w moduły z portami smart serial można połączyć przy użyciu kabla szeregowego?

Brak odpowiedzi na to pytanie.

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Brak odpowiedzi na to pytanie.

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Brak odpowiedzi na to pytanie.

Jaką metodę stosuje się do dostępu do medium transmisyjnego z wykrywaniem kolizji w sieciach LAN?

Brak odpowiedzi na to pytanie.

Wykonanie polecenia ```NET USER GRACZ * /ADD``` w wierszu poleceń systemu Windows spowoduje

Brak odpowiedzi na to pytanie.

Który symbol reprezentuje przełącznik?

Brak odpowiedzi na to pytanie.

Na przedstawionym schemacie urządzeniem, które łączy komputery, jest

Brak odpowiedzi na to pytanie.

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Brak odpowiedzi na to pytanie.

Oprogramowanie, które pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym, to

Brak odpowiedzi na to pytanie.

Aby przetestować funkcjonowanie serwera DNS w systemach Windows Server, można skorzystać z narzędzia nslookup. Jeśli w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, to dojdzie do weryfikacji

Brak odpowiedzi na to pytanie.

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Brak odpowiedzi na to pytanie.

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Brak odpowiedzi na to pytanie.

Chusteczki namoczone w płynie o działaniu antystatycznym są używane do czyszczenia

Brak odpowiedzi na to pytanie.

Jakim materiałem eksploatacyjnym jest ploter solwentowy?

Brak odpowiedzi na to pytanie.

W systemie DNS, aby powiązać nazwę hosta z adresem IPv4, konieczne jest stworzenie rekordu

Brak odpowiedzi na to pytanie.

Złącze IrDA służy do bezprzewodowej komunikacji i jest

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux przyzna możliwość zapisu dla wszystkich obiektów w /usr/share dla wszystkich użytkowników, nie modyfikując innych uprawnień?

Brak odpowiedzi na to pytanie.

Który standard w połączeniu z odpowiednią kategorią kabla skrętki jest skonfigurowany w taki sposób, aby umożliwiać maksymalny transfer danych?

Brak odpowiedzi na to pytanie.

W architekturze ISO/OSI protokoły TCP oraz UDP funkcjonują w warstwie

Brak odpowiedzi na to pytanie.

Jaką funkcję pełni zarządzalny przełącznik, aby łączyć wiele połączeń fizycznych w jedno logiczne, co pozwala na zwiększenie przepustowości łącza?

Brak odpowiedzi na to pytanie.