Pytanie 1

W języku PHP wyniki zapytania z bazy danych zostały pobrane przy użyciu polecenia mysql_query(). Aby uzyskać dane w postaci wierszy z tej zwróconej kwerendy, należy użyć polecenia:

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

W języku PHP wyniki zapytania z bazy danych zostały pobrane przy użyciu polecenia mysql_query(). Aby uzyskać dane w postaci wierszy z tej zwróconej kwerendy, należy użyć polecenia:

Dana jest tabela ksiazki z polami: tytul, autor, cena (typu liczbowego). Aby kwerenda SELECT wybrała tylko tytuły, dla których cena jest mniejsza od 50 zł, należy zapisać

W MSSQL Server rola dbcreator, która jest predefiniowana, umożliwia użytkownikowi

Polecenie SQL przedstawione poniżej ma za zadanie

| UPDATE Uczen SET id_klasy = id_klasy + 1; |

Brak odpowiedzi na to pytanie.

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Brak odpowiedzi na to pytanie.

Który typ danych należy przypisać kolumnie z kodami pocztowymi w tabeli relacyjnej bazy danych, aby przechowywała dane w formie łańcuchów znakowych o zdefiniowanej, stałej długości?

Brak odpowiedzi na to pytanie.

Podaj zapytanie SQL, które tworzy użytkownika sekretarka na localhost z hasłem zaq123

CREATE USER `sekretarka`@`localhost` IDENTIFY "zaq123";

Brak odpowiedzi na to pytanie.

Jakie imiona spełniają warunek klauzuli LIKE w poniższym zapytaniu: SELECT imię FROM mieszkańcy WHERE imię LIKE '_r%';?

Brak odpowiedzi na to pytanie.

Tabela gory zawiera dane o polskich szczytach oraz górach, w których się one znajdują. Jakie zapytanie należy wykonać, aby zobaczyć Koronę Gór Polskich, czyli najwyższy szczyt w każdym z pasm górskich?

Brak odpowiedzi na to pytanie.

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

Brak odpowiedzi na to pytanie.

Która z funkcji agregujących wbudowanych w język SQL służy do obliczania średniej wartości w określonej kolumnie?

Brak odpowiedzi na to pytanie.

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Brak odpowiedzi na to pytanie.

Zawarte polecenie SQL wykonuje

UPDATE Uczen SET id_klasy = id_klasy + 1;

Brak odpowiedzi na to pytanie.

Jakie mechanizmy powinno się wykorzystać do stworzenia ankiety w języku działającym po stronie serwera, tak aby wyniki były zapisane w postaci małego pliku u użytkownika?

Brak odpowiedzi na to pytanie.

Jakiego wyniku można się spodziewać po wykonaniu zapytania na przedstawionej tabeli?

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czesław Niemen | 2005 | Przyjdź W Taka Noc itp. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czesław Niemen | 2017 | Winylowa reedycja płyty "Aerolit" |

| 4 | Journey | Mikołaj Czechowski | 2013 |

Brak odpowiedzi na to pytanie.

Które polecenie SQL zaktualizuje w tabeli tab wartość Ania na Zosia w kolumnie kol?

Brak odpowiedzi na to pytanie.

Którą kwerendę należy wykonać, aby zaktualizować wszystkim rekordom z tabeli pracownicy wartość w kolumnie plec na K, przyjmując na potrzeby zadania, że każde imię żeńskie kończy się literą a?

Brak odpowiedzi na to pytanie.

W algebrze relacji działanie selekcji polega na

Brak odpowiedzi na to pytanie.

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

Brak odpowiedzi na to pytanie.

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń pozwala na dodanie kolumny zadanie_kompletne do tabeli zadania?

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na dodanie kolumny zadaniekompletne do tabeli zadania?

Brak odpowiedzi na to pytanie.

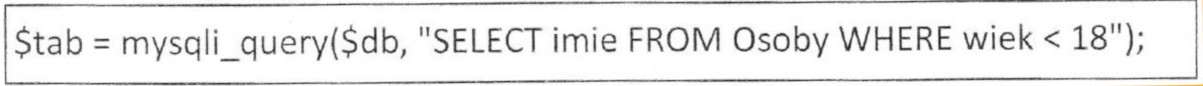

W języku PHP przeprowadzono operację zaprezentowaną w ramce. Jak można wyświetlić wszystkie rezultaty tego zapytania?

Brak odpowiedzi na to pytanie.

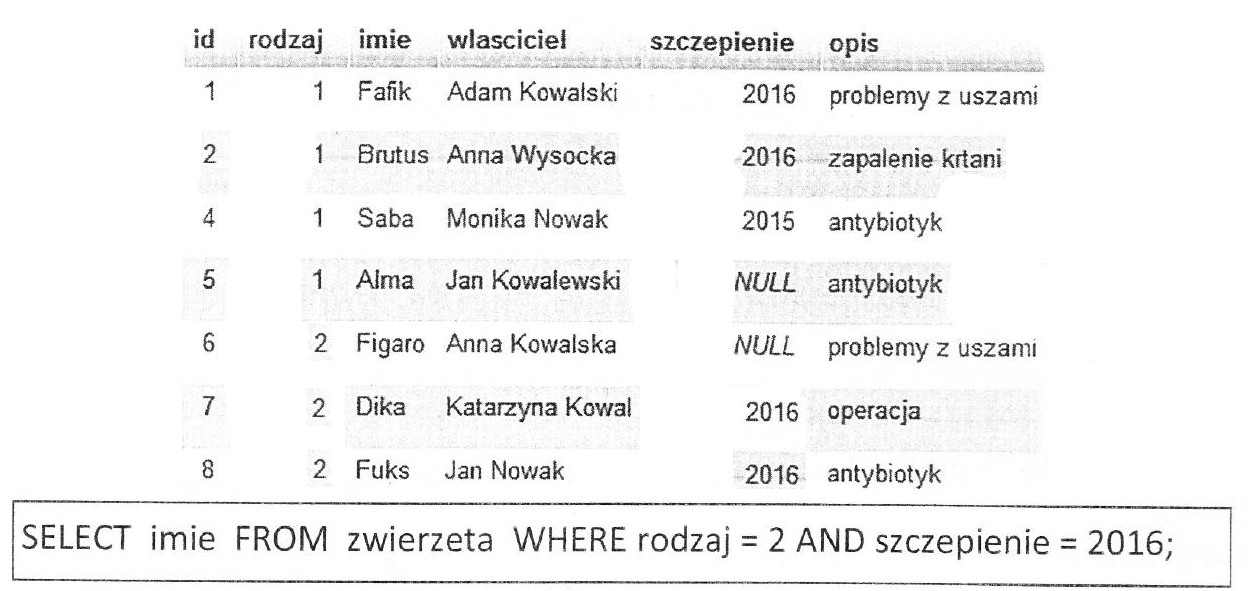

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

Brak odpowiedzi na to pytanie.

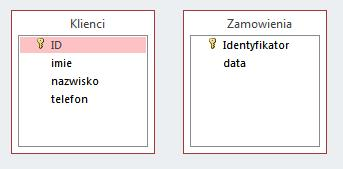

Na ilustracji przedstawiono dwie tabele. Aby ustanowić między nimi relację jeden do wielu, gdzie jedna strona to Klienci, a druga strona to Zamowienia, należy

Brak odpowiedzi na to pytanie.

Rozważ tabelę pracownicy. Jakie jest polecenie MySQL, które usuwa wszystkie wpisy z tabeli, gdzie pole rodzaj_umowy jest puste?

Brak odpowiedzi na to pytanie.

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

Brak odpowiedzi na to pytanie.

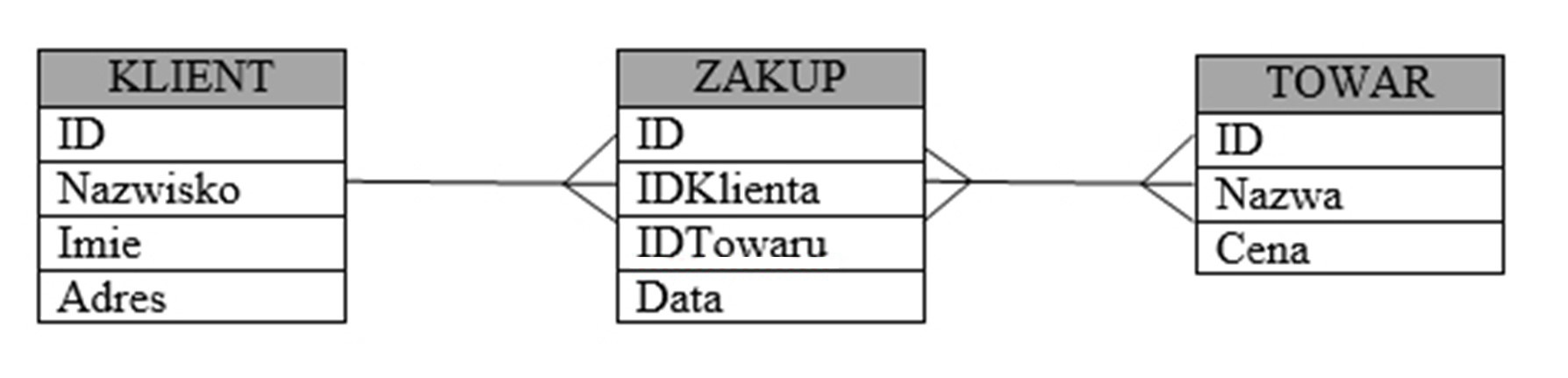

W której notacji diagramów ER został zapisany model związków encji przedstawiony na ilustracji?

Brak odpowiedzi na to pytanie.

Celem testów wydajnościowych jest ocena

Brak odpowiedzi na to pytanie.

Aby przywrócić uszkodzoną tabelę w MySQL, jakie polecenie należy wykonać?

Brak odpowiedzi na to pytanie.

Czym jest relacja w bazach danych?

Brak odpowiedzi na to pytanie.

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Brak odpowiedzi na to pytanie.

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Brak odpowiedzi na to pytanie.

Które zapytanie SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się na literę Z?

Brak odpowiedzi na to pytanie.

Jakie uprawnienia są konieczne do wykonania oraz przywrócenia kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

Brak odpowiedzi na to pytanie.

Jakie są różnice między poleceniami DROP TABLE a TRUNCATE TABLE?

Brak odpowiedzi na to pytanie.

Jakie są właściwe etapy tworzenia bazy danych?

Brak odpowiedzi na to pytanie.

Na tabeli dania, której wiersze zostały pokazane poniżej, wykonano przedstawioną kwerendę:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 3 | wierzbowy przysmak | 35 |

| 7 | 2 | Mintał w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

Brak odpowiedzi na to pytanie.

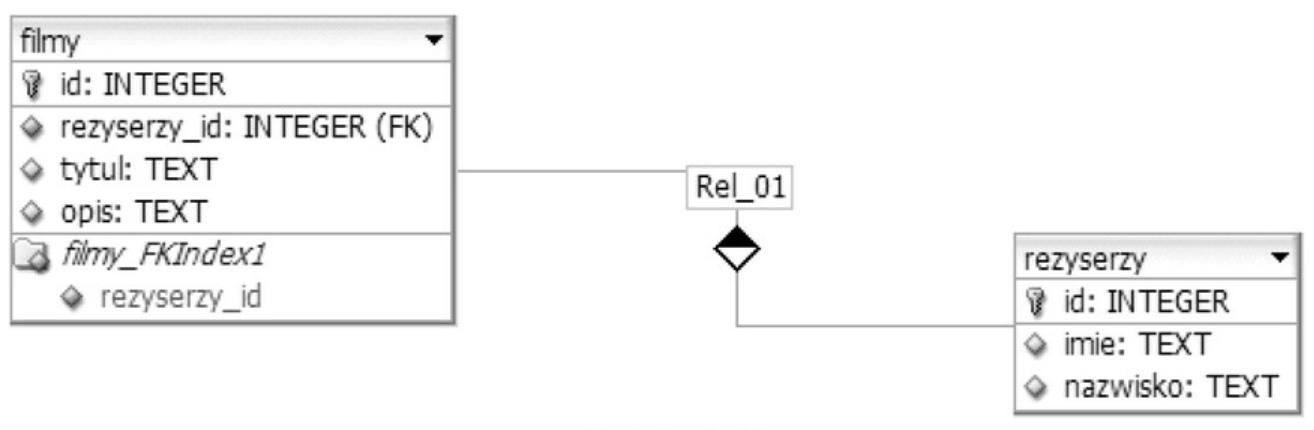

Na rysunku została przedstawiona relacja jeden do wielu. Łączy ona

Brak odpowiedzi na to pytanie.

W relacyjnych bazach danych, gdy dwie tabele są ze sobą powiązane przez ich klucze główne, mamy do czynienia z relacją

Brak odpowiedzi na to pytanie.