Pytanie 1

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

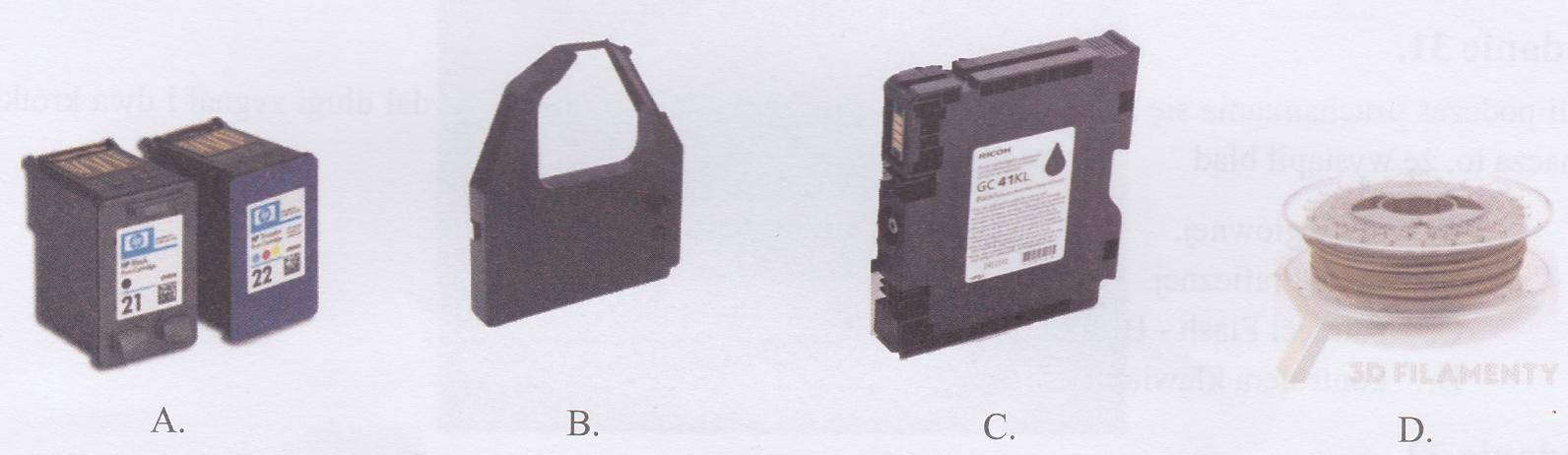

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

Analiza tłumienia w kablowym systemie przesyłowym umożliwia ustalenie

System S.M.A.R.T. jest wykorzystywany do nadzorowania działania oraz identyfikacji usterek

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Który interfejs bezprzewodowy, komunikacji krótkiego zasięgu pomiędzy urządzeniami elektronicznymi, korzysta z częstotliwości 2,4 GHz?

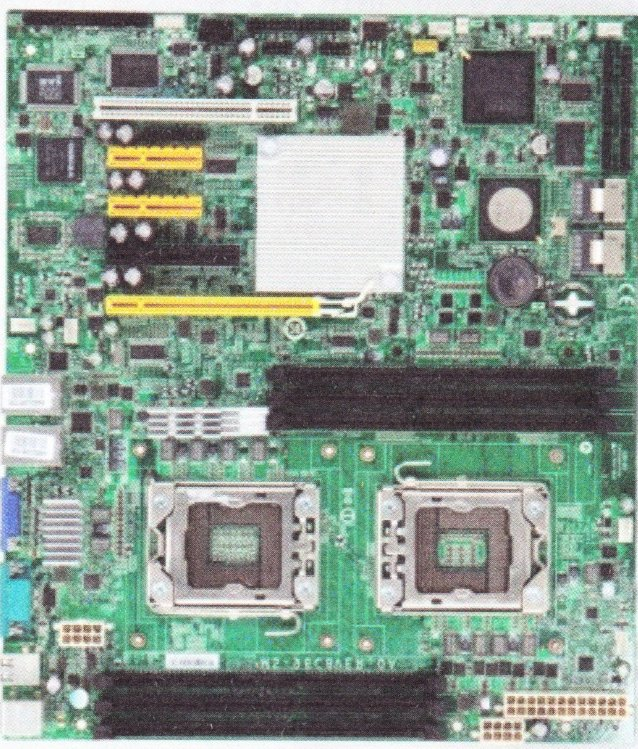

W komputerze użyto płyty głównej widocznej na obrazku. Aby podnieść wydajność obliczeniową maszyny, zaleca się

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Jakie będą wydatki na zakup kabla UTP kat.5e potrzebnego do stworzenia sieci komputerowej składającej się z 6 stanowisk, przy średniej odległości każdego stanowiska od przełącznika równiej 9m? Należy doliczyć m zapasu dla każdej linii kablowej, a cena za metr kabla wynosi 1,50 zł?

W dokumentacji systemu operacyjnego Windows XP opisano pliki o rozszerzeniu .dll. Czym jest ten plik?

Jak brzmi pełna wersja adresu IPv6 2001:0:db8::1410:80ab?

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Jakie polecenie umożliwia uzyskanie danych dotyczących bieżących połączeń TCP oraz informacji o portach źródłowych i docelowych?

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Najmniejszymi kątami widzenia charakteryzują się matryce monitorów typu

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

W drukarce laserowej do utrwalenia wydruku na papierze stosuje się

W systemie Linux do obsługi tablic partycji można zastosować komendę

Jakie złącze na płycie głównej komputera jest przeznaczone do zamontowania karty graficznej widocznej na powyższym obrazie?

Jaki typ złącza powinien być zastosowany w przewodzie UTP Cat 5e, aby połączyć komputer z siecią?

Jaką wartość dziesiętną ma liczba FF w systemie szesnastkowym?

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Pełna maska podsieci z prefiksem /25 to

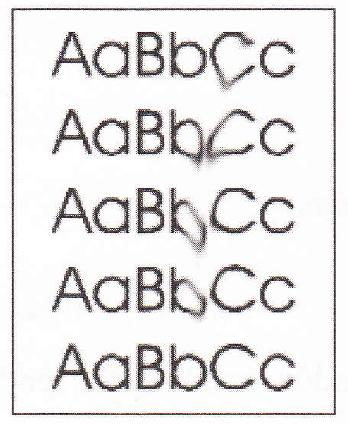

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

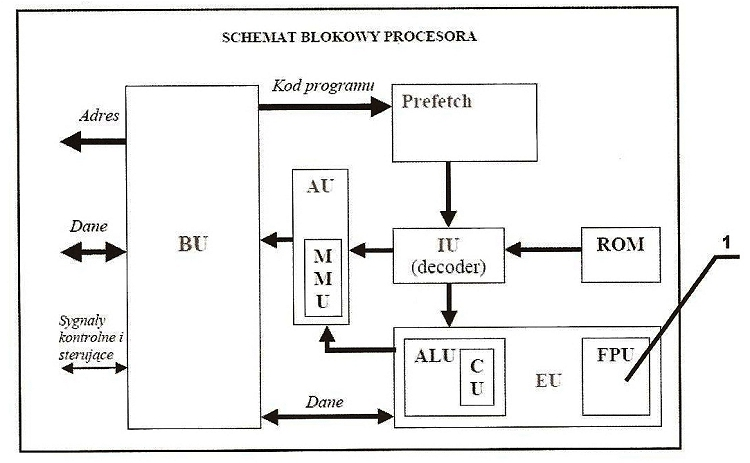

Element oznaczony numerem 1 w schemacie blokowym procesora pełni funkcję

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Główną metodą ochrony sieci komputerowej przed zewnętrznymi atakami jest wykorzystanie

Programem, który pozwala na zdalne monitorowanie działań użytkownika w sieci lokalnej lub przejęcie pełnej kontroli nad zdalnym komputerem, jest

Brak informacji o parzystości liczby lub o znaku wyniku operacji w ALU może sugerować problemy z funkcjonowaniem

W formacie plików NTFS, do zmiany nazwy pliku potrzebne jest uprawnienie

Za pomocą narzędzia diagnostycznego Tracert można ustalić trasę do punktu docelowego. Przez ile routerów przeszedł pakiet wysłany dl hosta 172.16.0.99?

C:\>tracert 172.16.0.99 Trasa śledzenia do 172.16.0.99 z maksymalną liczbą przeskoków 30 | ||||

| 1 | 2 ms | 3 ms | 2 ms | 10.0.0.1 |

| 2 | 12 ms | 8 ms | 8 ms | 192.168.0.1 |

| 3 | 10 ms | 15 ms | 10 ms | 172.17.0.2 |

| 4 | 11 ms | 11 ms | 20 ms | 172.17.48.14 |

| 5 | 21 ms | 16 ms | 24 ms | 172.16.0.99 |

Śledzenie zakończone. | ||||

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji protokołów TCP/IP lub innych przesyłanych lub odbieranych w sieci komputerowej, do której jest podłączony komputer użytkownika?

Aby chronić sieć WiFi przed nieautoryzowanym dostępem, należy między innymi