Pytanie 1

W zaprezentowanym fragmencie kodu HTML zdefiniowano pole input, które można opisać jako

| <input type="password" name="pole"> |

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym fragmencie kodu HTML zdefiniowano pole input, które można opisać jako

| <input type="password" name="pole"> |

Emblemat systemu CMS o nazwie Joomla! to

W języku PHP instrukcja foreach jest rodzajem

Zapis koloru w formacie #ff00e0 jest równoważny reprezentacji

W języku SQL podczas używania polecenia CREATE TABLE atrybut, który wskazuje na to, która kolumna jest kluczem podstawowym, to

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

W zamieszczonym przykładzie pseudoklasa hover sprawi, że styl pogrubiony będzie przypisany

| a:hover { font-weight: bold; } |

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Przedstawiono fragment kodu HTML, który nie waliduje się poprawnie. Błąd walidacji tego fragmentu kodu będzie dotyczył:

<!DOCTYPE html>

<html>

<head>

<title>Test</title>

</head>

<body>

<img src="/obraz.gif alt="Obrazek">

<h1>Rozdział 1</h1>

<p>To jest tekst paragrafu, ...</p>

<br>

<img src="/obraz.gif" alt="Obrazek">

</body>

</html>

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

Jakiego znacznika używamy do definiowania list w HTML?

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

W języku SQL do grupy operacji DCL (ang. Data Control Language) należą polecenia:

W CSS, poniższy zapis spowoduje, że czerwony kolor zostanie zastosowany do

| h1::first-letter {color:red;} |

Która z definicji funkcji w języku C++ przyjmuje parametr typu zmiennoprzecinkowego i zwraca wartość typu całkowitego?

Kiedy dane z formularza są przesyłane w sposób jawny jako parametry w adresie URL, w skrypcie PHP można je odczytać za pomocą tablicy

var obj1 = { czescUlamkowa: 10, czescCalkowita: 20, oblicz: function) {...} } Kod przedstawiony powyżej jest zapisany w języku JavaScript. W podanej definicji obiektu, metodą jest element o nazwie

Jaką wartość zwróci funkcja napisana w języku C++, gdy jej argumentami są a = 4 i b = 3?

long int fun1(int a, int b) { long int wynik = 1; for (int i = 0; i < b; i++) wynik *= a; return wynik; }

W ramce przedstawiono kod JavaScript z błędem logicznym. Program powinien wypisywać informację, czy liczby są sobie równe, czy nie, lecz nie wykonuje tego. Wskaż odpowiedź, która dotyczy błędu.

var x=5; var y=3; if(x=y) document.getElementById("demo").innerHTML='zmienne są równe'; else document.getElementById("demo").innerHTML='zmienne się różnią';

Jaki typ komunikatu jest zawsze przesyłany wyłącznie w kierunku w dół, to jest od kierownika do pracownika?

Aby skutecznie zrealizować algorytm wyznaczający największą z trzech podanych liczb a, b oraz c, wystarczy użyć

W dokumentacji CMS WordPress znajduje się zdanie:

"Enable comments for this post"

Co oznacza to zdanie?

W SQL przeprowadzono zapytanie, jednak jego realizacja nie powiodła się, co skutkowało błędem: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną takiego zachowania bazy danych może być

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';

Funkcja zaprezentowana w PHP

| function dzialania(int $x, float $y) { $z = $x + $y; return $z; } |

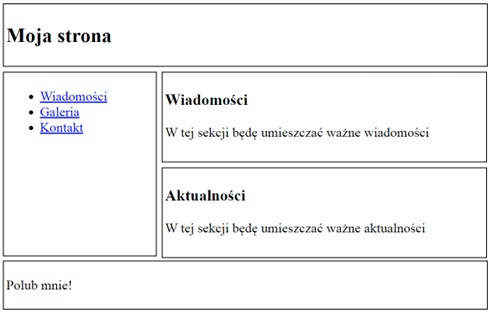

W HTML5 semantycznym znacznikiem, który służy do określenia dwóch sekcji widocznych po prawej stronie na rysunku, zawierających wiadomości oraz aktualności, jest

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

Walidacja formularzowych pól polega na zweryfikowaniu

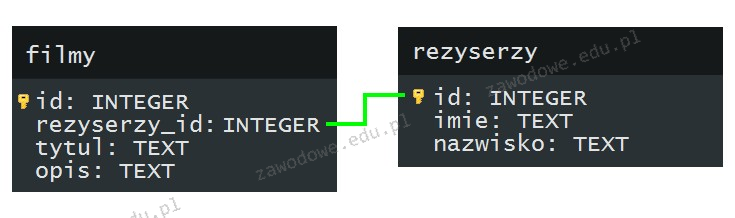

Na ilustracji przedstawiono związek jeden do wielu. Łączy on

Jakim słowem kluczowym można zainicjować zmienną w JavaScript?

Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

Jakie polecenie SQL zmieni w tabeli tab wartość w kolumnie kol z Ania na Zosia?

Zdefiniowanie klucza obcego jest niezbędne do utworzenia

Podczas wykonywania zapytania można skorzystać z klauzuli DROP COLUMN

Zdefiniowano bazę danych z tabelą sklepy, zawierającą pola: nazwa, ulica, miasto, branża. Aby odnaleźć wszystkie nazwy sklepów spożywczych znajdujących się wyłącznie we Wrocławiu, należy użyć kwerendy:

Jaką metodę używa się w języku PHP do tworzenia komentarza obejmującego więcej niż jedną linijkę?

Które z pojęć programowania obiektowego w języku JavaScript odnosi się do dostępu do pól i metod jedynie z poziomu klasy, w której zostały one zadeklarowane?

Wskaż wynik wykonania skryptu napisanego w języku PHP

| <?php $tablica = array(10 => "Perl", 14 => "PHP", 20 => "Python", 22 => "Pike"); asort($tablica); print("<pre>"); print_r($tablica); print("</pre>"); ?> |

| A Array ( [14] => PHP [10] => Perl [22] => Pike [20] => Python ) | B Array ( [0] => PHP [1] => Perl [2] => Pike [3] => Python ) | C Array ( [0] => Python [1] => Pike [2] => Perl [3] => PHP ) | D Array ( [10] => Perl [14] => PHP [20] => Python [22] => Pike ) |