Pytanie 1

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Wskaź na kluczową właściwość protokołów trasowania, które stosują algorytm wektora odległości (ang. distance-vector)?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

Zapora sieciowa typu filtra

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami DoS, konieczne jest zainstalowanie i odpowiednie skonfigurowanie

Na który adres IP protokół RIP v2 wysyła tablice rutingu do najbliższych sąsiadów?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Jaką domyślną wartość ma dystans administracyjny dla tras statycznych?

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Technologia umożliwiająca automatyczną identyfikację oraz instalację sprzętu to

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

Którego urządzenia dotyczy specyfikacja?

| Standard | IEEE 802.3/u/ab/x, IEEE 802.1P/Q |

| Porty | 1x 10/100/1000 Mbps RJ-45 |

| Magistrala | PCI 32 bit |

| Chipset | RTL8169SC |

| Tryb pracy | Half/Full Duplex |

| VLAN | tak |

| Jumbo frames | tak |

| Slot bootrom | tak |

| Zgodność z ACPI | tak |

| Sterowniki | Windows98/Me/NT/2000/XP/Vista, Linux, NetWare 4.x/5.x/6.x |

| Certyfikaty | CE, FCC |

| Gwarancja | 24 miesiące |

| Producent | TP-Link |

Aby dodać kolejny dysk ATA do komputera PC, należy

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Który rodzaj adresowania jest obecny w protokole IPv4, ale nie występuje w IPv6?

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

Koncentrator (ang.hub) to urządzenie, które

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

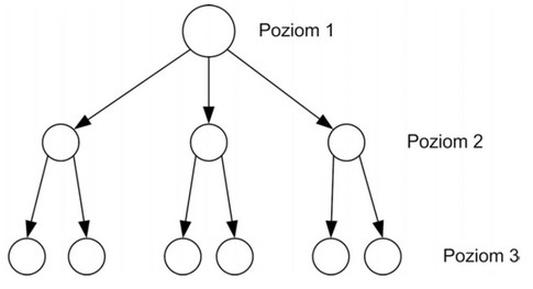

Na rysunku przedstawiono sposób synchronizacji sieci typu

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Co oznacza skrót SSH w kontekście protokołów?

Jak często domyślnie odbywa się aktualizacja tras w protokole RIPv1, RIPv2 (ang. Routing Information Protocol)?

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?