Pytanie 1

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Zasada programowania obiektowego, która polega na ukrywaniu elementów klasy tak, aby były one dostępne wyłącznie dla metod tej klasy lub funkcji zaprzyjaźnionych, to

Przedstawione w filmie działania wykorzystują narzędzie

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

| Exception in thread "main" java.lang.ArithmeticException: / by zero |

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

| To prosta metoda sortowania opierająca się na cyklicznym porównywaniu par sąsiadujących ze sobą elementów i zamianie ich miejscami w przypadku, kiedy kryterium porządkowe zbioru nie zostanie spełnione. Operacje te wykonywane są dopóki występują zmiany, czyli tak długo, aż cały zbiór zostanie posortowany. |

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

W języku Java wyjątek ArrayIndexOutOfBoundsException występuje, gdy następuje próba dostępu do elementu tablicy, którego

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

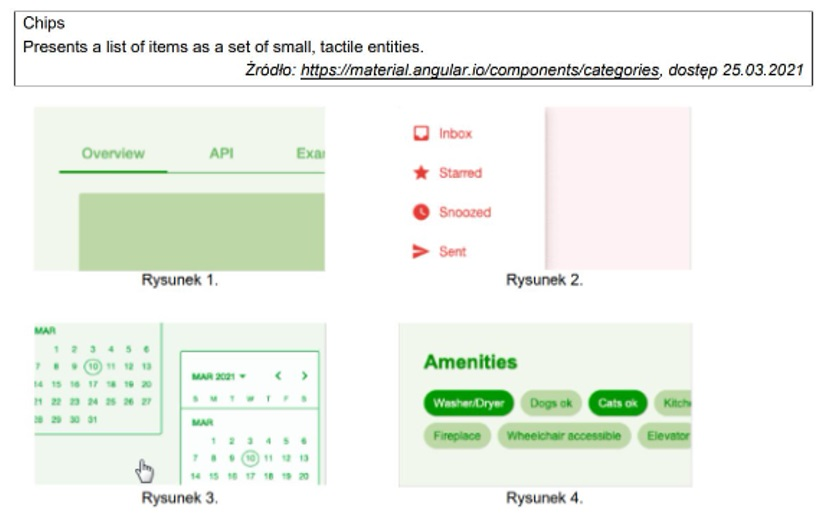

Na podstawie definicji zamieszczonej w ramce, wskaż, który z rysunków ilustruje komponent Chip zdefiniowany w bibliotece Angular Material?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

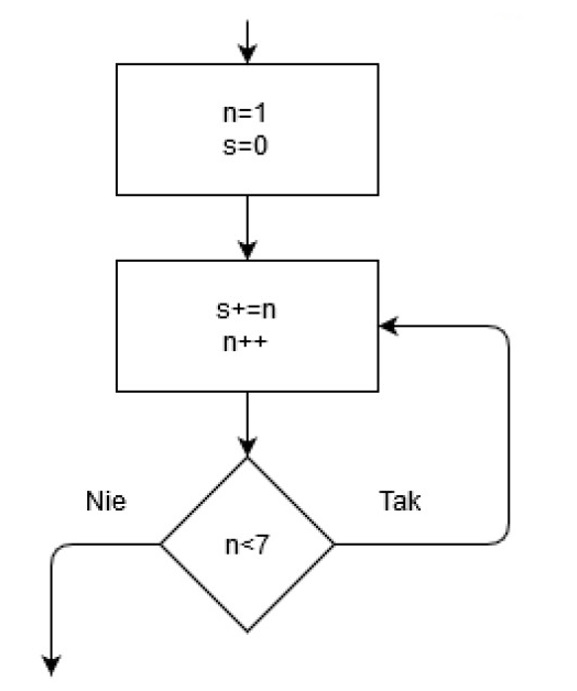

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jakie są główne cechy architektury klient-serwer?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Jakie składniki powinien mieć plan projektu?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Jakie jest podstawowe użycie metod wirtualnych?

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Które z poniższych nie jest frameworkiem JavaScript?

Co to jest GraphQL?

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Do czego służy operator spread (...) w JavaScript?

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Jaka będzie złożoność czasowa wyszukiwania w posortowanej tablicy przy użyciu algorytmu binarnego?

Które z poniższych narzędzi jest używane do statycznej analizy kodu JavaScript?

Jakie narzędzie jest używane do automatyzacji testów interfejsu użytkownika aplikacji webowych?