Pytanie 1

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Który z protokołów służy do synchronizacji czasu?

Aby zapobiec uszkodzeniu sprzętu w trakcie modernizacji laptopa polegającej na wymianie modułów pamięci RAM, należy

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

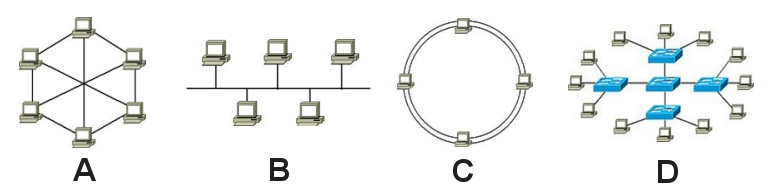

Który z rysunków ilustruje topologię sieci w układzie magistrali?

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

Który z podanych elementów jest częścią mechanizmu drukarki igłowej?

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Planowana sieć należy do kategorii C. Została ona podzielona na 4 podsieci, z których każda obsługuje 62 urządzenia. Która z poniższych masek będzie odpowiednia do tego zadania?

Elementem, który umożliwia wymianę informacji pomiędzy procesorem a magistralą PCI-E, jest

Jakie ustawienia dotyczące protokołu TCP/IP zostały zastosowane dla karty sieciowej, na podstawie rezultatu uruchomienia polecenia IPCONFIG /ALL w systemie Windows?

Karta bezprzewodowej sieci LAN Połączenie sieci bezprzewodowej:

Sufiks DNS konkretnego połączenia :

Opis. . . . . . . . . . . . . . . : Atheros AR5006EG Wireless Network Adapter

Adres fizyczny. . . . . . . . . . : 00-15-AF-35-65-98

DHCP włączone . . . . . . . . . . : Tak

Autokonfiguracja włączona . . . . : Tak

Adres IPv6 połączenia lokalnego . : fe80::8c5e:5e80:f376:fbax9(Preferowane)

Adres IPv4. . . . . . . . . . . . : 192.168.1.102(Preferowane)

Maska podsieci. . . . . . . . . . : 255.255.255.0

Dzierżawa uzyskana. . . . . . . . : 16 lutego 2009 16:51:02

Dzierżawa wygasa. . . . . . . . . : 17 lutego 2009 16:51:01

Brama domyślna. . . . . . . . . . : 192.168.1.1

Serwer DHCP . . . . . . . . . . . : 192.168.1.1

Serwery DNS . . . . . . . . . . . : 194.204.159.1

194.204.152.34

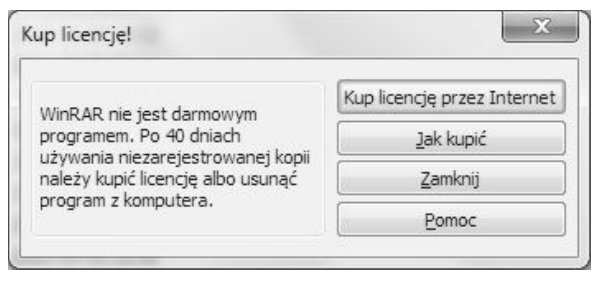

NetBIOS przez Tcpip. . . . . . . : WłączonyProgram WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

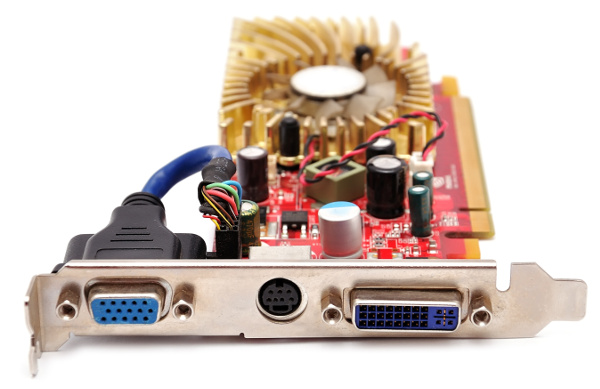

Jakie urządzenie jest przedstawione na rysunku?

Gdy użytkownik wpisuje w przeglądarkę internetową adres www.egzamin.pl, nie ma możliwości otwarcia strony WWW, natomiast wprowadzenie adresu 211.0.12.41 umożliwia dostęp do niej. Problem ten spowodowany jest brakiem skonfigurowanego serwera

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Określ prawidłową sekwencję działań, które należy wykonać, aby nowy laptop był gotowy do użycia?

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Na przedstawionej fotografii karta graficzna ma widoczne złącza

Zgodnie z wytycznymi dotyczącymi karty graficznej, jej możliwości pracy z systemem AGP 2X/4X pozwalają na

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Która operacja może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Ilustracja przedstawia rodzaj pamięci

Aplikacją systemu Windows, która umożliwia analizę wpływu różnych procesów i usług na wydajność CPU oraz oceny stopnia obciążenia pamięci i dysku, jest

Podaj prefiks, który identyfikuje adresy globalne w protokole IPv6?

Który z podanych adresów należy do kategorii publicznych?

W systemie Windows do przeprowadzania aktualizacji oraz przywracania sterowników sprzętowych należy wykorzystać narzędzie

Na przedstawionym schemacie urządzeniem, które łączy komputery, jest

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosuje się mechanizm

Program do diagnostyki komputera pokazał komunikat NIC ERROR. Co oznacza ten komunikat w kontekście uszkodzenia karty?

Na ilustracji przedstawiono

Jakie złącze, które pozwala na podłączenie monitora, znajduje się na karcie graficznej pokazanej na ilustracji?

Aby wyświetlić przedstawioną informację o systemie Linux w terminalu, należy użyć polecenia

Jakiego portu używa protokół FTP (File transfer Protocol)?

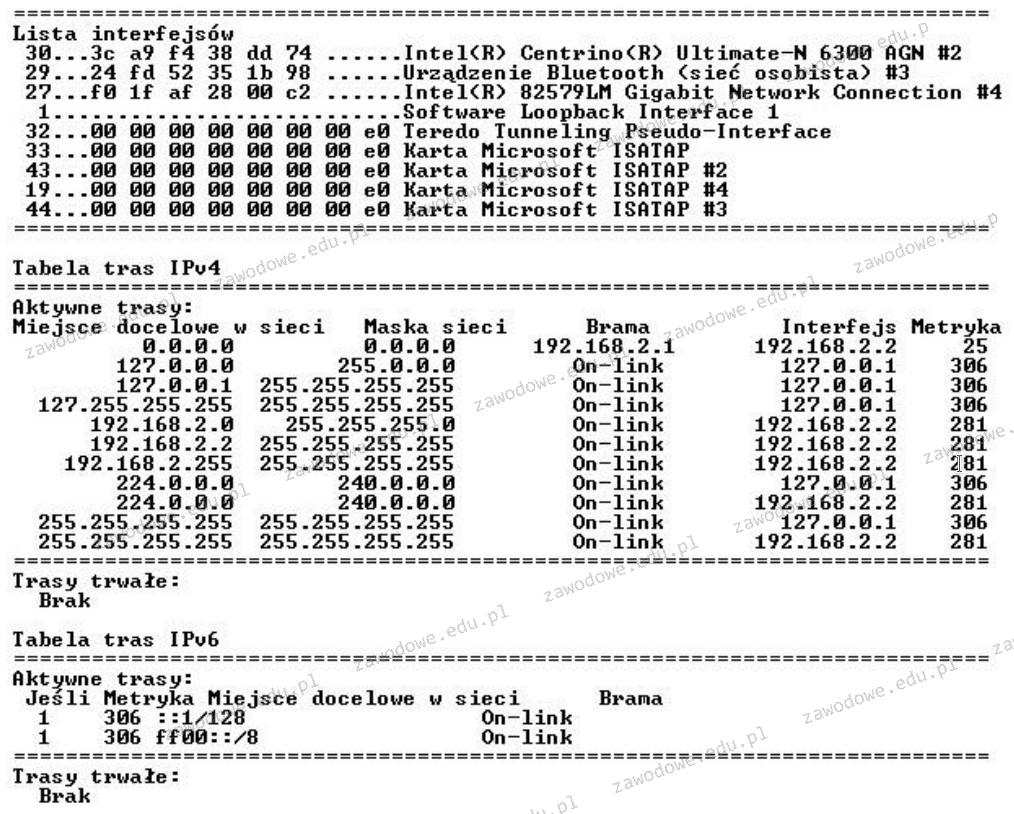

Jaki jest rezultat realizacji którego polecenia w systemie operacyjnym z rodziny Windows, przedstawiony na poniższym rysunku?

Aby zapobiec uszkodzeniu sprzętu podczas modernizacji laptopa, która obejmuje wymianę modułów pamięci RAM, należy

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez