Pytanie 1

Do czego służy funkcja PHP o nazwie mysql_num_rows?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Do czego służy funkcja PHP o nazwie mysql_num_rows?

Na stronie internetowej znajduje się formularz, do którego trzeba zaprogramować następujące funkcje:

– walidacja: podczas wypełniania formularza na bieżąco jest kontrolowana poprawność danych

– przesyłanie danych: po wypełnieniu formularza i jego zatwierdzeniu informacje są przesyłane do bazy danych na serwerze

Aby zrealizować tę funkcjonalność w możliwie najprostszy sposób, należy zapisać

W języku C, aby zdefiniować stałą, należy zastosować

W CSS, aby zmienić kolor czcionki dowolnego elementu HTML po najechaniu na niego kursorem, należy użyć pseudoklasy

Aby stworzyć szablon strony z trzema ustawionymi obok siebie kolumnami, można użyć stylu CSS.

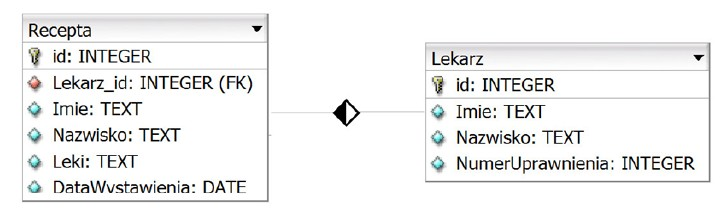

W tabeli Recepta, kolumny Imie i Nazwisko odnoszą się do pacjenta, na którego wystawiona jest recepta. Jaką kwerendę należy wykorzystać, aby dla każdej recepty uzyskać datę jej wystawienia oraz imię i nazwisko lekarza, który ją wystawił?

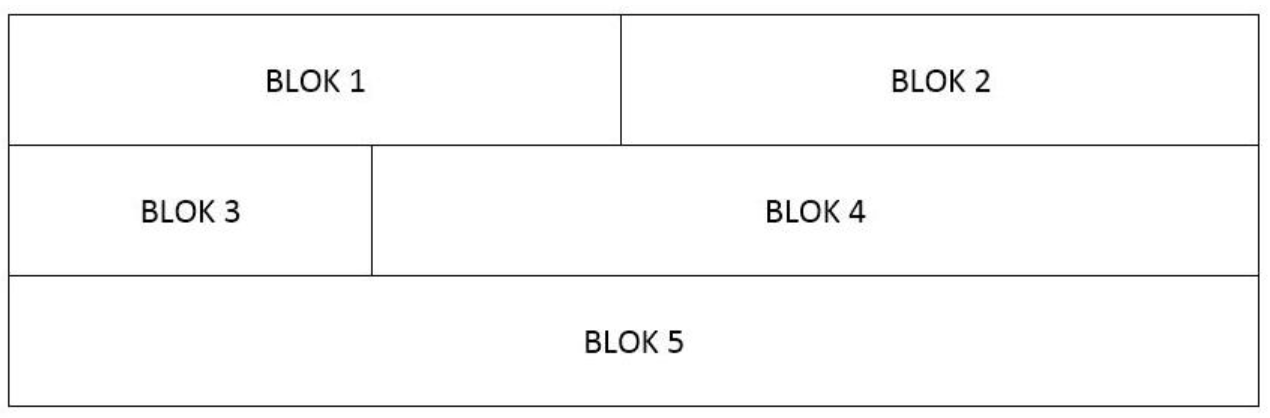

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości dla bloków: 1, 2,

3, 4 (blok 5 nie ma ustawionej szerokości), powinno zawierać właściwość

Aby poprawnie udokumentować poniższą linię kodu, trzeba po znakach // dodać komentarz: ```document.getElementById("napis").innerHTML = Date(); //```

Jaką maksymalną ilość znaczników <td> można zastosować w tabeli składającej się z trzech kolumn i trzech wierszy, w której nie ma złączeń komórek ani wiersza nagłówkowego?

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

Model barw o parametrach: odcień, nasycenie, jasność i przezroczystość, to

W języku PHP zamieszczono fragment kodu. Plik cookie utworzony przez to polecenie

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

Tabela faktury w bazie danych zawiera pola: numer, data, id_klienta, wartość oraz status. Każdego dnia tworzony jest raport dotyczący faktur z dnia bieżącego. Zawiera on jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL pozwoli na wygenerowanie tego raportu?

Jakie skutki wywoła poniższy fragment kodu w języku JavaScript? ```n = "Napis1"; s = n.length;```

Który z poniższych zapisów CSS zmieni tło bloku na odcień niebieskiego?

Polecenie serwera MySQL w postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'spowoduje, że użytkownikowi tKowal zostaną

Sprawdzenie poprawności pól formularza polega na weryfikacji

Jakie zadania programistyczne należy wykonać na serwerze?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Jaką wartość przyjmie zmienna po wykonaniu poniższego fragmentu kodu w JavaScript?

| var w=0; var i=1; for (i = 1; i < 50; i++) { if (i%2 == 0) w += i; } |

Etap, w którym identyfikuje się oraz eliminuje błędy w kodzie źródłowym programów, to

Podane w ramce polecenie SQL nadaje prawo SELECT

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Jednym z typów testów jednostkowych jest analiza tras, która polega na

Używając komendy BACKUP LOG w MS SQL Server, można

Znacznik <ins> w HTML ma na celu wskazanie

Jaką kwerendę w bazie MariaDB należy zastosować, aby wybrać artykuły z cenami mieszczącymi się w zakresie obustronnie domkniętym <10, 20>?

Która z wymienionych metod umożliwia wyświetlenie komunikatu w konsoli przeglądarki internetowej przy użyciu języka JavaScript?

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

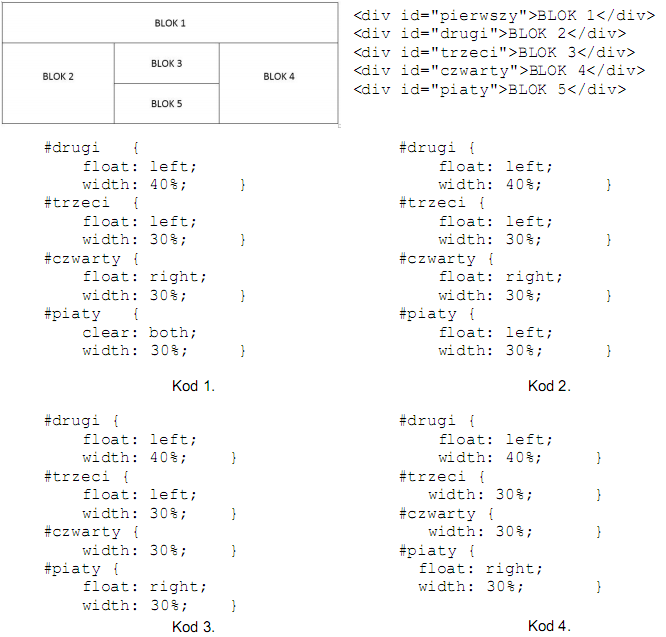

Wskaż kod CSS, który odpowiada layoutowi bloków 2 – 5, zakładając, że są one utworzone na podstawie podanego kodu HTML.

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

Która z podanych funkcji w języku PHP zwraca sumę połowy wartości a oraz połowy wartości b?

Na ilustracji przedstawiającej tabelę muzyka, zrealizowano poniższe zapytanie SQL. Jaki rezultat zwróci ta kwerenda?

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czesław Niemen | 2005 | Przyjdź W Taka Noc itp. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czesław Niemen | 2017 | Winylowa reedycja płyty "Aerolit" |

| 4 | Journey | Mikołaj Czechowski | 2013 |

Kompresja bezstratna pliku graficznego zapewnia

Termin „front-end” w kontekście budowy stron internetowych odnosi się do

W bazie danych wykonano poniższe polecenia dotyczące uprawnień użytkownika adam:

GRANT ALL PRIVILEGES ON klienci TO adam;Po wykonaniu tych instrukcji użytkownik adam uzyska dostęp do:

REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam;

W języku JavaScript trzeba zapisać warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (bez 0) lub zmienna b przyjmie wartość z zamkniętego przedziału od 10 do 100. Wyrażenie logiczne w tym warunku ma formę

Jakie jest właściwe określenie stylu CSS dla przycisku typu submit z czarnym tłem, bez ramki oraz z marginesami wewnętrznymi równymi 5 px?

input[type=submit] {

background-color: #000000;

border: none;

padding: 5px;

} A |

input[type=submit] {

background-color: #ffffff;

border: none;

padding: 5px;

} B |

input=submit {

background-color: #000000;

border: none;

margin: 5px;

} C |

input=submit {

background-color: #000000;

border: 0px;

margin: 5px;

} D |

Jakie jest znaczenie powtarzania w zdefiniowanym stylu CSS?

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

Które z poniższych wyrażeń logicznych w języku C weryfikuje, czy zmienna o nazwie zm1 znajduje się w przedziale (6, 203>?

W języku PHP predefiniowana zmienna $_SESSION przechowuje