Pytanie 1

W przedstawionym kodzie PHP w miejscu kropek powinno znajdować się polecenie

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

W przedstawionym kodzie PHP w miejscu kropek powinno znajdować się polecenie

Jakiej opcji w edytorze grafiki rastrowej należy użyć, aby przygotować obraz do wyświetlenia na stronie w taki sposób, aby widoczna była tylko część znajdująca się w obrębie ramki?

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

Jakim systemem do zarządzania wersjami oprogramowania jest

Instrukcję for można zastąpić inną instrukcją

Jakie jest zadanie funkcji agregującej AVG w zapytaniu?

SELECT AVG(cena) FROM uslugi;

W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy jest przesuwany o jeden, aż do ostatniego elementu tablicy. Czy to zdanie odnosi się do instrukcji?

Baza danych zawiera tabelę artykuły z polami: nazwa, typ, producent, cena. Aby wyświetlić wszystkie nazwy artykułów wyłącznie typu pralka, dla których cena jest z przedziału 1 000 PLN i 1 500 PLN, należy zastosować polecenie

W języku HTML, aby uzyskać następujący efekt formatowania

pogrubiony pochylony lub w górnym indeksie

należy zapisać kod:

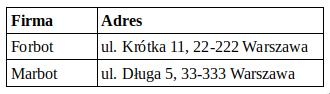

Jakie informacje można uzyskać na temat normalizacji tej tabeli?

Wskaż konstrukcję pętli w języku JavaScript, która wyświetli sześć kolejnych liczb parzystych

W programie napisanym w języku C++ należy wczytać zmienną całkowitą o nazwie liczba i wyświetlić ją tylko w przypadku, gdy przyjmuje trzycyfrowe wartości parzyste. Instrukcja warunkowa, która to sprawdza, powinna być oparta na wyrażeniu logicznym

Jaką metodę przesyłania należy wykorzystać, by zapewnić największe bezpieczeństwo danych zaszyfrowanych w formularzu, które są wysyłane do kodu PHP?

Wskaż kod równoważny do przedstawionego kodu zapisanego językiem PHP.

|

|

|

|

|

Dzięki poleceniu ALTER TABLE można

Model kolorów oparty na trzech parametrach: hue, saturation i brightness to

Który standard video cechuje się rozdzielczością 1920 px na 1080 px?

W języku PHP wykonano poniższą operację. Aby uzyskać wszystkie rezultaty tego zapytania, należy:

$tab = mysqli_query($db, "SELECT imie FROM Osoby WHERE wiek < 18");

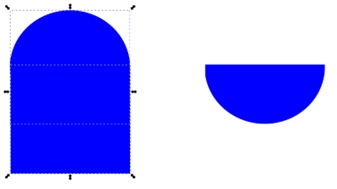

Która funkcja edytora grafiki wektorowej spowoduje przekształcenie z przedstawionych po lewej stronie figur koła i prostokąta do figury półkola widocznej po prawej stronie?

Jak za pomocą CSS ustawić opływanie obrazu tekstem, wprowadzając odpowiedni kod w stylu obrazu?

Brak odpowiedzi na to pytanie.

Taki styl CSS sprawi, że na stronie internetowej

| ul{ list-style-image: url('rys.gif'); } |

Brak odpowiedzi na to pytanie.

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Brak odpowiedzi na to pytanie.

W języku JavaScript zapisano funkcję. Co ona ma za zadanie.

| function fun1(f) { if (f < 0) f = f * (-1); return f } |

Brak odpowiedzi na to pytanie.

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Brak odpowiedzi na to pytanie.

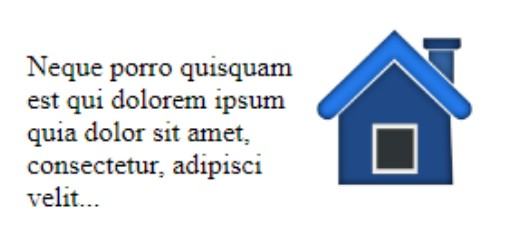

W języku HTML, aby uzyskać efekt taki jak na przykładzie, należy zastosować konstrukcję

Duży tekst zwykły tekst

Brak odpowiedzi na to pytanie.

Znacznik <strong> tekst</strong> w HTML będzie ukazywany przez przeglądarkę w identyczny sposób, jak znacznik

Brak odpowiedzi na to pytanie.

Który typ danych należy przypisać do atrybutu Telefon encji Student zakładając, że numer rozpoczyna się od znaku + i następującego po nim numeru kierunkowego kraju?

Brak odpowiedzi na to pytanie.

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość znajdującą się w zmiennej dane na okres jednego dnia?

Brak odpowiedzi na to pytanie.

Metainformacja “Description" zawarta w pliku źródłowym HTML powinna zawierać

| <head> <meta name="Description" content="..." > </head> |

Brak odpowiedzi na to pytanie.

Tabela o nazwie naprawy posiada kolumny klient oraz czyNaprawione. W celu usunięcia rekordów, w których wartość pola czyNaprawione wynosi prawda, należy użyć komendy

Brak odpowiedzi na to pytanie.

Znacznik <ins> w HTML ma na celu wskazanie

Brak odpowiedzi na to pytanie.

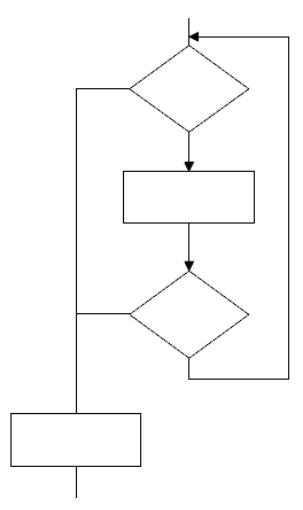

W analizowanym fragmencie algorytmu wykorzystano

Brak odpowiedzi na to pytanie.

Kompresja bezstratna pliku graficznego zapewnia

Brak odpowiedzi na to pytanie.

Ile razy zostanie wykonana zaprezentowana pętla w języku PHP, zakładając, że zmienna sterująca nie jest zmieniana wewnątrz pętli?

for ($i = 0; $i <= 10; $i++) {

// kod pętli

}Brak odpowiedzi na to pytanie.

Aby grupować sekcje na poziomie bloków, które będą stilizowane za pomocą znaczników, jakiego należy użyć?

Brak odpowiedzi na to pytanie.

Podstawowym celem korzystania z edytora WYSIWYG jest

Brak odpowiedzi na to pytanie.

Hermetyzacja to zasada programowania obiektowego, która wskazuje, że

Brak odpowiedzi na to pytanie.

Którego formatu należy użyć do zapisu zdjęcia z kompresją stratną?

Brak odpowiedzi na to pytanie.

W języku JavaScript należy uzyskać dostęp do elementu w pierwszym akapicie podanego kodu HTML. Jak można to zrobić za pomocą funkcji

| <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> ... |

Brak odpowiedzi na to pytanie.

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Brak odpowiedzi na to pytanie.