Pytanie 1

Aby stacje podłączone do routera mogły automatycznie otrzymać konfigurację sieciową (np. adres IP, adres bramy), należy w tym samym segmencie sieci, gdzie znajdują się stacje oraz router, zainstalować i uruchomić serwer

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Aby stacje podłączone do routera mogły automatycznie otrzymać konfigurację sieciową (np. adres IP, adres bramy), należy w tym samym segmencie sieci, gdzie znajdują się stacje oraz router, zainstalować i uruchomić serwer

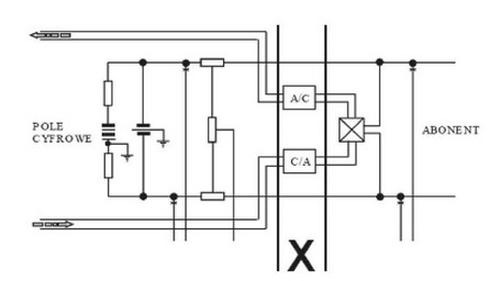

Fragment schematu oznaczony symbolem X na zamieszczonym schemacie abonenckiego zespołu liniowego AZL realizuje

Jaką prędkość transmisji mają modemy oznaczone symbolem V.32?

Cechą charakterystyczną technologii SVC (Switched Virtual Circuit) służącej do transmisji pakietów jest

Proces uwierzytelniania użytkownika polega na

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Alarm LOF (Loss of Frame) jest aktywowany w urządzeniach transmisyjnych, gdy fazowania

Celem wizowania anten kierunkowych jest

Jaką częstotliwość ma sygnał zgłoszenia centrali abonenckiej?

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?

Jaki system sygnalizacji jest wykorzystywany w dostępie abonenckim ISDN?

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Która kategoria kabla UTP pozwala na przesył danych z prędkością 1 000 Mbit/s?

Jakiego typu komutacja jest stosowana w stacjonarnej telefonii analogowej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W specyfikacji technicznej sieci operatora telefonii komórkowej pojawia się termin "roaming", który oznacza

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk:

Aby umożliwić wymianę informacji sygnalizacyjnych między centralami różnych operatorów, konieczny jest aktualnie system sygnalizacji

Z jakiego surowca jest zbudowany rdzeń kabla RG?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

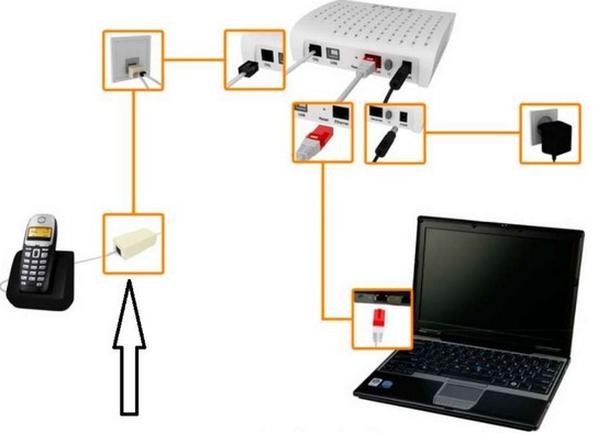

Na rysunku strzałką wskazano filtr

Jaką charakterystykę ma przepustowość wynosząca 64 kbit/s?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

Który z poniższych protokołów jest używany do zdalnego zarządzania urządzeniami sieciowymi za pomocą interfejsu wiersza poleceń?

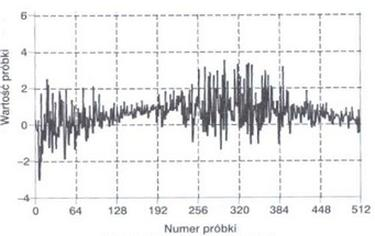

Przedstawiony na rysunku sygnał cyfrowy ma

Jakie polecenie kontrolujące w skrypcie wsadowym spowoduje wyłączenie widoczności realizowanych komend?

Jakim protokołem przesyła się formaty takie jak PCM, GSM, MP3 (audio) oraz MPEG i H263 (wideo)?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Na rysunku przedstawiono fragment specyfikacji modemu

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Sygnał, który w każdym momencie jest określany zmienną losową posiadającą znane statystyki, jest sygnałem

Jaka jest prędkość przesyłu danych kanału D w systemie PRA dla sieci ISDN?