Pytanie 1

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

W systemie Linux do śledzenia wykorzystania procesora, pamięci, procesów oraz obciążenia systemu wykorzystuje się polecenie

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

W jakim systemie występuje jądro hybrydowe (kernel)?

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

Co oznacza zapis 192.168.1/24 w kontekście maski podsieci?

Który z protokołów służy do weryfikacji poprawności połączenia między dwoma hostami?

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

Jakie polecenie pozwala na uzyskanie informacji o bieżących połączeniach TCP oraz o portach źródłowych i docelowych?

Jakim protokołem posługujemy się do przesyłania dokumentów hipertekstowych?

Jakie urządzenie pozwoli na połączenie kabla światłowodowego zastosowanego w okablowaniu pionowym sieci z przełącznikiem, który ma jedynie złącza RJ45?

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Jakie polecenie w systemach Linux służy do przedstawienia konfiguracji interfejsów sieciowych?

Jakie polecenie w systemie Windows należy użyć, aby ustalić liczbę ruterów pośrednich znajdujących się pomiędzy hostem źródłowym a celem?

Norma EN 50167 odnosi się do rodzaju okablowania

Jakie środowisko powinien wybrać administrator sieci, aby zainstalować serwer dla stron WWW w systemie Linux?

Protokół transportowy bezpołączeniowy to

W dwóch sąsiadujących pomieszczeniach pewnej firmy występują znaczne zakłócenia elektromagnetyczne. Aby zapewnić maksymalną przepustowość w istniejącej sieci LAN, jakie medium transmisyjne powinno być użyte?

Podaj polecenie w systemie Linux, które umożliwia wyświetlenie identyfikatora użytkownika.

Na ilustracji widoczna jest pamięć operacyjna

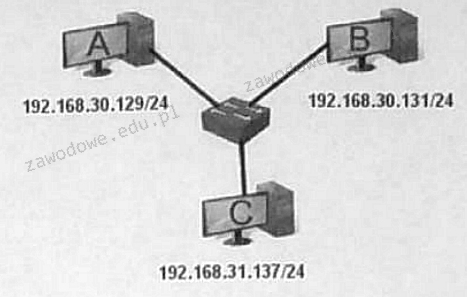

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

Najczęstszym powodem rozmazywania się tonera na wydrukach z drukarki laserowej jest

Który z wewnętrznych protokołów routingu bazuje na metodzie wektora odległości?

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Jak ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie funkcjonować w dwóch sieciach lokalnych o różnych adresach IP?

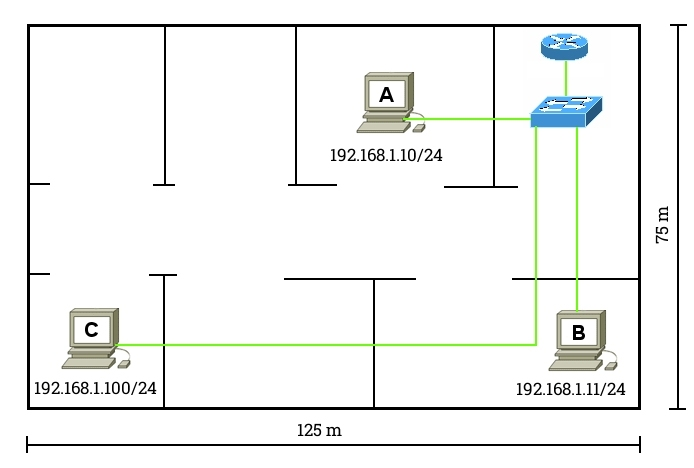

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

Okablowanie wertykalne w sieci strukturalnej łączy

W terminalu systemu Windows, do zarządzania parametrami konta użytkownika komputera, takimi jak okres ważności hasła, minimalna długość hasła, czas blokady konta i inne, wykorzystywane jest polecenie

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

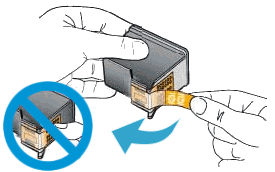

Przedstawiona czynność jest związana z eksploatacją drukarki

Liczba BACA zapisana w systemie szesnastkowym odpowiada liczbie

Element płyty głównej odpowiedzialny za wymianę danych między mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej jest na rysunku oznaczony numerem

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

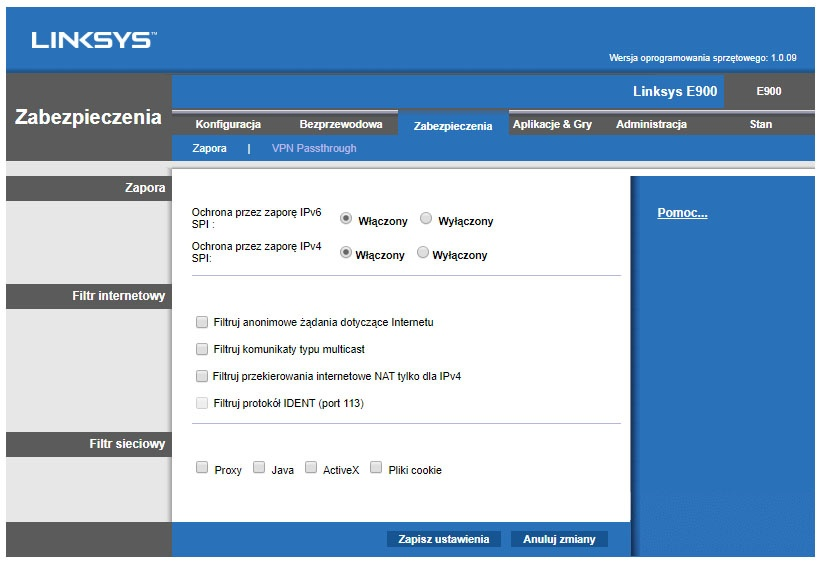

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji