Pytanie 1

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

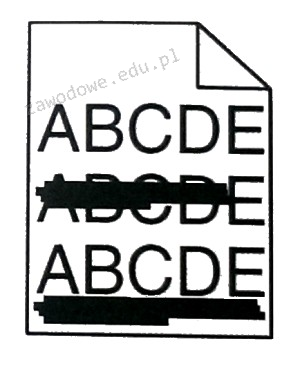

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

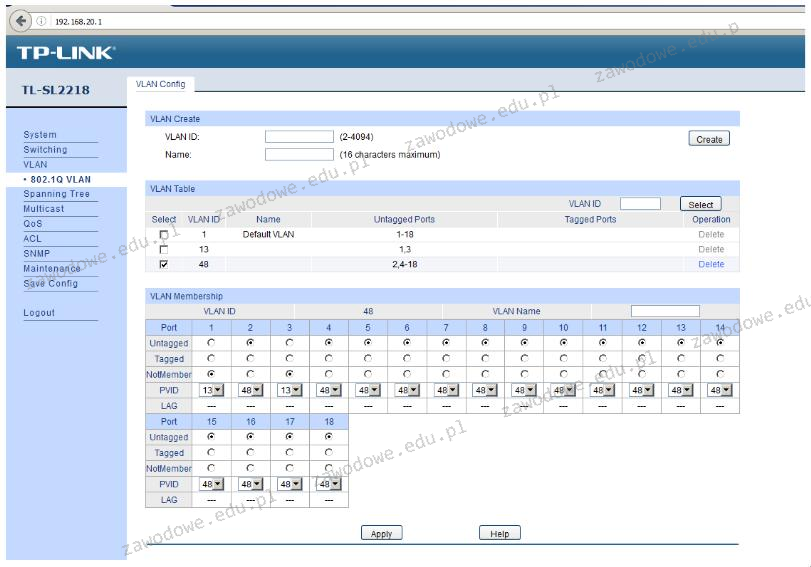

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

Który standard w połączeniu z odpowiednią kategorią kabla skrętki jest skonfigurowany w taki sposób, aby umożliwiać maksymalny transfer danych?

Najszybszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

W systemie Linux polecenie touch ma na celu

Wskaż adresy podsieci, które powstaną po podziale sieci o adresie 172.16.0.0/22 na 4 równe podsieci.

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

Który z protokołów NIE jest używany do ustawiania wirtualnej sieci prywatnej?

Jakie jest maksymalne dozwolone promień gięcia przy układaniu kabla U/UTP kat.5E?

Kabel typu skrętka, w którym pojedyncza para żył jest pokryta folią, a całość kabla jest osłonięta ekranem z folii i siatki, oznacza się symbolem

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramek?

Emisja przez BIOS firmy AMI jednego długiego oraz dwóch krótkich sygnałów dźwiękowych oznacza

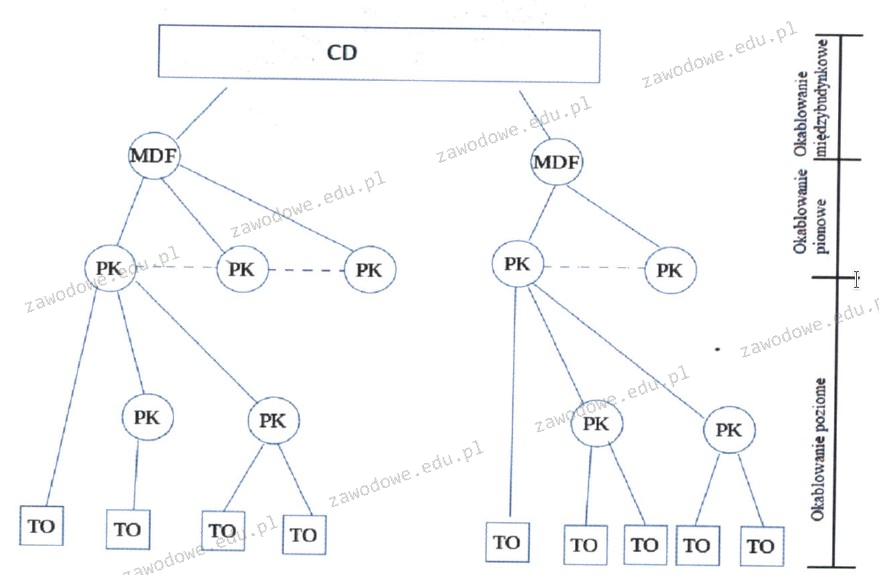

Na zaprezentowanym schemacie logicznym sieci przedstawiono

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

Jakie urządzenie powinno być użyte do połączenia sprzętu peryferyjnego, które posiada bezprzewodowy interfejs komunikujący się za pomocą fal świetlnych w podczerwieni, z laptopem, który nie dysponuje takim interfejsem, lecz ma port USB?

Jaką funkcję pełni mechanizm umożliwiający przechowywanie fragmentów dużych plików programów i danych, które nie mogą być w pełni załadowane do pamięci?

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

W klasycznym adresowaniu, adres IP 74.100.7.8 przyporządkowany jest do

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

Zidentyfikuj powód pojawienia się komunikatu, który widoczny jest na ilustracji.

Płyta główna serwerowa potrzebuje pamięci z rejestrem do prawidłowego funkcjonowania. Który z poniższych modułów pamięci będzie zgodny z tą płytą?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Oświetlenie oparte na diodach LED w trzech kolorach wykorzystuje skanery typu

Zgodnie z normą PN-EN 50174, poziome okablowanie w systemie strukturalnym to segment okablowania pomiędzy

Literowym symbolem P oznacza się

Jak określa się w systemie Windows profil użytkownika, który jest tworzony przy pierwszym logowaniu do komputera i zapisywany na lokalnym dysku twardym, a wszelkie jego modyfikacje dotyczą tylko tego konkretnego komputera?

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

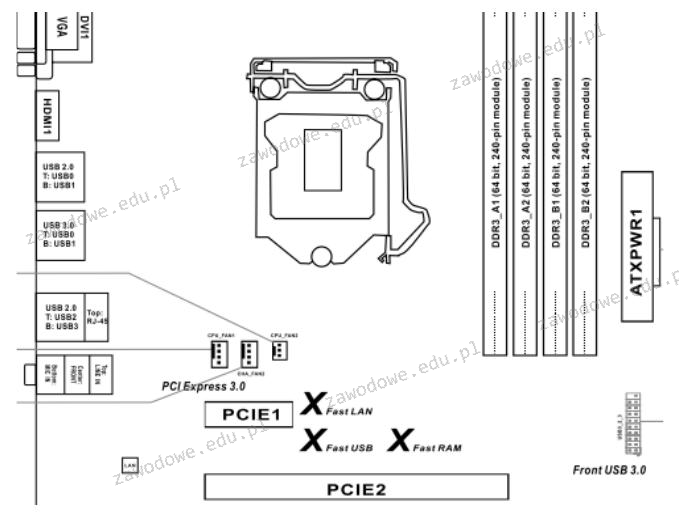

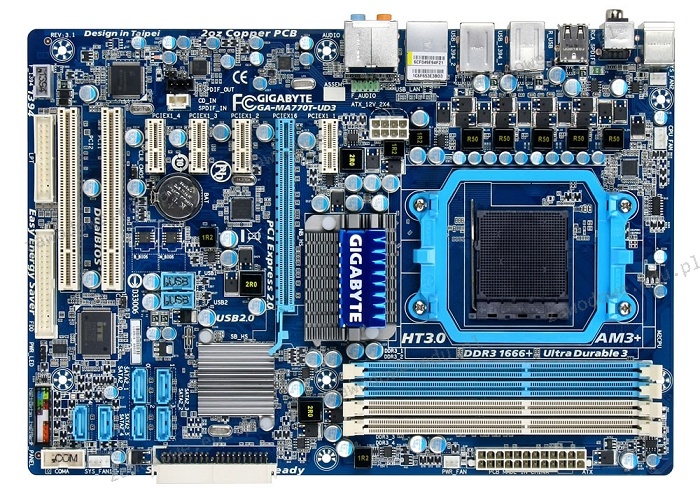

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

ARP (Address Resolution Protocol) to protokół, który pozwala na konwersję

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

Jakiego działania nie wykonują serwery plików?

Numer przerwania przypisany do karty sieciowej został zapisany w systemie binarnym jako 10101. Ile to wynosi w systemie dziesiętnym?

Który z zapisów adresu IPv4 z maską jest niepoprawny?

Na wskazanej płycie głównej możliwe jest zainstalowanie procesora w obudowie typu