Pytanie 1

Ile wyniesie całkowity koszt wymiany karty sieciowej w komputerze, jeżeli cena karty to 40 zł, czas pracy serwisanta wyniesie 90 minut, a koszt każdej rozpoczętej roboczogodziny to 60 zł?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Ile wyniesie całkowity koszt wymiany karty sieciowej w komputerze, jeżeli cena karty to 40 zł, czas pracy serwisanta wyniesie 90 minut, a koszt każdej rozpoczętej roboczogodziny to 60 zł?

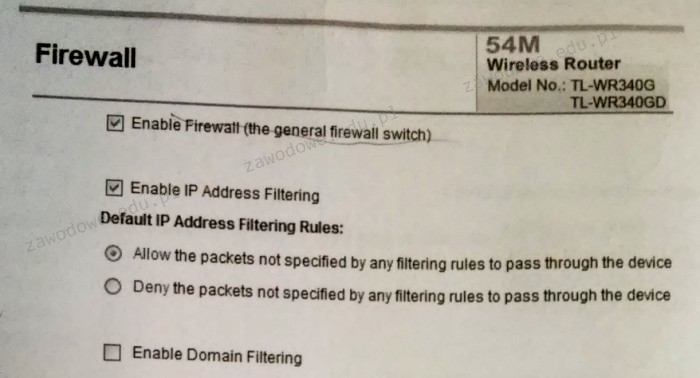

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Toner stanowi materiał eksploatacyjny w drukarce

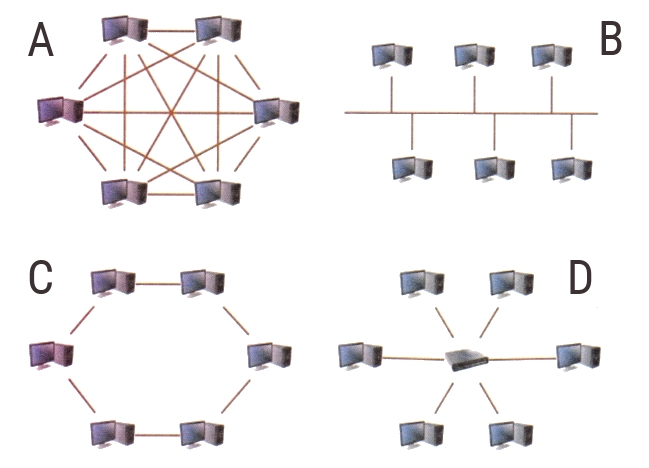

Która z przedstawionych na rysunkach topologii jest topologią siatkową?

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

SuperPi to aplikacja używana do oceniania

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

GRUB, LILO, NTLDR to

Który z poniższych adresów należy do klasy B?

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można stwierdzić, że pamięć ta

Jakie znaczenie mają zwory na dyskach z interfejsem IDE?

Jak nazywa się atak na sieć komputerową, który polega na przechwytywaniu przesyłanych w niej pakietów?

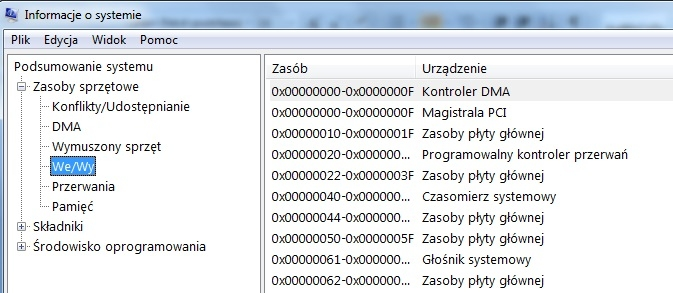

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

Który z materiałów eksploatacyjnych nie jest stosowany w ploterach?

To narzędzie może być wykorzystane do

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

Wskaż program do składu publikacji

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

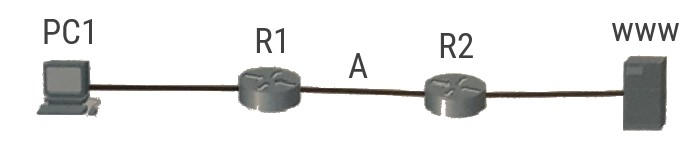

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

W strukturze sieciowej zaleca się umiejscowienie jednego punktu abonenckiego na powierzchni wynoszącej

Jakie urządzenie powinno być wykorzystane do pomiaru mapy połączeń w okablowaniu strukturalnym sieci lokalnej?

W zestawieniu przedstawiono istotne parametry techniczne dwóch typów interfejsów. Z powyższego wynika, że SATA w porównaniu do ATA charakteryzuje się

| Table Comparison of parallel ATA and SATA | ||

|---|---|---|

| Parallel ATA | SATA 1.5 Gb/s | |

| Bandwidth | 133 MB/s | 150 MB/s |

| Volts | 5V | 250 mV |

| Number of pins | 40 | 7 |

| Cable length | 18 in. (45.7 cm) | 39 in. (1 m) |

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Ustanowienie połączenia pomiędzy dwoma oddalonymi hostami za pomocą publicznej sieci, takiej jak Internet, w sposób, że węzły tej sieci nie wpływają na przesyłane pakiety, to

Niektóre systemy operacyjne umożliwiają równoczesny dostęp wielu użytkownikom (multiuser). Takie systemy

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Aby uporządkować dane pliku zapisane na dysku twardym, które znajdują się w nie sąsiadujących klastrach, tak by zajmowały one sąsiadujące ze sobą klastry, należy przeprowadzić

Określ adres sieci, do której przypisany jest host o adresie 172.16.0.123/27?

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

Internet Relay Chat (IRC) to protokół wykorzystywany do

W systemach Microsoft Windows komenda netstat -a pokazuje

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Adware to program komputerowy

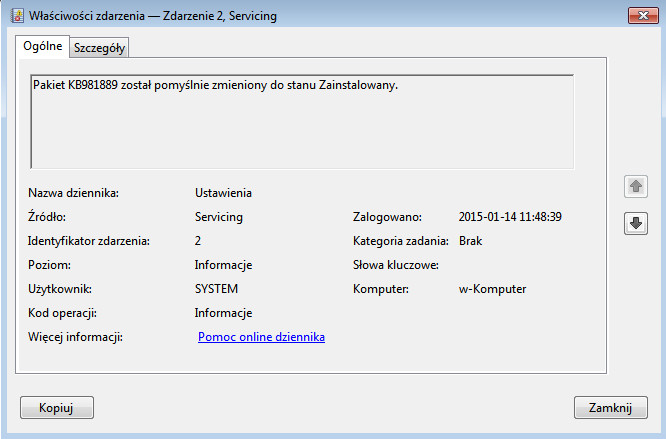

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu