Pytanie 1

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Aby przekształcić obraz z formatu JPEG do PNG bez utraty jakości, tak aby kolor biały w oryginalnym obrazie został zastąpiony przezroczystością w wersji docelowej, należy najpierw

Kod PHP z fragmentem ```if(empty($_POST["name"])){ $nameErr = "Name is required"; }``` służy do obsługi

Aby uzyskać dane z formularza HTML bez ich widoczności w adresie URL, powinno się użyć

Którą czynność gwarantującą poprawne wykonanie przedstawionego kodu Java Script, należy wykonać przed pętlą?

| var text; for ( var i = 0; i < tab.length; i++ ) { text += tab[i] + "<br>"; } |

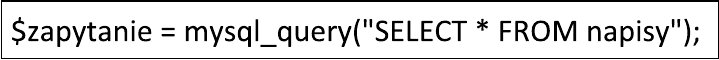

Wskaż kod równoważny do przedstawionego kodu zapisanego językiem PHP.

|

|

|

|

|

Który z protokołów umożliwia publikację strony internetowej na serwerze?

Jakiego typu tablicy dotyczy instrukcja dodawania elementu w JavaScript?

| Tablica['technik'] = 'informatyk'; |

Jednym z rodzajów testów jednostkowych jest badanie ścieżek, które polega na

SELECT count(*) FROM Uczniowie WHERE srednia = 5;Wynikiem uruchomienia przedstawionego zapytania SQL jest:

Funkcja napisana w PHP ma na celu

DELETE FROM Pracownicy ORDER BY rok_urodzenia LIMIT 1;W wyniku wykonania powyższego zapytania SQL zostanie:

W zaprezentowanym fragmencie zapytania SQL, instrukcja SELECT ma za zadanie zwrócić

| SELECT COUNT(wartosc) FROM ... |

Która z poniższych funkcji PHP służy do ładowania pliku z serwera?

W języku SQL używanym przez bazę danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

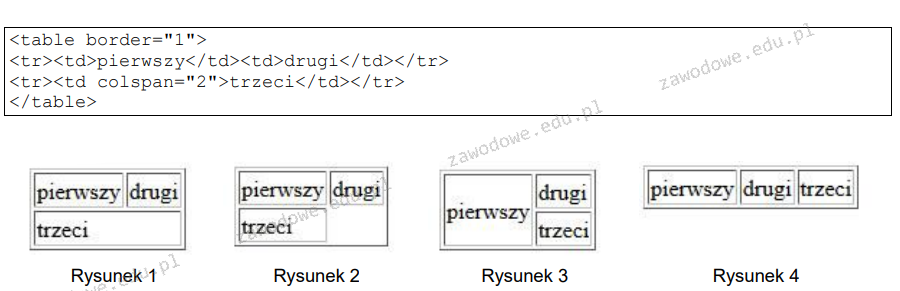

W języku HTML stworzono definicję tabeli. Który z rysunków ilustruje jej działanie?

DOM oferuje metody oraz właściwości, które w języku JavaScript umożliwiają

Jaką konstrukcją w języku C++ jest double *x;?

Który efekt został zaprezentowany na filmie?

Wyjątkowa metoda przynależąca do danej klasy w programowaniu obiektowym, która jest automatycznie wywoływana w momencie tworzenia obiektu i zazwyczaj ma na celu inicjalizację pól, to

document.getElementById("napis").innerHTML = Date); // Aby poprawnie skomentować podaną linijkę kodu w języku JavaScript, należy dodać komentarz po znakach //

Według którego parametru oraz dla ilu tabel zostaną zwrócone wiersze na liście w wyniku przedstawionego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

Jaką technologię zaleca się przy budowie witryn WWW, aby użytkownicy bez umiejętności programistycznych mogli samodzielnie wprowadzać zmiany w treści bez kodowania?

W instrukcjach, których celem jest odtwarzanie dźwięku na stronie internetowej jako tła muzycznego, nie stosuje się atrybutu

Wskaż nieprawdziwe zdanie dotyczące normalizacji dźwięku.

Jakiej kwerendy w bazie MariaDB należy użyć, aby wybrać artykuły, których ceny mieszczą się w przedziale domkniętym <10, 20>?

W kodzie HTML 5, w celu walidacji wartości pola <input type="text"> za pomocą wyrażenia regularnego, należy użyć atrybutu

Formularze do zarządzania bazami danych są tworzone w celu

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

Narzędzie używane do organizowania i przedstawiania danych z wielu wpisów w celu ich wydruku lub dystrybucji to

W konstrukcji warunkowej w języku JavaScript należy sprawdzić sytuację, w której zmienne a oraz b są większe od zera, przy czym zmienna b jest mniejsza niż 100. Taki warunek powinien być zapisany w następujący sposób:

Aby wprowadzić rekord do tabeli Pracownicy, jakie polecenie SQL należy zastosować?

Jakie jest zastosowanie certyfikatu SSL?

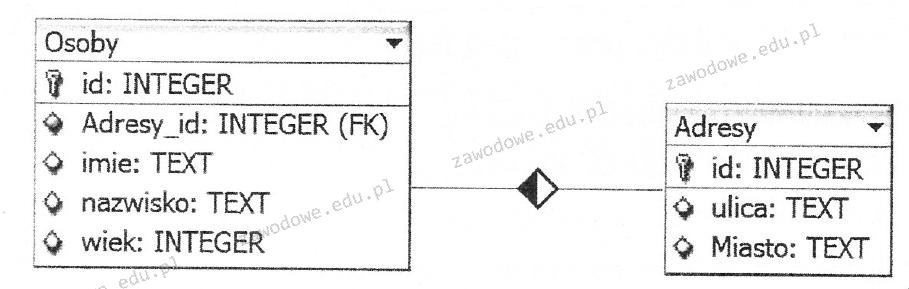

Tabele Osoby oraz Adresy są ze sobą połączone relacją typu jeden do wielu. Jakie zapytanie SQL powinno być użyte, aby poprawnie wyświetlić nazwiska oraz odpowiadające im miasta?

Podstawowym celem korzystania z edytora WYSIWYG jest

Kolor zielony w skróconej notacji szesnastkowej można zapisać w CSS jako sekwencję

Co należy zweryfikować przed wykonaniem kopii zapasowej bazy danych, aby było możliwe jej późniejsze odtworzenie w poprawny sposób?

Gdzie w dokumencie HTML powinien być umieszczony wewnętrzny arkusz stylów?

Jakie jest znaczenie powtarzania w zdefiniowanym stylu CSS?

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

Wśród technik rozwiązywania problemów w przedsiębiorstwie znajdują się: ignorowanie, separacja, arbitraż oraz kompromis. Wskaż metodę, która szczególnie może być niebezpieczna i prowadzić do zaostrzenia konfliktu w firmie?

Jakie polecenie przywróci do działania uszkodzoną tabelę w SQL?