Pytanie 1

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

W skład sieci komputerowej wchodzi 3 komputery stacjonarne oraz drukarka sieciowa, które są połączone kablem UTP z routerem mającym porty 1 x WAN oraz 5 x LAN. Które urządzenie sieciowe pozwoli na dołączenie kablem UTP dwóch dodatkowych komputerów do tej sieci?

Ile bajtów odpowiada jednemu terabajtowi?

Jaką topologię sieci przedstawia rysunek?

Aby zweryfikować adresy MAC komputerów, które są połączone z przełącznikiem, można zastosować następujące polecenie

Wykonanie polecenia tar -xf dane.tar w systemie Linux spowoduje

Aby zweryfikować poprawność przebiegów oraz wartości napięć w układzie urządzenia elektronicznego, można zastosować

Użycie którego z urządzeń może prowadzić do wzrostu liczby kolizji pakietów w sieci?

Zarządzanie partycjami w systemach operacyjnych Windows

Który z standardów Gigabit Ethernet pozwala na stworzenie segmentów sieci o długości 550 m/5000 m przy szybkości przesyłu danych 1 Gb/s?

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału między segmentami sieci lub jego blokowaniu?

Jaki jest adres rozgłoszeniowy w sieci, w której działa host z adresem IP 195.120.252.32 i maską podsieci 255.255.255.192?

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Aby umożliwić połączenie między urządzeniem mobilnym a komputerem za pomocą interfejsu Bluetooth, co należy zrobić?

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

Wskaż zdanie, które jest nieprawdziwe:

Która z poniższych liczb w systemie dziesiętnym poprawnie przedstawia liczbę 101111112?

Czym jest kopia różnicowa?

Który z dynamicznych protokołów rutingu został stworzony jako protokół bramy zewnętrznej do łączenia różnych dostawców usług internetowych?

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

Jakie urządzenie należy wykorzystać w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Jakie znaczenie mają zwory na dyskach z interfejsem IDE?

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600m?

Jakie urządzenie jest pokazane na ilustracji?

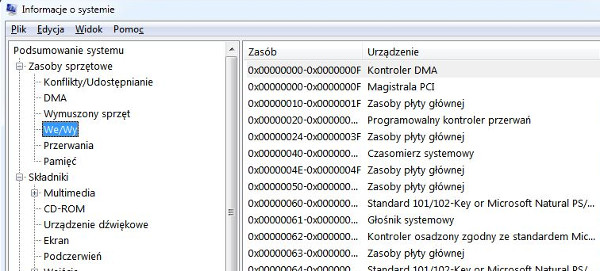

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Jakie środowisko graficzne zaprojektowane dla systemu Linux ma najniższe wymagania dotyczące pamięci RAM?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie zagrożenia eliminują programy antyspyware?

Thunderbolt to interfejs

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

Jakim standardem posługuje się komunikacja między skanerem a aplikacją graficzną?

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

Na ilustracji przedstawiono tylną stronę

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

Jakie gniazdo w notebooku jest przeznaczone do podłączenia kamery cyfrowej przez interfejs i.Link?

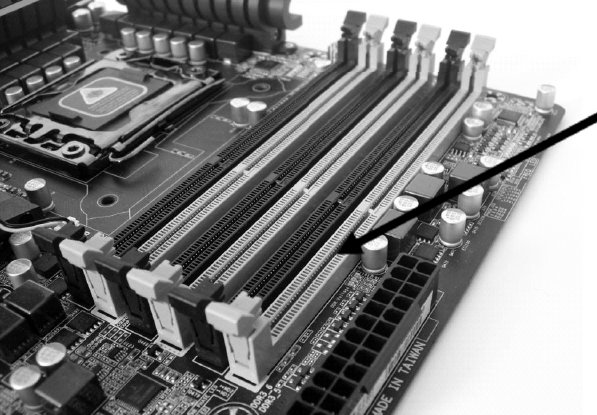

Jaki typ pamięci powinien być umieszczony na płycie głównej komputera w miejscu, które wskazuje strzałka?

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

Zainstalowanie serwera WWW w środowisku Windows Server zapewnia rola