Pytanie 1

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Które zdarzenie w JavaScript jest wywoływane po całkowitym załadowaniu strony?

Czym jest ochrona własności intelektualnej?

Zapisany fragment w Pythonie ilustruje:

pierwiastki = {"N":"Azot","O":"Tlen","P":"Fosfor","Si":"Siarka"}

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

W jakim języku został stworzony framework Angular?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

protected void Dodaj() {}

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Podczas programowania kontrolki stepper przedstawionej na ilustracji w aplikacji mobilnej, należy zarządzać zmienną, która zawsze przechowuje jej bieżącą wartość. Jakie zdarzenie można wykorzystać do osiągnięcia tej funkcjonalności?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Aby tworzyć aplikacje desktopowe w języku Java, można wybrać jedno z poniższych środowisk

Jakie jest zastosowanie iteratora w zbiorach?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

Jaka jest składnia komentarza jednoliniowego w języku Python?

Która z poniższych nie jest cechą architektury mikroserwisów?

Która z poniższych metod nie należy do cyklu życia komponentu w React.js?

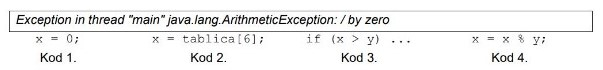

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Jaką funkcję pełnią okna dialogowe niemodalne?

Jakie jest zadanie interpretera?

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Jakie jest przeznaczenie polecenia "git merge"?

Jaka będzie zawartość zmiennej filteredItems po wykonaniu poniższego kodu?

const items = [ { id: 1, name: 'phone', price: 500 }, { id: 2, name: 'laptop', price: 1000 }, { id: 3, name: 'tablet', price: 750 } ]; const filteredItems = items.filter(item => item.price > 600) .map(item => item.name);

Przedstawione w filmie działania wykorzystują narzędzie

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

List<int> wykaz = new List<int>();

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?