Pytanie 1

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Jaka jest najwyższa prędkość przesyłu danych w urządzeniach działających według standardu 802.11g?

W modemach ADSL ocena jakości połączenia mierzona jest parametrem SNR (określającym relację sygnału do szumu). Aby nawiązać połączenie w kanale downstream, wartość tego parametru powinna wynosić przynajmniej

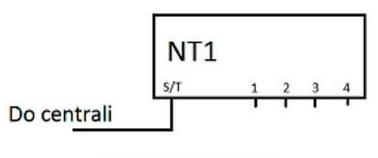

Rysunek przedstawia symbol zakończenia sieciowego

Który kabel przedstawiony jest na rysunku?

Który komponent modemu przetwarza cyfrowe dane z analogowego sygnału pochodzącego z linii telefonicznej?

Jak powstaje sygnał dyskretny?

Który typ przetwornika A/C charakteryzuje się prostą konstrukcją oraz analizuje różnice między kolejnymi próbkami?

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

Jaki komunikat w protokole SNMP (Simple Network Management Protocol) jest przesyłany z zarządcy do agenta w celu uzyskania wartości obiektu z bazy MIB (Management Information Base)?

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

Błąd, który występuje przy przypisywaniu wartości sygnału analogowego do określonych przedziałów ciągłych w formie cyfrowej, nosi nazwę błąd

Który typ telefonu powinien być podłączony do wyjścia S/T w centrali abonenckiej?

CMTS (ang. Cable Modem Termination System) to urządzenie, którego zadaniem jest

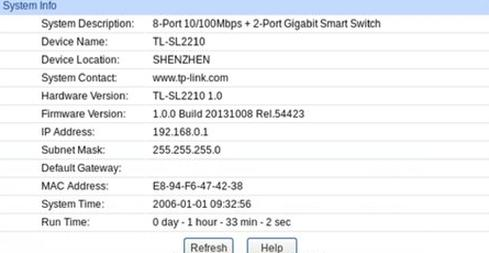

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

W analogowym łączu abonenckim sygnalizacja wybiórcza jest wykorzystywana do przesyłania z urządzenia końcowego do centrali kolejnych cyfr numeru, który ma być wykonany w celu

Jaką prędkość transmisji oferuje karta sieciowa Gigabit LAN podczas przesyłania danych?

Który modem oferuje najwyższe prędkości łącza internetowego przy wykorzystaniu jednej pary przewodów telekomunikacyjnych?

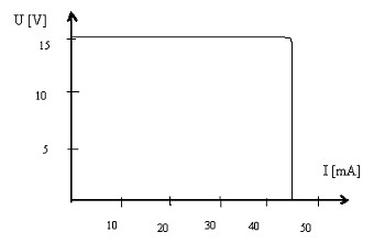

Na rysunku zamieszczono charakterystykę

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Tester do sieci LAN RJ-45 może być użyty do weryfikacji kabli

Ile typów systemów PDH funkcjonuje na świecie?

Który z poniższych standardów technologii Ethernet umożliwia największą długość połączenia między hostem a aktywnym urządzeniem sieciowym?

Jaki powinien być minimalny promień zgięcia kabla UTP CAT-5?

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Funkcja gasikowa w telefonie

Metoda filtrowania datagramów, stosowana do ochrony sieci lokalnej przed nieautoryzowanym dostępem z zewnątrz, to

Który moduł w centrali telefonicznej pozwala na nawiązywanie połączeń pomiędzy łączami podłączonymi do centrali?

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

Które z poniższych zdań dotyczy usługi NAT (Network Address Translation)?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Który standard technologii bezprzewodowej określa możliwość przesyłania danych na typową odległość 3-10 km?

Skokowy przyrost tłumienia spowodowany punktowymi wtrąceniami według norm ISO/IEC dotyczących światłowodów nie może przekraczać wartości

Do styku R w strukturze dostępowej sieci cyfrowej ISDN można podłączyć

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Na terenie osiedla znajduje się czterech dostawców telewizji kablowej, oferujących również szerokopasmowy dostęp do Internetu i telefonię cyfrową. Korzystając z tabeli wskaż najtańszego dostawcę.

| Dostawca | Pakiet telewizyjny | Internet | Pakiet telefoniczny |

|---|---|---|---|

| D1 | 30 zł | 50 zł | 40 zł |

| D2 | 60 zł | 40 zł | 60 zł |

| D3 | 50 zł | 30 zł | 50 zł |

| D4 | 90 zł | 20 zł | 30 zł |

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Który element struktury GSM działa jako stacja bazowa, łącząca za pośrednictwem fal radiowych telefon (terminal mobilny) z całym systemem?

Jakim kolorem oznacza się patchord światłowodowy jednomodowy?