Pytanie 1

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

W systemie Windows zastosowanie przedstawionego polecenia spowoduje chwilową zmianę koloru

Microsoft Windows [Wersja 6.1.7600] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\w>color 1_

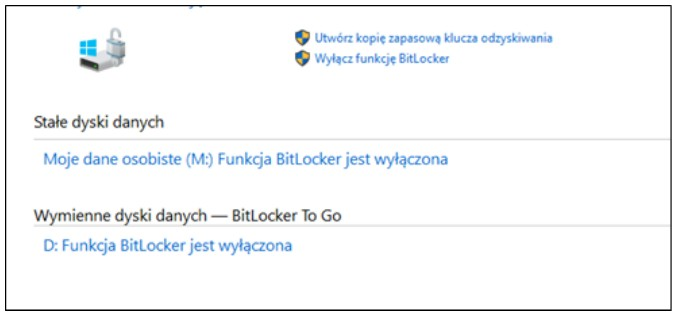

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue, press Del to setup) naciśnięcie klawisza Del skutkuje

Aby uniknąć utraty danych w systemie do ewidencji uczniów, po zakończeniu codziennej pracy należy wykonać

Jaki interfejs umożliwia transfer danych w formie cyfrowej i analogowej między komputerem a monitorem?

W którym typie macierzy, wszystkie fizyczne dyski są postrzegane jako jeden dysk logiczny?

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Na ilustracji zaprezentowano kabel

Zbiór zasad określających metodę wymiany danych w sieci to

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

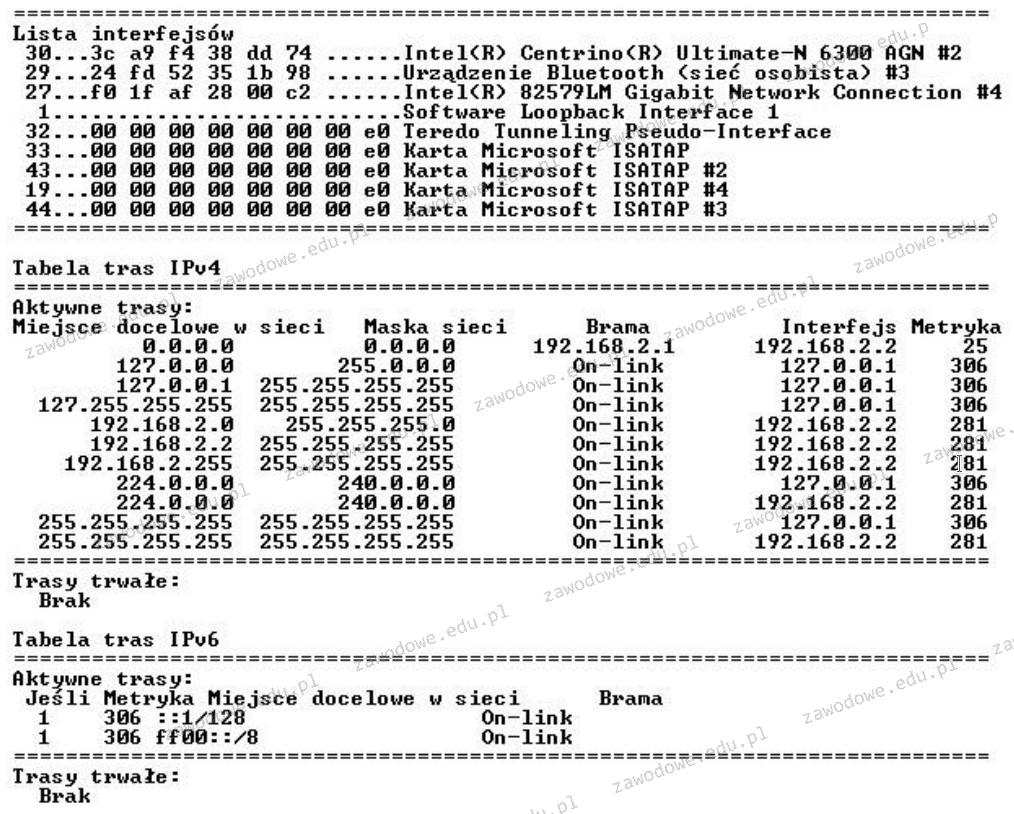

Jaki jest rezultat realizacji którego polecenia w systemie operacyjnym z rodziny Windows, przedstawiony na poniższym rysunku?

Jaką wartość przepustowości definiuje standard 1000Base-T?

Która część stanowi treść dokumentacji powykonawczej?

Brak odpowiedzi na to pytanie.

W ustawieniach haseł w systemie Windows Server została dezaktywowana możliwość wymogu dotyczącego złożoności hasła. Z jakiej minimalnej liczby znaków powinno składać się hasło użytkownika?

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

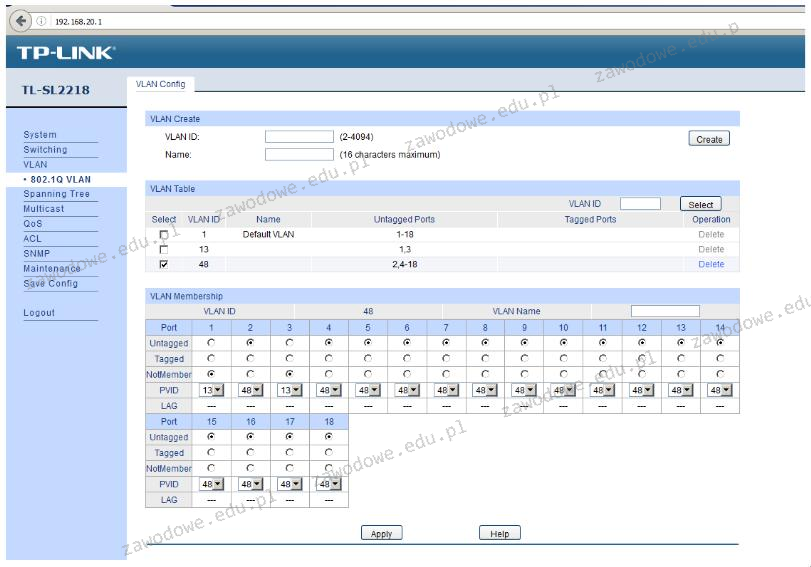

Na ilustracji zaprezentowano konfigurację urządzenia, co sugeruje, że

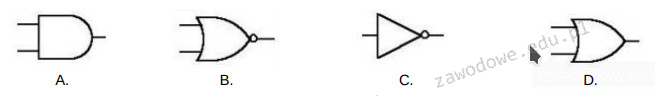

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

Do instalacji i usuwania oprogramowania w systemie Ubuntu wykorzystywany jest menedżer

Aby chronić urządzenia w sieci LAN przed przepięciami oraz różnicami potencjałów, które mogą się pojawić w trakcie burzy lub innych wyładowań atmosferycznych, należy zastosować

Symbolika tego procesora wskazuje na

Przy realizacji projektu dotyczącego sieci LAN wykorzystano medium transmisyjne standardu Ethernet 1000Base-T. Które z poniższych stwierdzeń jest prawdziwe?

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Brak odpowiedzi na to pytanie.

Na załączonym rysunku przedstawiono

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ps wyświetli

Brak odpowiedzi na to pytanie.

Jak sprawdzić, który z programów w systemie Windows generuje największe obciążenie dla procesora?

Brak odpowiedzi na to pytanie.

Adres IP urządzenia, zapisany jako sekwencja 172.16.0.1, jest przedstawiony w systemie

Brak odpowiedzi na to pytanie.

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

Brak odpowiedzi na to pytanie.

W wyniku wykonania komendy: net user w terminalu systemu Windows, pojawi się

Brak odpowiedzi na to pytanie.

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Brak odpowiedzi na to pytanie.

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Brak odpowiedzi na to pytanie.

W sieciach komputerowych, gniazdo, które jednoznacznie wskazuje na dany proces na urządzeniu, stanowi połączenie

Brak odpowiedzi na to pytanie.

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

Brak odpowiedzi na to pytanie.

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Brak odpowiedzi na to pytanie.

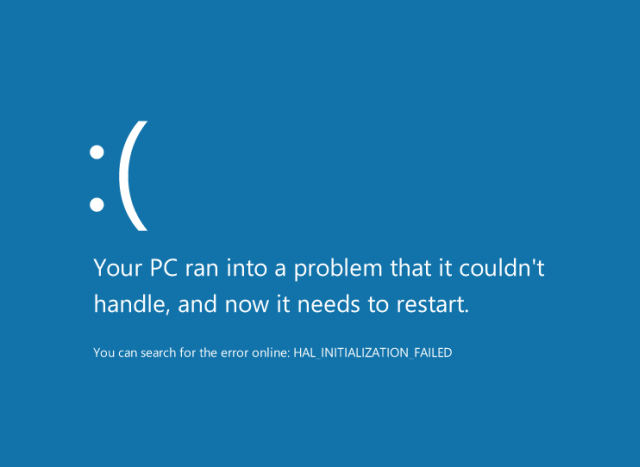

Zamieszczony komunikat tekstowy wyświetlony na ekranie komputera z zainstalowanym systemem Windows wskazuje na

Brak odpowiedzi na to pytanie.

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Brak odpowiedzi na to pytanie.