Pytanie 1

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Modem z technologią xDSL został podłączony do linii abonenckiej. Kontrolka sygnalizująca prawidłowe podłączenie modemu do linii abonenckiej nie świeci. Na podstawie informacji zawartych w tabeli określ przyczynę zaistniałej sytuacji.

| Dioda | Sygnalizacja stanu pracy modemu za pomocą diod LED |

|---|---|

| SIEĆ | Dioda świeci się – podłączone zasilanie modemu. Dioda nie świeci się – brak zasilania modemu. |

| LINIA | Dioda świeci się – prawidłowo podłączona linia telefoniczna. Dioda nie świeci się – źle podłączona linia telefoniczna. |

| SYNCH | Dioda miga – modem synchronizuje się z siecią. Dioda świeci się – modem zsynchronizował się z siecią. |

| ETH | Dioda miga – transmisja danych przez modem. Dioda świeci się – brak transmisji danych przez modem. |

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Czym jest partycja?

Która z wymienionych sieci stosuje komutację komórek?

Jaką domyślną wartość ma dystans administracyjny dla tras statycznych?

GPON (Gigabit-capable Passive Optical Networks) to standard dotyczący sieci

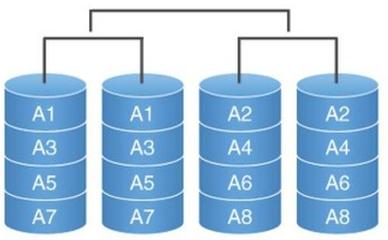

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Szybką transmisję informacji w niewielkich pakietach o stałej długości 53 bajtów zapewnia sprzętowa implementacja komutacji

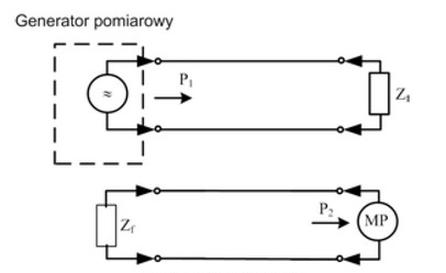

Rysunek przedstawia układ do pomiaru

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

W jakim medium transmisji sygnał jest najmniej narażony na zakłócenia radioelektryczne?

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

W tabeli są przedstawione parametry łącza DSL routera. Ile wynosi tłumienie linii przy odbieraniu danych?

| DSL Status: | Connected |

| DSL Modulation Mode: | MultiMode |

| DSL Path Mode: | Interleaved |

| Downstream Rate: | 2490 kbps |

| Upstream Rate: | 317 kbps |

| Downstream Margin: | 31 dB |

| Upstream Margin: | 34 dB |

| Downstream Line Attenuation: | 16 dB |

| Upstream Line Attenuation: | 3 dB |

| Downstream Transmit Power: | 11 dBm |

| Upstream Transmit Power: | 20 dBm |

Jakie jest impedancja wejściowa standardowego dipola półfalowego?

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

Podstawową miarą przepływności w medium transmisyjnym jest ilość

Jaki powinien być minimalny promień zgięcia kabla UTP CAT-5?

W analogowym łączu abonenckim sygnalizacja wybiórcza jest wykorzystywana do przesyłania z urządzenia końcowego do centrali kolejnych cyfr numeru, który ma być wykonany w celu

Jaka długość fali świetlnej odpowiada II oknu transmisyjnemu?

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Wskaż typ modulacji, w której przy stałej amplitudzie sygnału nośnego o charakterze harmonicznym każdemu poziomowi logicznemu przyporządkowana jest inna częstotliwość nośna.

Jakie kodowanie liniowe polega na przełączaniu poziomu sygnału z niskiego na wysoki w trakcie każdego bitu mającego wartość logiczną 1 i na przełączaniu poziomu sygnału z wysokiego na niski w połowie każdego bitu o wartości logicznej 0?

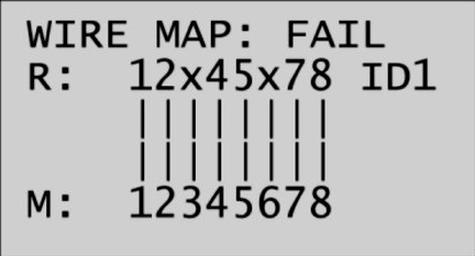

Testerem okablowania dokonano sprawdzenia poprawności działania prostej (nieskrzyżowanej) skrętki komputerowej Cat 5e, łączącej aparat telefoniczny VoIP z portem rutera, uzyskując na wyświetlaczu obraz jak na rysunku. Na podstawie wyniku testu można stwierdzić, że

W specyfikacji technicznej sieci operatora telefonii komórkowej pojawia się termin "roaming", który oznacza

Którą z podanych opcji w menu głównym BIOS-u AMI (American Megatrends Inc) należy wybrać, aby skonfigurować datę systemową?

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

Jak określa się proces przeciwny do multipleksacji, który polega na rozdzieleniu jednego strumienia danych na kilka fizycznych kanałów?

Jak nazywa się proces, który przetwarza sygnały o przepływności 64 kbit/s w jeden sygnał zbiorczy o przepływności 2,048 Mbit/s?

Wielokrotne użycie WDM (Wavelength Division Multiplexing) polega na zwiększeniu

Gdy system operacyjny komputera jest uruchamiany, na monitorze ukazuje się komunikat systemu POST "non -system disk or disk error". Jakie jest znaczenie tego komunikatu?

Proces, który dotyczy przesyłania informacji o wynikach monitorowania stanu linii abonenckiej lub łącza międzycentralowego, to sygnalizacja

Jakie oznaczenie ma skrętka, w której każda para jest pokryta folią oraz wszystkie pary są dodatkowo otoczone ekranem foliowym?

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?