Pytanie 1

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

Zastosowanie której zasady zwiększy bezpieczeństwo podczas korzystania z portali społecznościowych?

Aby zabezpieczyć system przed oprogramowaniem mającym możliwość reprodukcji, konieczne jest zainstalowanie

Jaką normę odnosi się do okablowania strukturalnego?

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się

Oblicz całkowity koszt za realizację poniższych czynności serwisowych, przy założeniu, że stawka za jedną roboczogodzinę wynosi 120,00 zł netto, a podatek VAT wynosi 23%.

| LP | Zrealizowane czynności serwisowe | Ilość roboczogodzin |

|---|---|---|

| 1. | Diagnozowanie usterki | 0,2 |

| 2. | Wymiana zasilacza | 0,5 |

| 3. | Przygotowanie drukarki do eksploatacji | 0,6 |

| 4. | Konserwacja urządzenia drukującego | 1,0 |

| 5. | Sprawdzanie po zakończeniu naprawy | 0,2 |

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Jakie jest źródło pojawienia się komunikatu na ekranie komputera, informującego o wykryciu konfliktu adresów IP?

W systemie Linux można uzyskać kopię danych przy użyciu komendy

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Wynikiem przeprowadzenia polecenia arp -a 192.168.1.1 w systemie MS Windows jest pokazanie

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Najczęstszą przyczyną niskiej jakości wydruku z drukarki laserowej, która objawia się widocznym rozmazywaniem tonera, jest

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

Jaką wartość dziesiętną ma liczba FF w systemie szesnastkowym?

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

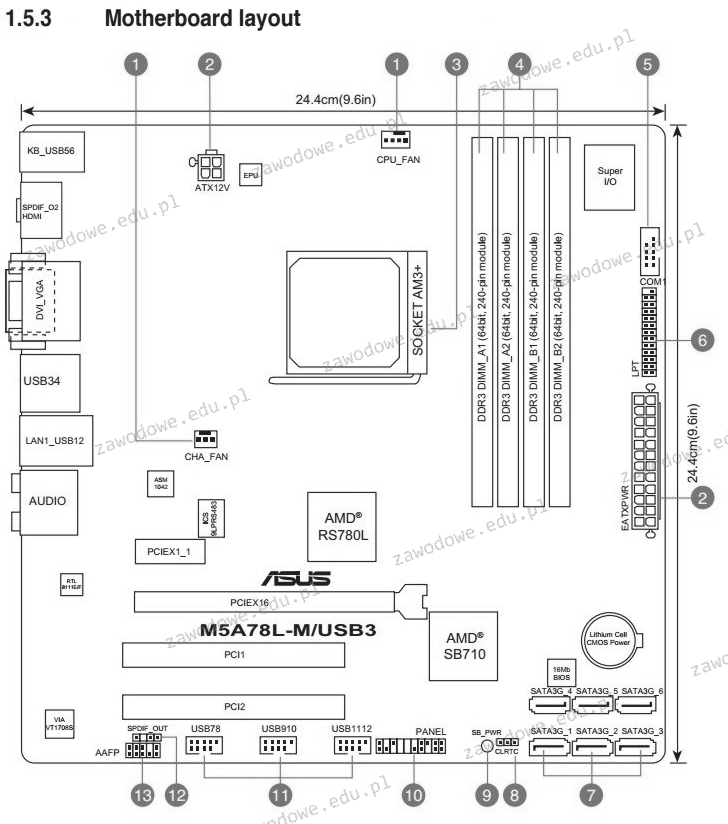

Ile portów USB może być dostępnych w komputerze wyposażonym w tę płytę główną, jeśli nie używa się huba USB ani dodatkowych kart?

Brak odpowiedzi na to pytanie.

ARP (Address Resolution Protocol) to protokół, który pozwala na konwersję

Brak odpowiedzi na to pytanie.

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Brak odpowiedzi na to pytanie.

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Wskaż nazwę programu stosowanego w systemie Linux do przekrojowego monitorowania parametrów, między innymi takich jak obciążenie sieci, zajętość systemu plików, statystyki partycji, obciążenie CPU czy statystyki IO.

Brak odpowiedzi na to pytanie.

Aby przywrócić dane, które zostały usunięte za pomocą kombinacji klawiszy Shift + Delete, co należy zrobić?

Brak odpowiedzi na to pytanie.

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

Brak odpowiedzi na to pytanie.

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

Brak odpowiedzi na to pytanie.

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Brak odpowiedzi na to pytanie.

/dev/sda: Czas odczytu z pamięci podręcznej: 18100 MB w 2.00 sekundy = 9056.95 MB/sek. Przedstawiony wynik wykonania polecenia systemu Linux jest używany do diagnostyki

Brak odpowiedzi na to pytanie.

Do serwisu komputerowego przyniesiono laptop z matrycą, która bardzo słabo wyświetla obraz. Dodatkowo obraz jest niezwykle ciemny i widoczny jedynie z bliska. Co może być przyczyną tej usterki?

Brak odpowiedzi na to pytanie.

Jakie jest zadanie programu Wireshark?

Brak odpowiedzi na to pytanie.

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Brak odpowiedzi na to pytanie.

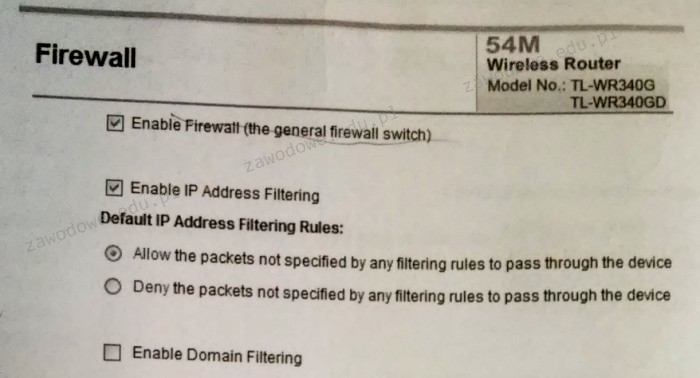

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Brak odpowiedzi na to pytanie.

SuperPi to aplikacja używana do testowania

Brak odpowiedzi na to pytanie.

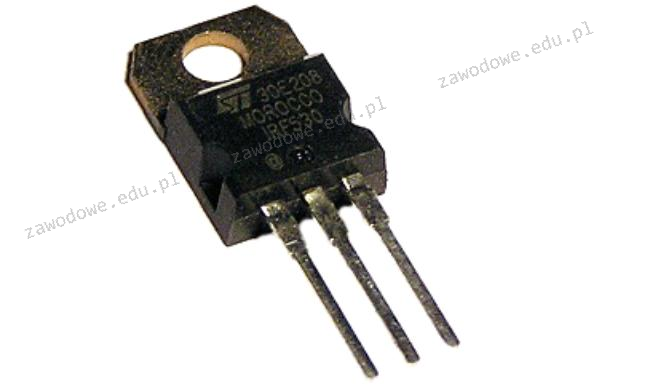

Element elektroniczny przedstawiony na ilustracji to

Brak odpowiedzi na to pytanie.

Program CHKDSK jest wykorzystywany do

Brak odpowiedzi na to pytanie.

Jeśli sieć 172.16.6.0/26 zostanie podzielona na dwie równe podsieci, to ile adresowalnych hostów będzie w każdej z nich?

Brak odpowiedzi na to pytanie.

Aby w edytorze Regedit przywrócić stan rejestru systemowego za pomocą wcześniej utworzonej kopii zapasowej, należy użyć funkcji

Brak odpowiedzi na to pytanie.

Liczba \( 10_{D} \) w systemie uzupełnień do dwóch jest równa

Brak odpowiedzi na to pytanie.