Pytanie 1

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia klienta z serwerem oraz umożliwia wymianę danych bez konieczności przeładowania całej strony WWW?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia klienta z serwerem oraz umożliwia wymianę danych bez konieczności przeładowania całej strony WWW?

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek, lekarz_id. Aby stworzyć raport, który będzie zawierał jedynie imiona oraz nazwiska pacjentów mających mniej niż 18 lat i zapisanych do lekarza o id równym 6, można wykorzystać kwerendę SQL

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

Używając polecenia ALTER TABLE, co można zrobić?

Jednostka ppi (pixels per inch) oznacza

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Jaką funkcję pełni program debugger?

W języku JavaScript rezultat działania instrukcji zmienna1 –= 1; będzie identyczny jak wynik instrukcji

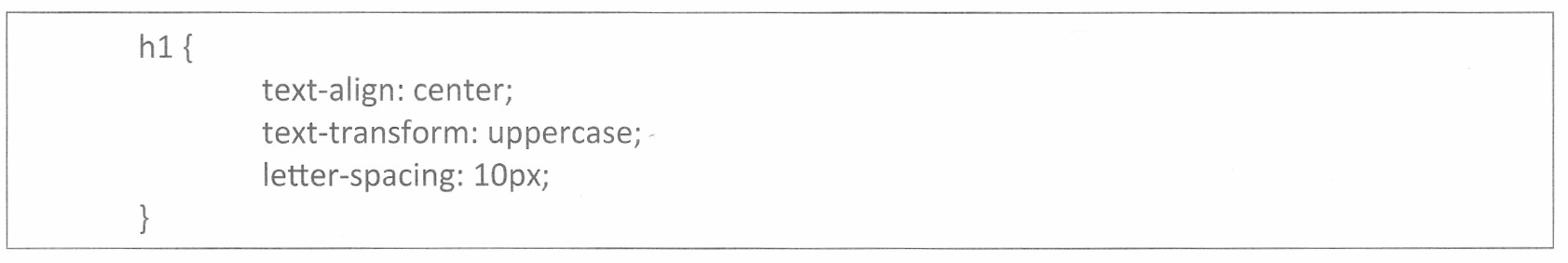

Zdefiniowany styl CSS spowoduje, że nagłówki pierwszego poziomu będą

Który paragraf w przedstawionym kodzie zostanie wyświetlony czcionką o kolorze niebieskim?

<!DOCTYPE html> <html> <head> <style> div~p { color: blue; } </style> </head> <body> <div> <p>pierwszy paragraf</p> <div> <p>drugi paragraf</p> <p>trzeci paragraf</p> </div> <p>czwarty paragraf</p> </div> </body> </html>

W jaki sposób wykonanie podanej poniżej kwerendy SQL wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char9);

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W kontekście baz danych, co oznacza termin atrybut?

SELECT miasto, AVG(pensja) FROM pracownicy GROUP BY miasto;Podane zapytanie wybierze:

W HTML informacje o autorze, streszczeniu oraz słowach kluczowych strony powinny być umieszczone

W języku JavaScript zadeklarowano funkcję.

function absValue(f) {

return Math.abs(f);

}

Witryna internetowa zawiera poziome menu w formie listy punktowanej. Aby elementy tej listy mogły być wyświetlane w jednej linii, należy przypisać selektorowi li właściwość

W języku JavaScript, w programowaniu obiektowym, zapis this.zawod w przedstawionym kodzie oznacza

| function Uczen(){ this.imie = ""; this.nazwisko = ""; this.technik = 'informatyk'; this.zawod = function(){ return this.technik; }; } |

Jak określa się proces przedstawiania informacji zawartych w dokumencie elektronicznym w formie odpowiedniej dla konkretnego środowiska?

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

Które z poniższych twierdzeń o definicji funkcji pokazanej w ramce jest prawdziwe?

| function czytajImie(){ var imie=null; do { imie=prompt("podaj imie: "); if (imie.length<3) alert("wprowadzony tekst jest niepoprawny"); } while(imie.length<3); } |

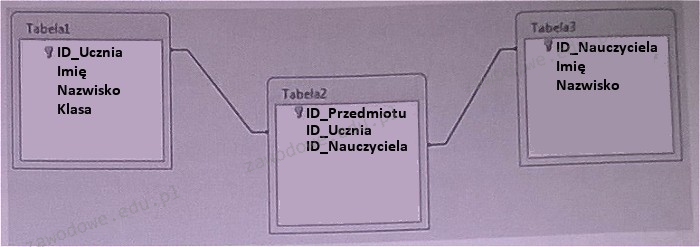

Określ rodzaj powiązania pomiędzy tabelami: Tabela1 oraz Tabela3

Który program służy do obróbki dźwięku?

Ikona, która pojawia się przed adresem w oknie adresowym przeglądarki internetowej lub przy tytule aktywnej karty, nazywana jest

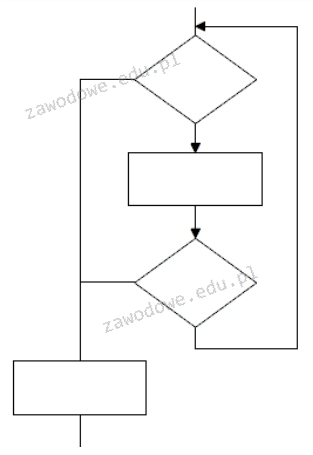

W zaprezentowanym fragmencie algorytmu wykorzystano

W języku PHP, aby nawiązać połączenie z bazą danych MySQL przy użyciu biblioteki mysqli, w poniższym zapisie w miejsce litery 'c' należy wpisać:

$a = new mysqli('b', 'c', 'd', 'e');

Aby poprawić wydajność strony z grafiką o wymiarach 2000 px na 760 px, konieczne jest zmniejszenie jej rozmiarów

Jaką funkcję pełni funkcja CONCAT() w SQL?

Jednym z atrybutów tabeli ksiazki jest status czyWypozyczona, który może przyjmować dwie wartości: true lub false. Jaki typ danych będzie najbardziej odpowiedni dla tego atrybutu?

<source src="plik.mp4" type="video/mp4">Aby osadzić plik wideo na stronie WWW, przedstawiony kod HTML5 należy umieścić wewnątrz znaczników:

Według zasad walidacji HTML5, właściwym zapisem dla znacznika hr jest

W edytorze grafiki rastrowej funkcja „dodaj kanał alfa” umożliwia

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

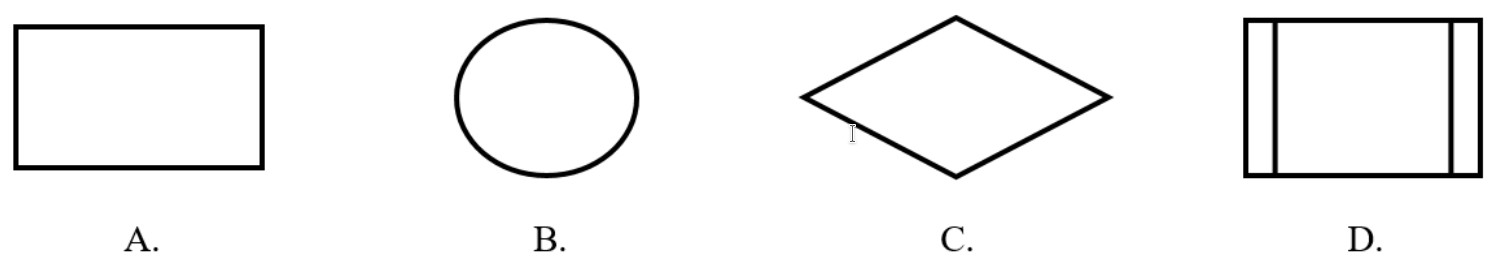

W którym z przedstawionych bloków powinien być umieszczony warunek pętli?

Pole insert_id zdefiniowane w bibliotece MySQLi w języku PHP może służyć do

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

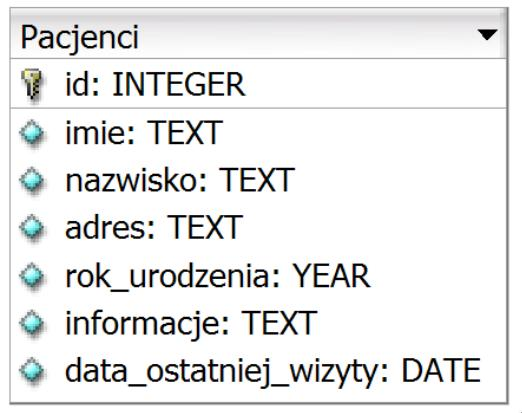

Jakie zapytanie SQL będzie odpowiednie do odnalezienia w podanej tabeli tylko imion oraz nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

W kodzie HTML przypisano pewne znaczniki do klasy o nazwie "nomargin". Jak można przeprowadzić operacje na tych znacznikach w języku JavaScript, korzystając z odpowiedniej funkcji?

Jakie z poniższych warunków logicznych w języku C weryfikuje, czy zmienna o nazwie zm1 znajduje się w zakresie 6, 203>?

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?