Pytanie 1

Co to jest wskaźnik w języku C?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest wskaźnik w języku C?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Co to jest SQL injection?

Co to jest ESLint?

W języku Python, jak nazywa się funkcja, która jest wykonywana automatycznie, gdy obiekt jest niszczony?

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów? KOD W ANGULAR:

tags: string[] = ['tag1', 'tag2', 'tag3' ]; // ... <p *ngFor="let tag of tags"> {{tag}} </p>KOD W REACT.JS:

state = { tags: ['tag1', 'tag2', 'tag3'] }; // ... /* w instrukcji return metody render */ <React.Fragment> { this.state.tags.map(tag => <p key={tag}>{tag}</p>) } </React.Fragment>

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

| Rodzaj licencji, który zapewnia otwarty dostęp do oprogramowania dla wszystkich użytkowników programu, którego dotyczy: prawo do darmowego użytkowania, kopiowania, rozpowszechniania oraz tworzenia modyfikacji, ulepszania i rozbudowania. |

Brak odpowiedzi na to pytanie.

Jaką kategorię reprezentuje typ danych "array"?

Brak odpowiedzi na to pytanie.

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Brak odpowiedzi na to pytanie.

Wykorzystując React.js oraz Angular, stworzono funkcjonalnie równoważne kody źródłowe. Aby móc w metodzie handleSubmit pokazać zawartość kontrolki input w miejscu oznaczonym ???, należy odwołać się do atrybutu o nazwie:

React.js:

nazwa1 = React.createRef(); handleSubmit = e => { console.log(this.???.current.value); } ... <form onSubmit={this.handleSubmit}> <input ref={this.nazwa1} name="nazwa2" id="nazwa3" for="nazwa4" />Angular:

<form #f="ngForm" (ngSubmit) = "handleSubmit(f)">

<input ngModel name="nazwa1" id="nazwa2" class="nazwa3" for="nazwa4" >

...

handleSubmit(f) {

console.log(f.value.???);

}

Brak odpowiedzi na to pytanie.

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Brak odpowiedzi na to pytanie.

Która z wymienionych cech dotyczy klasy statycznej?

Brak odpowiedzi na to pytanie.

Co to jest CSS Grid?

Brak odpowiedzi na to pytanie.

Co to jest local storage w kontekście aplikacji webowych?

Brak odpowiedzi na to pytanie.

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

Brak odpowiedzi na to pytanie.

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Brak odpowiedzi na to pytanie.

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Brak odpowiedzi na to pytanie.

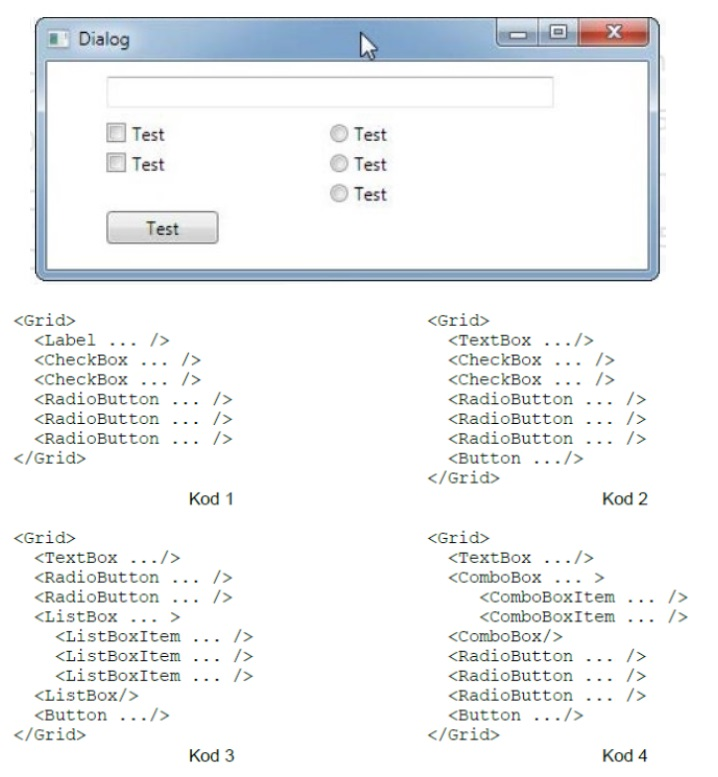

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Brak odpowiedzi na to pytanie.

Co to jest Redux?

Brak odpowiedzi na to pytanie.

Jak najlepiej przełożyć oczekiwania klienta na dokumentację techniczną dla programistów?

Brak odpowiedzi na to pytanie.

Co to jest Cypress?

Brak odpowiedzi na to pytanie.

Jakie są kluczowe etapy realizacji projektu programistycznego?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie konstruktora w klasie?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń jest prawdziwe w kontekście dziedziczenia w języku Java?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Brak odpowiedzi na to pytanie.

Który typ testów jest wykonywany na pojedynczych komponentach lub funkcjach w izolacji?

Brak odpowiedzi na to pytanie.

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Brak odpowiedzi na to pytanie.

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Brak odpowiedzi na to pytanie.

Zmienna o typie logicznym może mieć następujące wartości:

Brak odpowiedzi na to pytanie.

Która z poniższych nie jest poprawną metodą HTTP?

Brak odpowiedzi na to pytanie.

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Brak odpowiedzi na to pytanie.

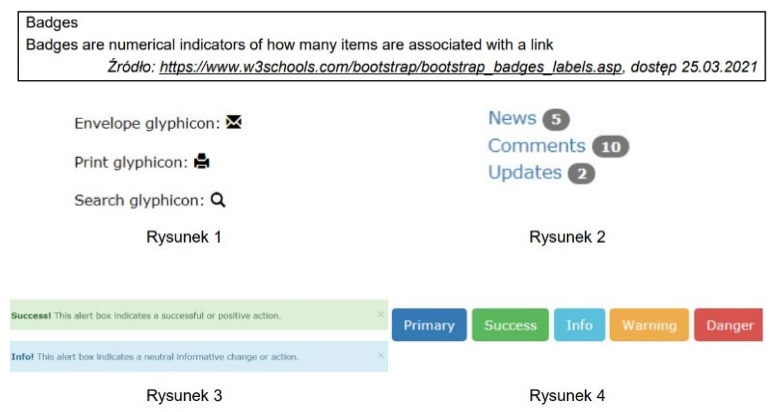

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Brak odpowiedzi na to pytanie.

Co to jest ORM w kontekście programowania?

Brak odpowiedzi na to pytanie.

Przedstawione w filmie działania wykorzystują narzędzie

Brak odpowiedzi na to pytanie.

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzaną w tej linii?

string[] langs = {"C++", "C#", "Java", "Python"}; foreach (string i in langs) { Console.WriteLine(i); ??? }

Brak odpowiedzi na to pytanie.

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Brak odpowiedzi na to pytanie.