Pytanie 1

Co to jest Redux?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest Redux?

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

Jakie jest oznaczenie normy międzynarodowej?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

Które z poniższych narzędzi służy do analizy wydajności stron internetowych?

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?

Który z objawów może sugerować zawał serca?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Co to jest zasięg (scope) zmiennej w programowaniu?

Co to jest serverless computing?

Co to jest klasa abstrakcyjna?

Co oznacza walidacja kodu programu?

Przedstawione w filmie działania wykorzystują narzędzie

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Która grupa typów zawiera wyłącznie typy złożone?

Co to jest Cypress?

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

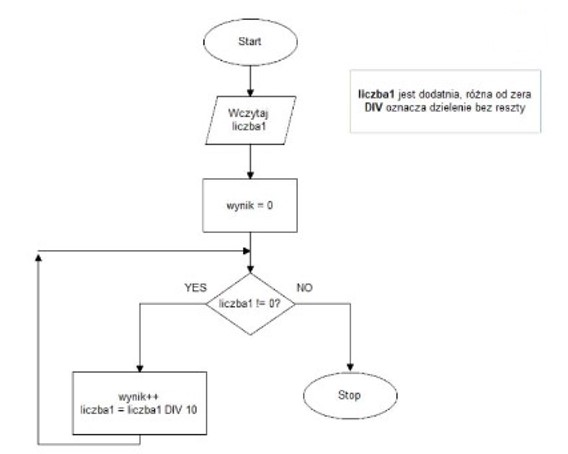

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

W jakiej fazie cyklu życia projektu informatycznego następuje integracja oraz testowanie wszystkich modułów systemu?

Co to jest API w kontekście programowania?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzaną w tej linii?

string[] langs = {"C++", "C#", "Java", "Python"}; foreach (string i in langs) { Console.WriteLine(i); ??? }

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Co zostanie wyświetlone po wykonaniu poniższego kodu w PHP?

| $x = 5; $y = '5'; var_dump($x == $y); var_dump($x === $y); |

Jaka będzie złożoność czasowa wyszukiwania w posortowanej tablicy przy użyciu algorytmu binarnego?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Wskaż typy numeryczne o stałej precyzji

Do czego służy operator spread (...) w JavaScript?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?