Pytanie 1

Jaką minimalną ilość pamięci RAM powinien mieć komputer, aby zainstalować 32-bitowy system operacyjny Windows 7 i móc efektywnie korzystać z trybu graficznego?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Jaką minimalną ilość pamięci RAM powinien mieć komputer, aby zainstalować 32-bitowy system operacyjny Windows 7 i móc efektywnie korzystać z trybu graficznego?

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Ile maksymalnie dysków twardych można bezpośrednio podłączyć do płyty głównej, której fragment specyfikacji jest przedstawiony w ramce?

|

Jakie narzędzie w systemie Windows umożliwia kontrolę prób logowania do systemu?

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramek?

Które polecenie systemu Linux służy do wyświetlenia informacji o zainstalowanych podzespołach?

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Jakim sposobem zapisuje się dane na nośnikach BD-R?

Aby uzyskać adres IPv4, za pomocą usługi DHCP, komputer kliencki wysyła żądania z portu

W wyniku polecenia net accounts /MINPWLEN:11 w systemie Windows, wartość 11 będzie przypisana do

Aby przywrócić dane, które zostały usunięte za pomocą kombinacji klawiszy Shift + Delete, co należy zrobić?

Składnikiem systemu Windows 10, który zapewnia ochronę użytkownikom przed zagrożeniami ze strony złośliwego oprogramowania, jest program

Jak nazywa się metoda dostępu do medium transmisyjnego z detekcją kolizji w sieciach LAN?

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Sprzęt, który umożliwia konfigurację sieci VLAN, to

Najwyższą prędkość transmisji danych w sieciach bezprzewodowych zapewnia standard

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

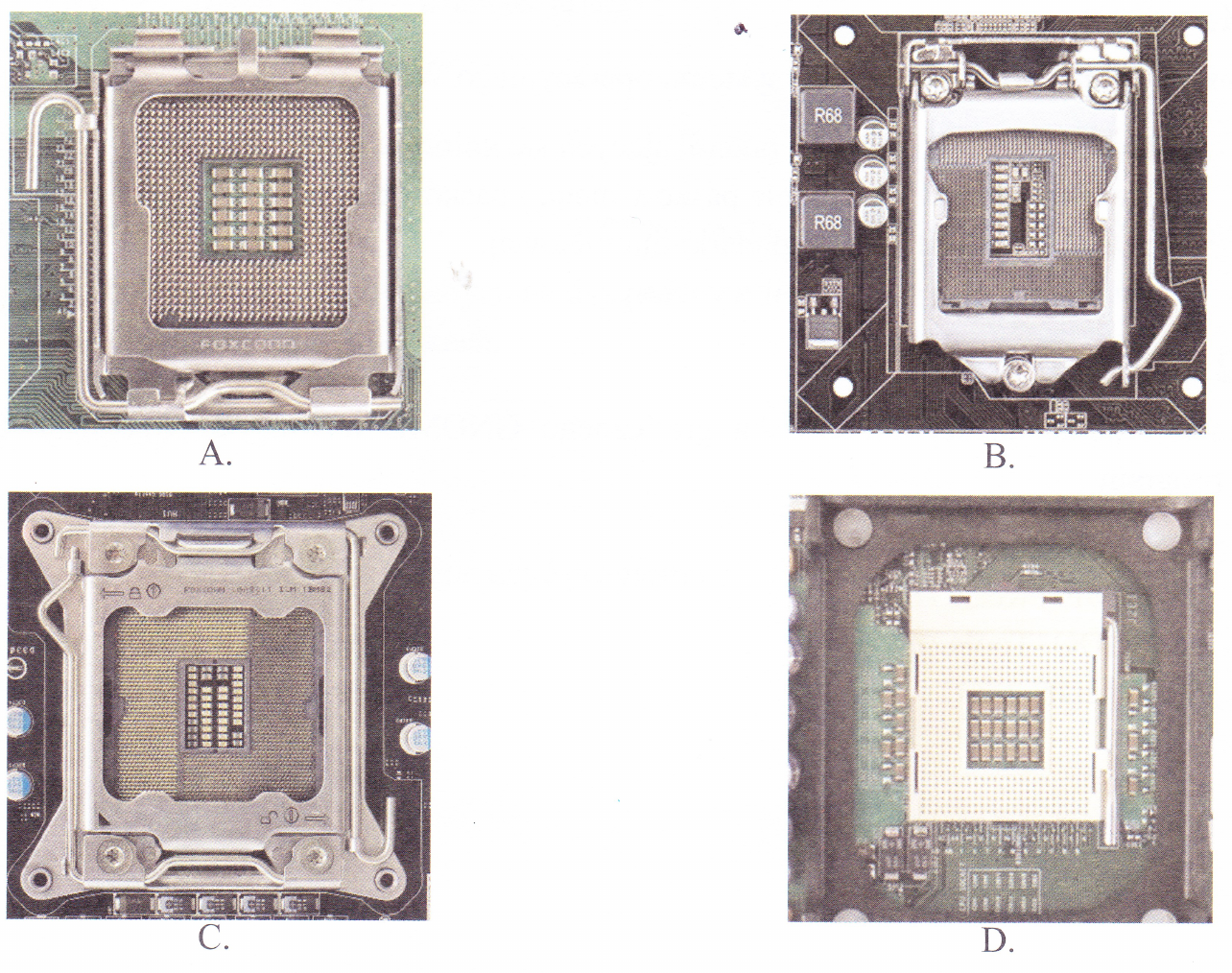

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

Jak nazywa się urządzenie wskazujące, które współpracuje z monitorami CRT i ma końcówkę z elementem światłoczułym, a jego dotknięcie ekranu monitora wysyła sygnał do komputera, co pozwala na określenie pozycji kursora?

W sekcji zasilania monitora LCD, powiększone kondensatory elektrolityczne mogą prowadzić do uszkodzenia

Przedstawione narzędzie jest przeznaczone do

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

Które z zaleceń jest nieodpowiednie dla konserwacji skanera płaskiego?

Zestaw uzupełniający, składający się ze strzykawki z fluidem, igły oraz rękawiczek zabezpieczających, służy do uzupełnienia pojemników z nośnikiem drukującym w drukarkach

Każdy następny router IP na drodze pakietu

Użycie trunkingowego połączenia między dwoma przełącznikami umożliwia

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

Jakie urządzenie jest kluczowe do połączenia pięciu komputerów w sieci o topologii gwiazdy?

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Liczbie 16 bitowej 0011110010101110 wyrażonej w systemie binarnym odpowiada w systemie szesnastkowym liczba

Jak wygląda maska dla adresu IP 92.168.1.10/8?

Który z protokołów umożliwia szyfrowanie połączenia?

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

Aby skanera działał prawidłowo, należy

W terminalu systemu operacyjnego wykonano polecenie nslookup. Jaką informację uzyskano?

Na ilustracji zaprezentowano sieć komputerową w układzie

Jaką maksymalną prędkość danych można osiągnąć w sieci korzystającej z skrętki kategorii 5e?