Pytanie 1

Adres MAC (Medium Access Control Address) stanowi sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Adres MAC (Medium Access Control Address) stanowi sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

Polecenie dsadd służy do

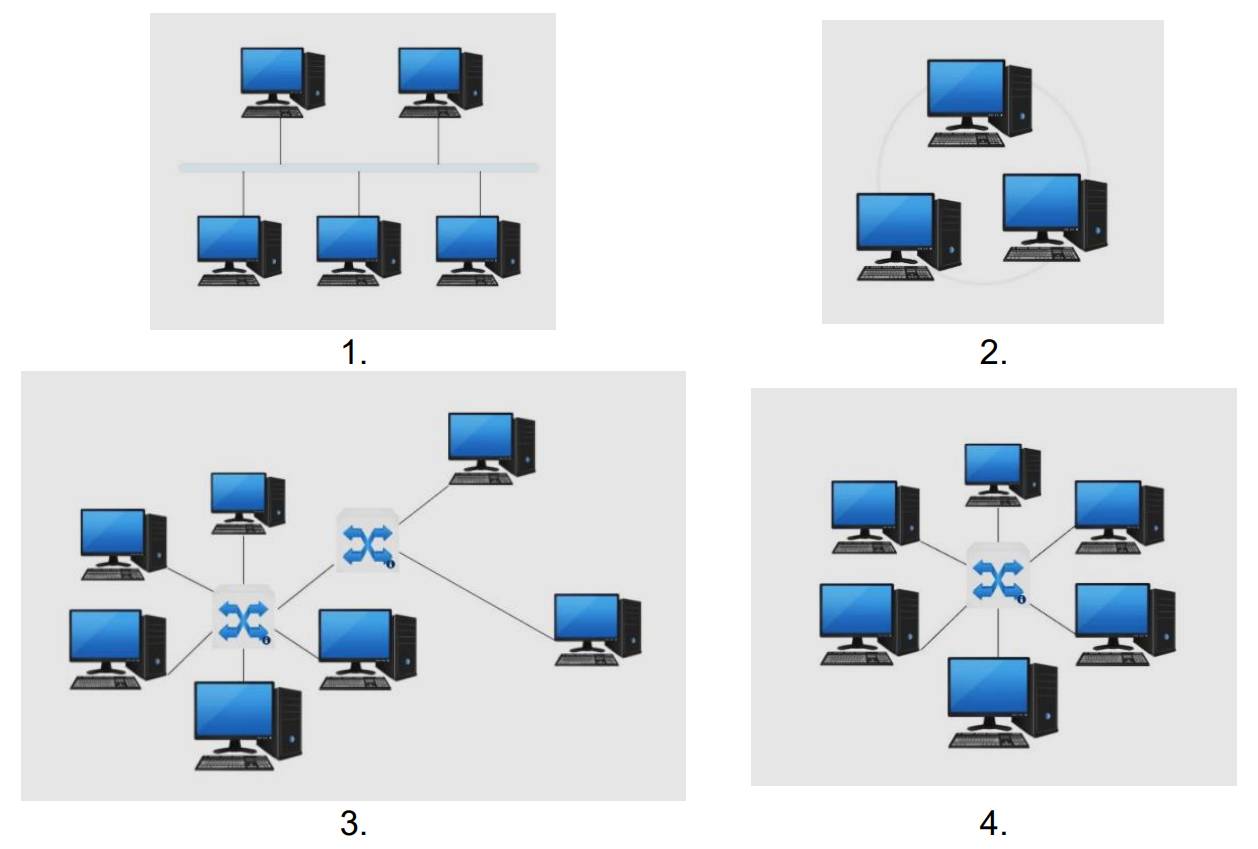

Na którym rysunku został przedstawiony panel krosowniczy?

Jaki prefiks jest używany w adresie autokonfiguracji IPv6 w sieci LAN?

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

Które polecenie systemu Windows zostało zastosowane do sprawdzenia połączenia z serwerem DNS?

| 1 | <1 ms | <1 ms | <1 ms | livebox.home [192.168.1.1] |

| 2 | 44 ms | 38 ms | 33 ms | wro-bng1.tpnet.pl [80.50.118.234] |

| 3 | 34 ms | 39 ms | 33 ms | wro-r2.tpnet.pl [80.50.119.233] |

| 4 | 33 ms | 33 ms | 33 ms | 212.244.172.106 |

| 5 | 33 ms | 33 ms | 32 ms | dns2.tpsa.pl [194.204.152.34] |

| Trace complete. | ||||

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Wskaż błędne stwierdzenie dotyczące Active Directory?

Na ilustracji jest przedstawiona skrętka

W lokalnej sieci stosowane są adresy prywatne. Aby nawiązać połączenie z serwerem dostępnym przez Internet, trzeba

Do ilu sieci należą komputery o adresach IPv4 przedstawionych w tabeli?

| Nazwa | Adres IP | Maska |

|---|---|---|

| Komputer 1 | 10.11.161.10 | 255.248.0.0 |

| Komputer 2 | 10.12.161.11 | 255.248.0.0 |

| Komputer 3 | 10.13.163.10 | 255.248.0.0 |

| Komputer 4 | 10.14.163.11 | 255.248.0.0 |

Użytkownicy należący do grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie operacyjnym Windows Server. Dysponują jedynie uprawnieniami do 'Zarządzania dokumentami'. Co należy uczynić, aby rozwiązać ten problem?

Jaką maksymalną liczbę komputerów można zaadresować adresami IP w klasie C?

Aby zapewnić, że jedynie wybrane urządzenia mają dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Jaki protokół umożliwia przeglądanie stron www w przeglądarkach internetowych poprzez szyfrowane połączenie?

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

Która norma określa standardy dla instalacji systemów okablowania strukturalnego?

Która para: protokół – warstwa, w której dany protokół funkcjonuje, jest prawidłowo zestawiona według modelu TCP/IP?

Wskaż protokół, którego wiadomości są używane przez polecenie ping?

Wynik wykonania którego polecenia widoczny jest na fragmencie zrzutu z ekranu?

| Network Destination | Netmask | Gateway | Interface | Metric |

|---|---|---|---|---|

| 0.0.0.0 | 0.0.0.0 | 192.168.0.1 | 192.168.0.65 | 50 |

| 127.0.0.0 | 255.0.0.0 | On-link | 127.0.0.1 | 331 |

| 127.0.0.1 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 127.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 169.254.0.0 | 255.255.0.0 | On-link | 169.254.189.240 | 281 |

| 169.254.189.240 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

| 169.254.255.255 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

| 192.168.0.0 | 255.255.255.0 | On-link | 192.168.0.65 | 306 |

| 192.168.0.65 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 192.168.0.255 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 192.168.56.0 | 255.255.255.0 | On-link | 192.168.56.1 | 281 |

| 192.168.56.1 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 192.168.56.255 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 224.0.0.0 | 240.0.0.0 | On-link | 127.0.0.1 | 331 |

| 224.0.0.0 | 240.0.0.0 | On-link | 192.168.56.1 | 281 |

| 224.0.0.0 | 240.0.0.0 | On-link | 192.168.0.65 | 306 |

| 224.0.0.0 | 240.0.0.0 | On-link | 169.254.189.240 | 281 |

| 255.255.255.255 | 255.255.255.255 | On-link | 127.0.0.1 | 331 |

| 255.255.255.255 | 255.255.255.255 | On-link | 192.168.56.1 | 281 |

| 255.255.255.255 | 255.255.255.255 | On-link | 192.168.0.65 | 306 |

| 255.255.255.255 | 255.255.255.255 | On-link | 169.254.189.240 | 281 |

Którą maskę należy zastosować, aby komputery o adresach IPv4, przedstawionych w tabeli, były przydzielone do właściwych sieci?

| Adresy IPv4 komputerów | Oznaczenie sieci |

|---|---|

| 192.168.10.30 | Sieć 1 |

| 192.168.10.60 | Sieć 1 |

| 192.168.10.130 | Sieć 2 |

| 192.168.10.200 | Sieć 3 |

Kontrola pasma (ang. bandwidth control) w przełączniku to funkcjonalność

Zrzut ekranowy przedstawia wynik wykonania w systemie z rodziny Windows Server polecenia

Server: livebox.home Address: 192.168.1.1 Non-authoritative answer: dns2.tpsa.pl AAAA IPv6 address = 2a01:1700:3:ffff::9822 dns2.tpsa.pl internet address = 194.204.152.34

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

W strukturze hierarchicznej sieci komputery należące do użytkowników znajdują się w warstwie

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne w standardzie Ethernet 1000Base-T. Która z poniższych informacji jest poprawna?

Standardowa sekwencja przetwarzania zasad grupowych w systemie Windows jest następująca:

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

Na podstawie tabeli ustal, ile kabli ekranowanych typu skrętka należy poprowadzić w listwie PCV typu LN 25x16.

| Typ listwy | Przewody | |||

|---|---|---|---|---|

| Przekrój czynny [mm²] | Ø 5,5 mm, np. FTP | Ø 7,2 mm, np. WDX pek 75-1,0/4,8 | Ø 10,6 mm, np. YDY 3 x 2,5 | |

| LN 20X10 | 140 | 2 | 1 | |

| LN 16X16 | 185 | 3 | 1 | 1 |

| LN 25X16 | 305 | 5 | 3 | 2 |

| LN 35X10.1 | 230 | 4 | 3 | |

| LN 35X10.2 | 115 + 115 | 4 | 1/1 | |

| LN 40X16.1 | 505 | 9 | 6 | 3 |

| LN 40X16.2 | 245 + 245 | 8 | 3/3 | 1/1 |

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

Na którym rysunku przedstawiono topologię gwiazdy rozszerzonej?

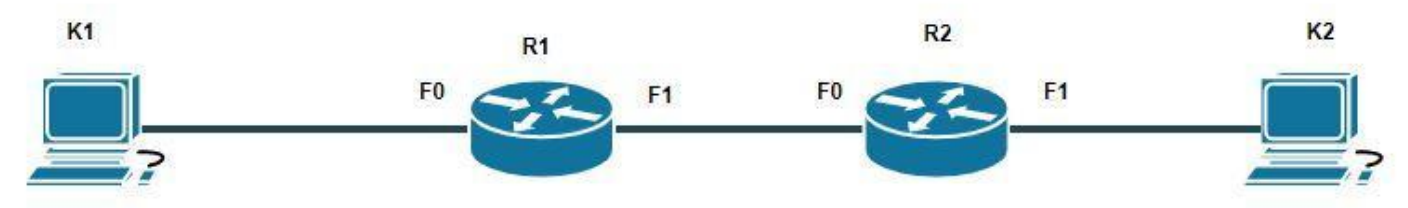

Ramka z danymi jest wysyłana z komputera K1 do komputera K2. Które adresy źródłowe IP oraz MAC będą w ramce wysyłanej z rutera R1 do R2?

| IP | MAC | |

| K1 | 192.168.1.10/24 | 1AAAAA |

| K2 | 172.16.1.10/24 | 2BBBBB |

| R1 - interfejs F0 | 192.168.1.1/24 | BBBBBB |

| R1 - interfejs F1 | 10.0.0.1/30 | CCCCCC |

| R2- interfejs F0 | 10.0.0.2/30 | DDDDDD |

| R2- interfejs F1 | 172.16.1.1/24 | EEEEEE |

Urządzenie warstwy dystrybucji, które odpowiada za połączenie odrębnych sieci oraz zarządzanie przepływem danych między nimi, nazywane jest

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

Jaką rolę odgrywa usługa proxy?