Pytanie 1

Przedstawiony kod języka PHP

| $dane = array ('imie' => 'Anna', 'nazwisko' => 'Nowak', 'wiek' => 21); |

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Przedstawiony kod języka PHP

| $dane = array ('imie' => 'Anna', 'nazwisko' => 'Nowak', 'wiek' => 21); |

Który z poniższych zapisów w HTML określa kodowanie znaków stosowane w dokumencie?

Klucz obcy w tabeli jest ustanawiany w celu

W dokumencie HTML zdefiniowano pewne elementy w klasie o nazwie "nomargin". W celu przeprowadzenia operacji na tych elementach za pomocą języka JavaScript, można wykorzystać funkcję

Wskaź poprawną formę kodowania polskich znaków w pliku HTML?

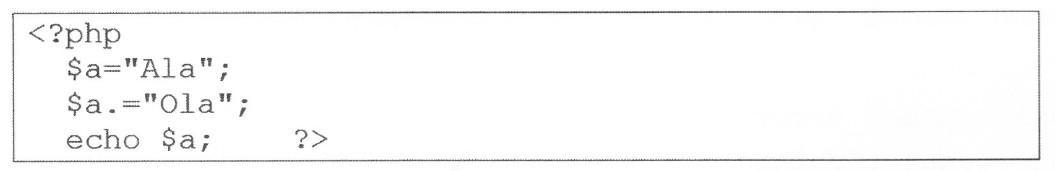

Jakie stwierdzenie dotyczące zaprezentowanego kodu jest prawdziwe?

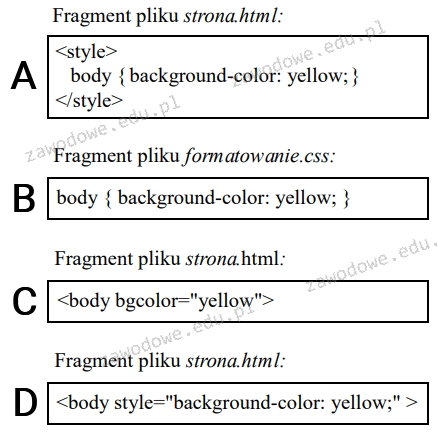

Które z podanych formatów NIE JEST zapisane w języku CSS?

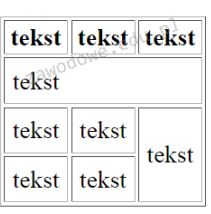

Na ilustracji pokazano tabelę z połączonymi komórkami. Jakie atrybuty scalania zastosowano, aby uzyskać ten efekt?

Graficzny interfejs użytkownika, który umożliwia wprowadzanie danych do bazy, to

Z tabeli mieszkańcy należy uzyskać unikalne nazwy miejscowości, do czego konieczne jest użycie wyrażenia SQL z klauzulą

Relacja opisana jako: "Rekord z tabeli A może odpowiadać wielu rekordom z tabeli B. Każdemu rekordowi z tabeli B przyporządkowany jest dokładnie jeden rekord z tabeli A" jest relacją

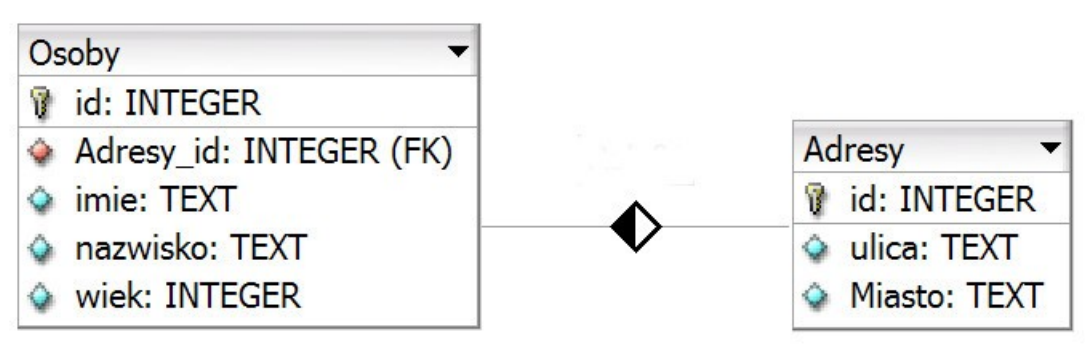

Tabele Osoby i Adresy są połączone relacją jeden do wielu. Jakie zapytanie SQL należy zapisać, aby korzystając z tej relacji, prawidłowo wyświetlić nazwiska oraz przyporządkowane im miasta?

W programowaniu zmienna o typie integer służy do przechowywania

W jaki sposób można określić w CSS styl dla hiperłącza, aby link, który nie był odwiedzony, miał kolor żółty, natomiast odwiedzony link był w kolorze zielonym?

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

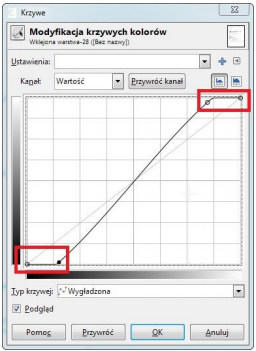

W programie do edytowania grafiki rastrowej zmieniono krzywe kolorów w sposób zaznaczony ramką na pokazanym obrazie. Jakie jest to działanie?

Funkcja drzewo kontekstowe w edytorze WYSIWYG Adobe Dreamweaver ma na celu

char str1[30] = 'Ala ma kota'; printf("%s", str1);Wskaż, gdzie tkwi błąd w powyższym kodzie napisanym w języku C++?

Aby przekształcić obraz w formacie PNG tak, by jego tło stało się przezroczyste, wymagane jest

Język JavaScrypt umożliwia obsługę

W języku JavaScript poniższy fragment funkcji ma na celu

wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; }

Ile razy zostanie wykonana poniższa pętla w PHP?

| for($i = 0; $i < 25; $i += 5) { ... } |

W systemie baz danych sklepu znajdują się dwie tabele połączone relacją: produkty oraz oceny. Tabela oceny zawiera dowolną liczbę ocen wystawionych przez klientów dla konkretnego produktu, opisaną poprzez pola: id, ocena (pole numeryczne), produktID (klucz obcy). Aby uzyskać maksymalną ocenę dla produktu o ID wynoszącym 10, należy wykorzystać zapytanie

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Podczas sprawdzania poprawności dokumentu HTML5 wyświetlił się komunikat: "Error: Element head is missing a required instance of child element title". Co to oznacza w dokumencie?

Sprawdzenie poprawności pól formularza polega na weryfikacji

W tabeli zwierzeta znajdują się pola: nazwa, gatunek, gromada, cechy oraz dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat i są ssakami, należy wykonać zapytanie:

Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

Które z wywołań funkcji PHP round() da wynik równy 1?

Która z wartości tekstowych nie odpowiada podanemu wzorcowi wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,}))?

W C++ stworzono zmienną: char zm1;. Jak można przypisać do niej wartość, zgodnie ze składnią tego języka?

W tabeli klienci znajduje się pole status, które może przyjmować wartości: Zwykły, Złoty, Platynowy. Z uwagi na to, że dane klientów o statusie Platynowy są przetwarzane najczęściej, konieczne jest utworzenie wirtualnej tabeli (widoku), która będzie zawierała wyłącznie te informacje. W tym celu można użyć kwerendy

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

W tabeli zadania znajduje się pole tekstowe status. Jakie zapytanie należy użyć, aby usunąć te zadania, które mają status 'zamknięte'?

Jaką technologię zaleca się przy budowie witryn WWW, aby użytkownicy bez umiejętności programistycznych mogli samodzielnie wprowadzać zmiany w treści bez kodowania?

Jakie jest zastosowanie zapytania z klauzulą JOIN?

Podczas edytowania grafiki w programie do obróbki rastrowej należy usunąć kolory z obrazu, aby uzyskać wizualizację w odcieniach szarości. W tym celu można zastosować funkcję