Pytanie 1

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Jak można zweryfikować wersję BIOS aktualnie zainstalowaną na komputerze, nie uruchamiając ponownie urządzenia z systemem Windows 10, wykonując polecenie w wierszu poleceń?

Przy jakiej długości fali świetlnej włókno światłowodowe charakteryzuje się najmniejszą tłumiennością?

Zjawisko tłumienności w torze światłowodowym przejawia się poprzez

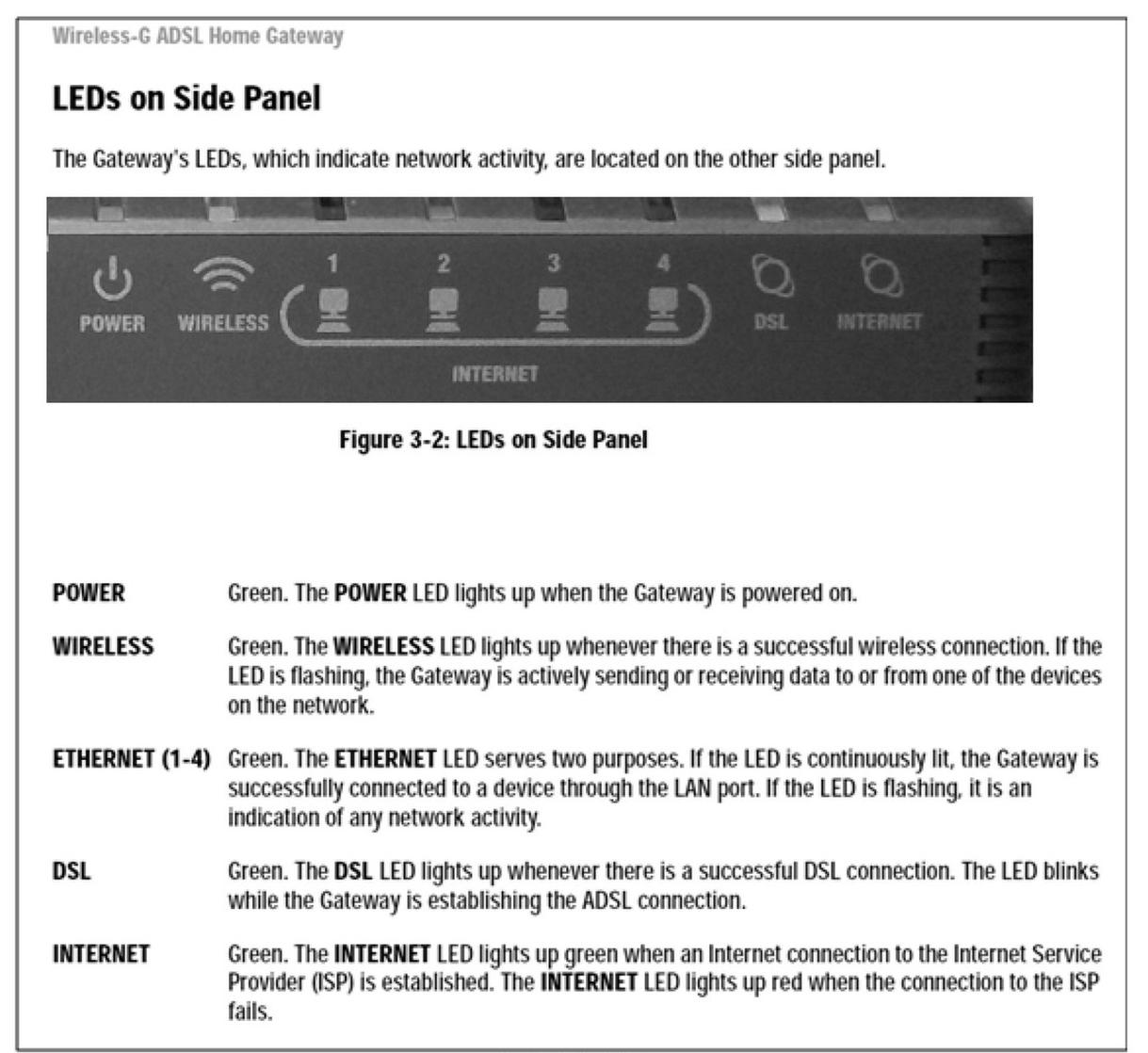

Na podstawie fragmentu instrukcji rutera/modemu wskaż, w jaki sposób urządzenie sygnalizuje nawiązanie połączenia ADSL.

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

Podczas uruchamiania komputera użytkownik natrafił na czarny ekran z informacją ntldr is missing. W rezultacie tego błędu

W jakich jednostkach wyraża się zysk energetyczny anteny w porównaniu do dipola półfalowego?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

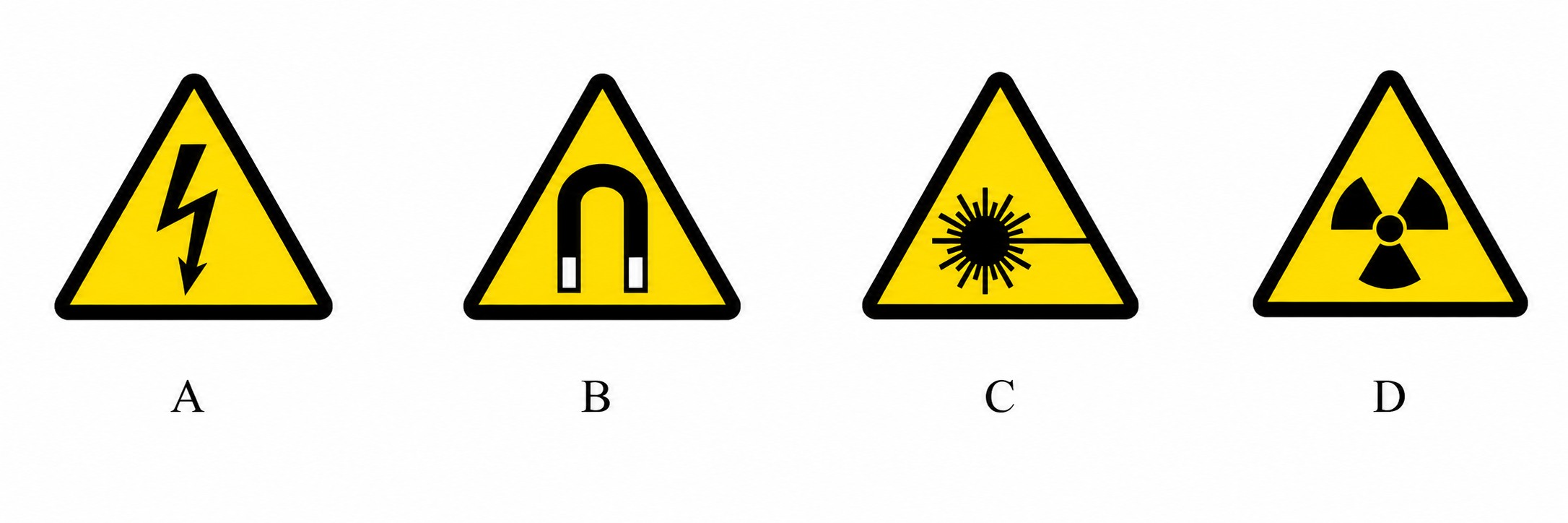

Który z przedstawionych znaków informuje o obecności silnego pola magnetycznego?

Który z poniższych protokołów pełni funkcję protokołu routingu?

Parametry sygnału zmierzone w linii abonenckiej to:

- częstotliwość 15 Hz

- napięcie 90 V ± 15 V

- rytm nadawania: emisja 1,2 s, przerwa 4 s sugerują, że mamy do czynienia z sygnałem

W jakiej chwili pracownik serwisu może odłączyć kabel światłowodowy od urządzenia w pomieszczeniu, w którym są inne osoby, aby nie stworzyć ryzyka związanego z laserowym światłem?

Po załączeniu zasilania komputer uruchomił się, wygenerował jeden sygnał dźwiękowy, na ekranie obraz pozostał czarny. Co jest najbardziej prawdopodobną przyczyną zaistniałej sytuacji?

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Jaką cechę posiada dysk SSD?

Stopa błędów w badanym systemie transmisyjnym wynosi 0,000001. Jaka maksymalna liczba błędnych bitów może zostać odczytana podczas transmisji danych 2 Mb/s?

Jaką wartość ma dystans administracyjny dla trasy, której ruter nie rozpoznaje?

Panel krosowy instalowany w budynkach w szafach typu "rack" jest

Jednostką miary parametru jednostkowego symetrycznej linii długiej, która opisuje straty cieplne w dielektryku pomiędzy przewodami, jest

W systemie Windows narzędzie quota służy do ustanawiania ograniczeń

Jakie pasmo częstotliwości umożliwia antenie zachowanie określonych parametrów?

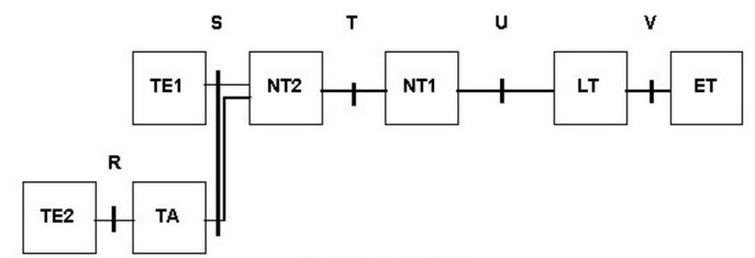

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Przypisanie wartości sygnału skwantowanego do słów binarnych to

Urządzenia, które działają według standardu 802.11g, pozwalają na transmisję z przepustowością

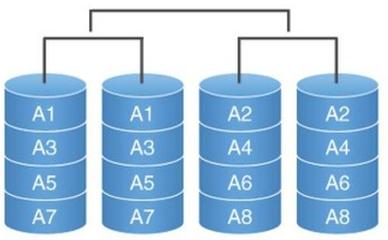

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Regenerator (repeater) to element sieciowy służący do

Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji

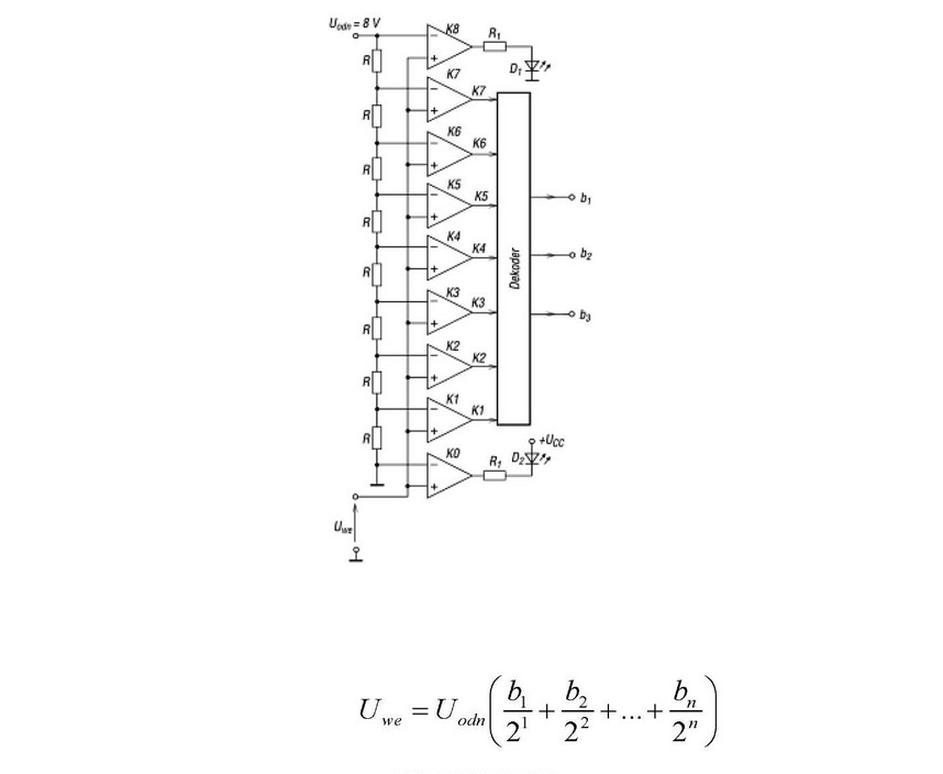

Jaka jest wartość cyfrowego słowa wyjściowego b1b2b3, jeżeli na wejście przetwornika kompensacyjno-wagowego A/C podano napięcie Uwe = 3,8 V, a wartość napięcia odniesienia wynosi 8 V?

Podaj częstotliwość sygnału związanej z powiadomieniem z centrali.

Jakie procesy obejmuje kompandorowanie?

Jak nazywa się amerykański system satelitarnej nawigacji?

Który z poniższych adresów może być zastosowany do komunikacji w sieci publicznej?

Jakie informacje są zawarte w różnicowej kopii zapasowej?

Wskaż aplikację z pakietu Open Office, która jest przeznaczona do tworzenia prezentacji?

Wartość współczynnika fali stojącej SWR (Standing Wave Ratio) w linii transmisyjnej, która jest dopasowana falowo na końcu, wynosi

W dokumentacji technicznej telefonu ISDN znajduje się informacja, że urządzenie realizuje funkcję CLIP (Calling Line Identification Presentation). Ta funkcja polega na