Pytanie 1

Jaką integralność określa przytoczona definicja?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaką integralność określa przytoczona definicja?

Celem testów wydajnościowych jest ocena

Prostokątne zniekształcenia obrazu, które występują przy zapisie pliku graficznego, są typowe dla formatu

Skrypt w JavaScript, który obsługuje wynagrodzenia pracowników, powinien stworzyć raport dla tych, którzy są zatrudnieni na umowę o pracę oraz otrzymują wynagrodzenie w przedziale domkniętym od 4000 do

4500 zł. Jaki warunek należy zastosować do wygenerowania raportu?

Kod SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje wybranie

Który z poniższych typów plików jest plikiem rastrowym?

W CSS wartości: underline, overline, line-through oraz blink odnoszą się do właściwości

bool gotowe=true;

cout<<gotowe;

Jakie będzie wyjście w wyniku wykonania podanych poleceń?

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

Ustalenie w języku CSS wartości background-attachment: scroll oznacza, że

Jak nazwana jest technika dołączania arkusza stylów do dokumentu HTML użyta w podanym kodzie?

| <p style="color:red;">tekst</p> |

Który standard video cechuje się rozdzielczością 1920 px na 1080 px?

Gdzie powinien być umieszczony znacznik meta w języku HTML?

W semantycznym HTML odpowiednikiem tagu <b>, który nie tylko pogrubia tekst, ale również oznacza go jako istotniejszy, jest

W formularzu zdefiniowano kontrolki do wpisania imienia i nazwiska. Który atrybut reprezentuje podpowiedź umiejscowioną w polu kontrolki, znikającą w momencie, gdy użytkownik rozpocznie wpisywanie wartości?

<label for="imie">Imię: </label> <input id="imie" value="Wpisz dane" title="Wpisz imię"><br> <label for="nazw">Nazwisko: </label> <input id="nazw" placeholder="Wpisz dane" title="Wpisz nazwisko">

W języku JavaScript przedstawiona definicja jest definicją

| var imiona = ["Anna", "Jakub", "Iwona", "Krzysztof"]; |

Walidator W3C zgłosił błąd walidacji: Zakończony tag p został znaleziony, jednak były otwarte elementy. Który element kodu to dotyczy?

Integralność referencyjna w relacyjnych bazach danych wskazuje, że

Które z poniższych poleceń jest poprawne w kontekście walidacji HTML5?

Aby stworzyć poprawną kopię zapasową bazy danych, która będzie mogła zostać później przywrócona, należy najpierw sprawdzić

Rodzaj programowania, w którym zestaw poleceń (sekwencja instrukcji) przekazywanych komputerowi postrzega się jako program, określa się mianem programowania

Jakie zadanie wykonuje funkcja agregująca AVG w poniższym zapytaniu?

SELECT AVG(cena) FROM uslugi;

W przedstawionym kodzie PHP w miejscu kropek powinno zostać umieszczone polecenie

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); $ile = mysqli_num_rows($zapytanie); for ($i = 0; $i < $ile; $i++) { $wiersz = ……………………………….; echo "$wiersz[0] $wiersz[1]"; } |

W poniższym kodzie CSS zdefiniowano cztery klasy formatowania, które następnie zostały użyte do formatowania paragrafów. Efekt widoczny na rysunku powstał po zastosowaniu klasy o nazwie:

.format1 { text-decoration: overline; } .format2 { text-decoration: line-through; } .format3 { text-decoration: underline; } .format4 { text-decoration: none; } | formatowanie |

W JavaScript metoda Math.random() ma na celu

Jaką maksymalną ilość znaczników <td> można zastosować w tabeli składającej się z trzech kolumn i trzech wierszy, w której nie ma złączeń komórek ani wiersza nagłówkowego?

Aby udostępnić aplikację PHP w sieci, konieczne jest przesłanie jej plików źródłowych na serwer z wykorzystaniem protokołu

Proces przetwarzania sygnału wejściowego w czasie, wykorzystujący zasadę superpozycji, jest związany z filtrem

Która z poniższych funkcji w języku PHP zmieni słowo „kota” na „mysz” w zdaniu „ala ma kota”?

W języku PHPnie ma możliwości

Jakie jest zastosowanie programu debugger?

Wskaż system do zarządzania treściami.

Na serwerze MySQL do odebrania praw użytkownikowi służy polecenie

Najłatwiejszym i najmniej czasochłonnym sposobem na przetestowanie działania strony internetowej w różnych przeglądarkach i ich wersjach jest

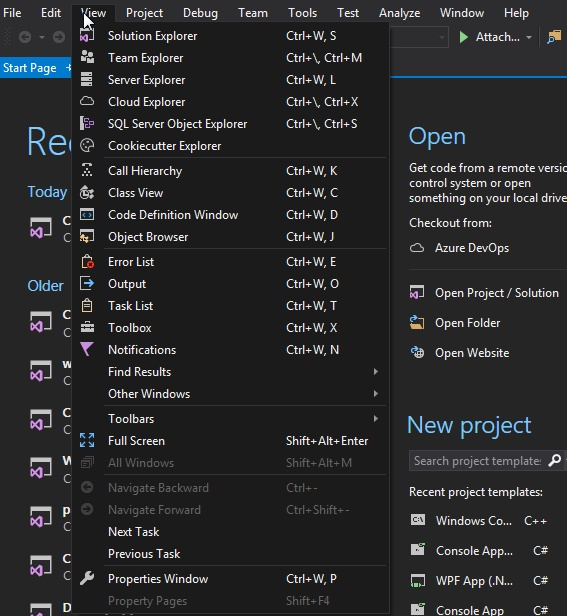

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

Wynikiem działania pętli będzie wypisanie liczb

| for ($i = 0; $i <= 20; $i += 4) echo $i . ', '; |

W języku CSS zapis

p::first-line {font-size: 150%;}zastosowany na stronie z wieloma paragrafami, z których każdy zawiera kilka linii, spowoduje, że

Aby określić styl czcionki w CSS, należy zastosować właściwość

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |