Pytanie 1

Który z poniższych adresów IPv4 należy do klasy C?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych adresów IPv4 należy do klasy C?

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

W terminalu systemu Windows, do zarządzania parametrami konta użytkownika komputera, takimi jak okres ważności hasła, minimalna długość hasła, czas blokady konta i inne, wykorzystywane jest polecenie

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

EN IEC 60276:2019 to przykład oznaczenia normy

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Najmniejszymi kątami widzenia charakteryzują się matryce monitorów typu

NOWY, GOTOWY, OCZEKUJĄCY oraz AKTYWNY to

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Skrót MAN odnosi się do rodzaju sieci

Jaki program powinien zostać zainstalowany na serwerze internetowym opartym na Linuxie, aby umożliwić korzystanie z baz danych?

Do usunięcia kurzu z wnętrza obudowy drukarki fotograficznej zaleca się zastosowanie

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?

Który z poniższych adresów stanowi adres rozgłoszeniowy dla sieci 172.16.64.0/26?

Jakie polecenie w systemie Windows powinno być użyte do obserwacji listy bieżących połączeń karty sieciowej w komputerze?

Jak wygląda liczba 257 w systemie dziesiętnym?

Funkcja narzędzia tracert w systemach Windows polega na

Jak nazywa się standard podstawki procesora bez nóżek?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Jakie pole znajduje się w nagłówku protokołu UDP?

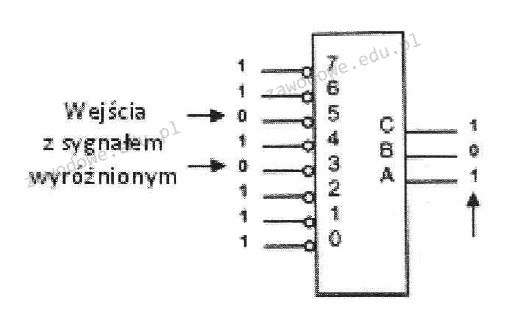

Na ilustracji przedstawiono symbol urządzenia cyfrowego

Program wykorzystywany w wierszu poleceń systemu Windows do kompresji i dekompresji plików oraz katalogów to

Komunikat o błędzie KB/Interface, wyświetlany na monitorze komputera podczas BIOS POST firmy AMI, wskazuje na problem

Jak nazywa się system, który pozwala na konwersję nazwy komputera na adres IP w danej sieci?

Programy antywirusowe mogą efektywnie zabezpieczać komputer. Istotne jest, aby wybrać możliwość uruchamiania aplikacji razem z komputerem oraz opcję

Komputer uzyskuje dostęp do Internetu za pośrednictwem sieci lokalnej. Gdy użytkownik wpisuje w przeglądarkę internetową adres www.wp.pl, nie może otworzyć strony WWW, natomiast podanie adresu IP, przykładowo 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Jakie narzędzie w systemie Windows Server umożliwia zarządzanie zasadami grupy?

ile bajtów odpowiada jednemu terabajtowi?

Typ profilu użytkownika w systemie Windows Serwer, który nie zapisuje zmian wprowadzonych na bieżącym pulpicie ani na serwerze, ani na stacji roboczej po wylogowaniu, to profil

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

Oblicz całkowity koszt materiałów potrzebnych do zbudowania sieci w topologii gwiazdy dla 3 komputerów z kartami sieciowymi, używając kabli o długości 2 m. Ceny materiałów są wskazane w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

W usłudze Active Directory, konfigurację składającą się z jednej lub więcej domen, które dzielą wspólny schemat i globalny wykaz, nazywamy

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Wskaż koszt brutto wykonanych przez serwisanta usług, jeśli do rachunku doliczony jest również koszt dojazdu w wysokości 55,00 zł netto.

| LP | Wykonana usługa | Cena usługi netto w zł | Stawka podatku VAT |

|---|---|---|---|

| 1. | Instalacja/ konfiguracja programu | 10,00 | 23% |

| 2. | Wymiana zasilacza | 40,00 | |

| 3. | Tworzenie kopii zapasowej i archiwizacja danych | 40,00 | |

| 4. | Konfiguracja przełącznika | 25,00 | |

| 5. | Instalacja i konfiguracja skanera | 45,00 |

Topologia fizyczna sieci komputerowej przedstawiona na ilustracji to topologia

Jak nazywa się pamięć podręczna?