Pytanie 1

Który program komputerowy zamienia kod źródłowy, stworzony w danym języku programowania, na język zrozumiały dla komputera?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Który program komputerowy zamienia kod źródłowy, stworzony w danym języku programowania, na język zrozumiały dla komputera?

Interpreter PHP zwróci błąd i zaniecha wykonania kodu, jeżeli programista

Jakie jest zadanie poniższej pętli?

int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }

Który selektor stosuje formatowanie dla akapitów tekstu z klasą tekst oraz dla elementu blokowego o ID obrazki?

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy i które nie jest dostępne dla klas dziedziczących, należy zastosować kwalifikator dostępu

Metoda i zmienna są widoczne tylko dla innych metod w obrębie tej samej klasy. Jaki modyfikator odpowiada przedstawionemu opisowi?

Która z poniższych funkcji zdefiniowanych w języku PHP oblicza sumę połowy wartości a i połowy wartości b?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Jak nazywa się metoda dodawania arkusza stylów do dokumentu HTML zastosowana w poniższym kodzie?

| <p style="color: red;">tekst paragrafu</p> |

W JavaScript stworzono funkcję o nazwie licz_pitagoras, która oblicza długość przeciwprostokątnej w trójkącie prostokątnym, zgodnie z twierdzeniem Pitagorasa. Funkcja przyjmuje dwa parametry wejściowe i zwraca wynik. Poprawne wywołanie tej funkcji, wraz z uzyskaniem zwróconej wartości, będzie miało formę

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

Jakie oprogramowanie służy do obróbki dźwięku?

Kolor zaprezentowany na ilustracji, zapisany w modelu RGB, w formacie szesnastkowym będzie określony w następujący sposób

Jaką rolę odgrywa kwerenda krzyżowa w systemie baz danych MS Access?

Baza danych zawiera tabelę artykuły z polami: nazwa, typ, producent, cena. Aby wyświetlić wszystkie nazwy artykułów wyłącznie typu pralka, dla których cena jest z przedziału 1 000 PLN i 1 500 PLN, należy zastosować polecenie

Program debugger służy do

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

Celem testów wydajnościowych jest ocena

Jakie jest polecenie SQL, które pozwala na usunięcie bazy danych o nazwie firma?

Które z poniższych stwierdzeń dotyczy skalowania obrazu?

W HTML-u atrybut shape w znaczniku area, który definiuje kształt obszaru, może przyjąć wartość

Polecenie serwera MySQL w postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'spowoduje, że użytkownikowi tKowal zostaną

Jaki typ danych w MySQL należy zastosować, aby w jednym polu zapisać zarówno datę, jak i czas?

W celu przyznania użytkownikowi w systemie MySQL możliwości nadawania i modyfikowania uprawnień innym użytkownikom, konieczne jest użycie klauzuli

Który efekt został zaprezentowany na filmie?

Który z podanych znaczników HTML nie jest używany do formatowania tekstu?

Co zazwyczaj wchodzi w skład Framework'a?

W języku JavaScript stworzono obiekt Samochod. Aby wywołać jedną z jego metod, trzeba wpisać

W CSS określono styl dla paragrafu, który nada mu poniższe cechy:

| background-color: red; color: blue; margin: 40px; |

Portal internetowy dysponuje bardzo złożonym systemem stylów, który obejmuje style zewnętrzne, wewnętrzne oraz lokalne. Jak można zagwarantować, że określona cecha zdefiniowana w zewnętrznym stylu jest zawsze stosowana do elementu HTML, niezależnie od bardziej priorytetowych stylów?

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?

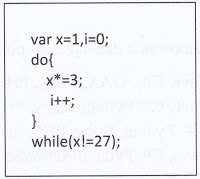

Pętla w kodzie JavaScript zostanie uruchomiona

W CSS, aby ustawić wcięcie pierwszej linii akapitu na 30 pikseli, należy użyć następującego zapisu

Jakie zadania programistyczne należy wykonać na serwerze?

Jak można utworzyć kopię zapasową bazy danych MySQL?

Wskaź złożony typ danych.

Który typ relacji wymaga stworzenia tabeli pośredniczącej łączącej klucze główne obu tabel?

Jaką klauzulę należy użyć w instrukcji CREATE TABLE w SQL, żeby pole rekordu nie mogło być puste?

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |