Pytanie 1

W języku PHP zapis

// pozwala na:Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

W języku PHP zapis

// pozwala na:Który efekt został zaprezentowany na filmie?

Jak można usunąć ciasteczko o nazwie ciastko, korzystając z języka PHP?

Parkowanie domeny to proces, który polega na

Jaką kompetencję społeczną możemy przypisać osobie, która potrafi wyrażać swoje zdanie oraz argumentować swoje racje, nie naruszając przy tym granic własnych i innych ludzi?

Co to jest AJAX?

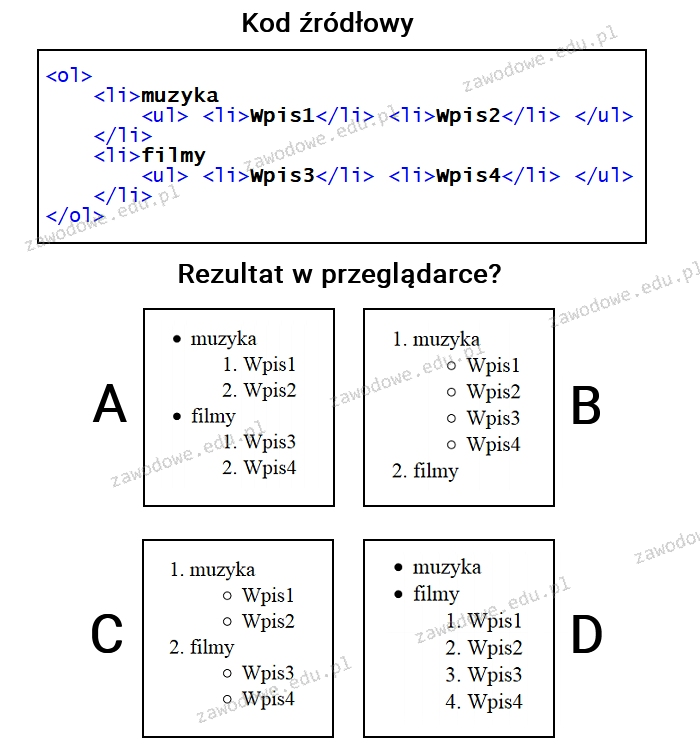

Która z list jest interpretacją pokazanego kodu?

Wskaż właściwą zasadę związaną z integralnością danych w bazie danych?

W CSS wartości underline, overline, blink są przypisane do atrybutu

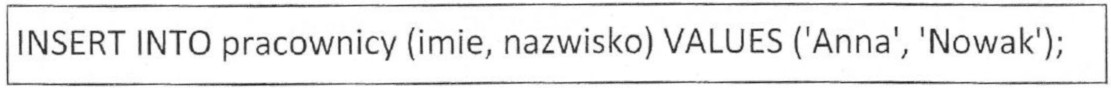

W tabeli o nazwie pracownicy zdefiniowano klucz główny w typie INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowane zostały pola imie oraz nazwisko. W przypadku wykonania podanej kwerendy SQL, która dodaje dane i pomija pole klucza, w bazie danych MySQL nastąpi

| INSERT INTO pracownicy (imie, nazwisko) VALUES ('Anna', 'Nowak'); |

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela o nazwie faktury, która posiada pola: numer, data, id_klienta, wartosc, status. Każdego dnia tworzony jest raport dotyczący faktur z danego dnia. W raporcie prezentowane są jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL jest odpowiednia do wygenerowania tego raportu?

Brak odpowiedzi na to pytanie.

Jakim systemem do zarządzania wersjami oprogramowania jest

Brak odpowiedzi na to pytanie.

W języku PHPnie ma możliwości

Brak odpowiedzi na to pytanie.

Obiektem w bazie danych, który wykorzystywany jest do podsumowywania, prezentacji oraz drukowania danych, jest

Brak odpowiedzi na to pytanie.

W języku PHP funkcja trim ma za zadanie

Brak odpowiedzi na to pytanie.

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Brak odpowiedzi na to pytanie.

Kod SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje wybranie

Brak odpowiedzi na to pytanie.

Jak można zweryfikować spójność danych w bazie MySQL?

Brak odpowiedzi na to pytanie.

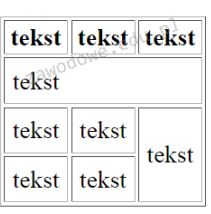

Na ilustracji pokazano tabelę z połączonymi komórkami. Jakie atrybuty scalania zastosowano, aby uzyskać ten efekt?

Brak odpowiedzi na to pytanie.

Tekst można pogrubić za pomocą znacznika <b>, a także stosując odpowiednie właściwości CSS.

Brak odpowiedzi na to pytanie.

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Brak odpowiedzi na to pytanie.

Wskaż, jaki błąd walidacyjny zawiera przedstawiony fragment kodu w języku HTML 5.

<h6>CSS</h6> <p>Kaskadowe arkusze stylów (<b>ang. <i>Cascading Style Sheets</b></i>)<br>to język służący ...</p>

Brak odpowiedzi na to pytanie.

W języku SQL polecenie INSERT INTO

Brak odpowiedzi na to pytanie.

Narzędzie używane do organizowania i przedstawiania danych z wielu wpisów w celu ich wydruku lub dystrybucji to

Brak odpowiedzi na to pytanie.

W przedstawionym kodzie HTML ukazany styl CSS to styl:

<p style="color: red;">To jest przykładowy akapit.</p>

Brak odpowiedzi na to pytanie.

Na podstawie fragmentu dokumentu HTML, określ co należy wpisać w miejsce kropek w odnośniku w menu, aby przenosił on do rozdziału 2.

|

Brak odpowiedzi na to pytanie.

Podczas edytowania grafiki w programie do obróbki grafiki rastrowej należy usunąć kolory z obrazu, aby uzyskać wersję w odcieniach szarości. Do osiągnięcia tego efektu można wykorzystać funkcję

Brak odpowiedzi na to pytanie.

Jakie znaki lub sekwencje oznaczają początek komentarza w języku JavaScript?

Brak odpowiedzi na to pytanie.

Jaki program jest wykorzystywany do edycji dźwięku?

Brak odpowiedzi na to pytanie.

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

W tabeli pracownicy utworzono klucz główny typu INTEGER z atrybutami NOT NULL oraz AUTO-INCREMENT. Dodatkowo zdefiniowano pola imie oraz nazwisko. W przypadku użycia przedstawionej w ramce kwerendy SQL wprowadzającej dane, gdzie pominięto pole klucza, w bazie danych MySQL dojdzie do

Brak odpowiedzi na to pytanie.

Aby w tabeli praca, tworzonej w SQL, dodać warunek w kolumnie stawka, który nakazuje przyjmowanie dodatnich wartości rzeczywistych mniejszych niż 50, należy zastosować zapis

Brak odpowiedzi na to pytanie.

Tabela gory zawiera dane o polskich szczytach oraz górach, w których się one znajdują. Jakie zapytanie należy wykonać, aby zobaczyć Koronę Gór Polskich, czyli najwyższy szczyt w każdym z pasm górskich?

Brak odpowiedzi na to pytanie.

Aby poprawić wydajność strony z grafiką o wymiarach 2000 px na 760 px, konieczne jest zmniejszenie jej rozmiarów

Brak odpowiedzi na to pytanie.

Jakiej funkcji w edytorze grafiki rastrowej należy użyć, aby przygotować obraz do wyświetlenia na stronie tak, aby widoczne było jedynie to, co mieści się w ramce?

Brak odpowiedzi na to pytanie.

W trakcie obróbki dźwięku, by wyeliminować niepożądane hałasy wynikające z niskiej jakości mikrofonu, należy użyć narzędzia

Brak odpowiedzi na to pytanie.

Rozmiary ekranu w formacie 16:9 (zakładając, że piksel jest kwadratem) można osiągnąć przy rozdzielczości

Brak odpowiedzi na to pytanie.

Systemem zarządzania wersjami w projekcie programistycznym, który działa w trybie rozproszonym, jest

Brak odpowiedzi na to pytanie.

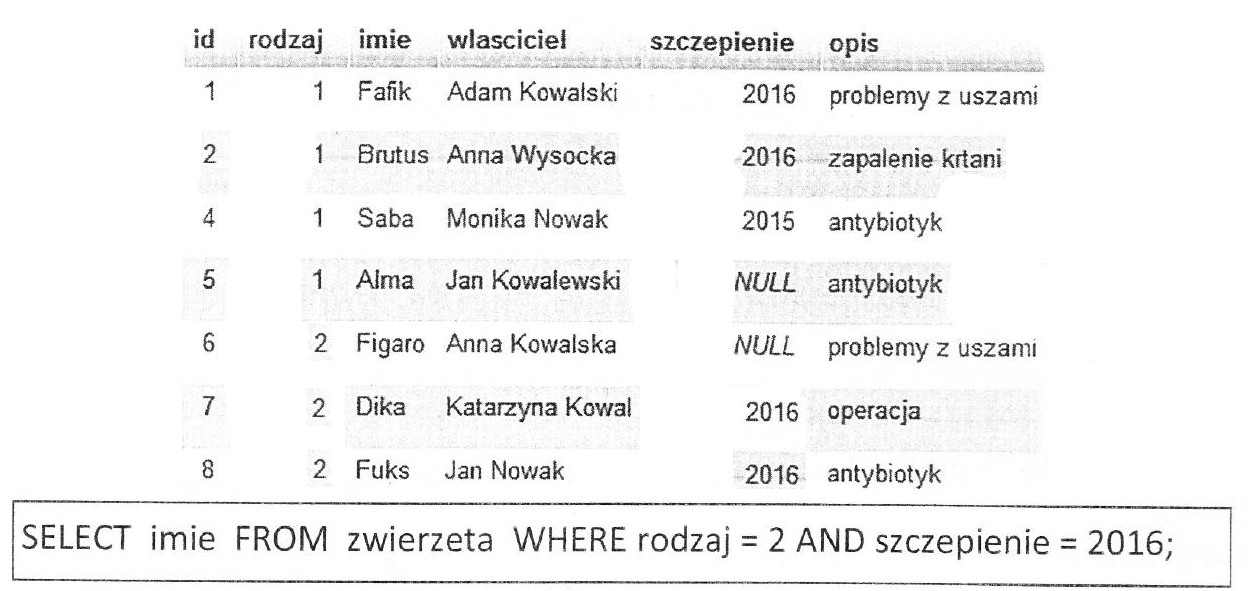

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

Brak odpowiedzi na to pytanie.

W języku JavaScript wartość typu boolean może być przedstawiana przez

Brak odpowiedzi na to pytanie.