Pytanie 1

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Skrót MAN odnosi się do rodzaju sieci

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Użytkownicy dysków SSD powinni unikać wykonywania następujących działań konserwacyjnych

Brak odpowiedzi na to pytanie.

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Brak odpowiedzi na to pytanie.

Aby zwiększyć bezpieczeństwo osobistych danych podczas przeglądania stron internetowych, warto dezaktywować w ustawieniach przeglądarki

Brak odpowiedzi na to pytanie.

Ile bitów trzeba wydzielić z części hosta, aby z sieci o adresie IPv4 170.16.0.0/16 utworzyć 24 podsieci?

Brak odpowiedzi na to pytanie.

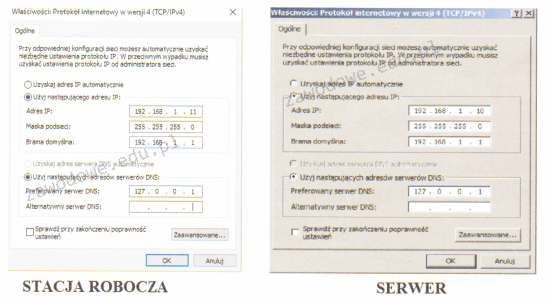

Na rysunku widać ustawienia protokołu TCP/IP serwera oraz komputera roboczego. Na serwerze działa rola serwera DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca wynik pozytywny, natomiast na stacji roboczej wynik jest negatywny. Co należy zmienić, aby usługa DNS na stacji pracowała poprawnie?

Brak odpowiedzi na to pytanie.

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Brak odpowiedzi na to pytanie.

Jaki rodzaj portu może być wykorzystany do podłączenia zewnętrznego dysku do laptopa?

Brak odpowiedzi na to pytanie.

Który z interfejsów stanowi port równoległy?

Brak odpowiedzi na to pytanie.

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Brak odpowiedzi na to pytanie.

Jakie jest najbardziej typowe dla topologii gwiazdy?

Brak odpowiedzi na to pytanie.

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Brak odpowiedzi na to pytanie.

Urządzenie sieciowe działające w trzeciej warstwie modelu ISO/OSI, obsługujące adresy IP, to

Brak odpowiedzi na to pytanie.

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

Brak odpowiedzi na to pytanie.

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Brak odpowiedzi na to pytanie.

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Brak odpowiedzi na to pytanie.

Urządzenie przedstawione na ilustracji, wraz z podanymi danymi technicznymi, może być zastosowane do pomiarów systemów okablowania

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows należy wpisać w miejsce kropek, aby uzyskać dane przedstawione na załączonym obrazku?

C:\Windows\system32> ................... Nazwa użytkownika Gość Pełna nazwa Komentarz Wbudowane konto do dostępu do komputera/domeny Komentarz użytkownika Kod kraju 000 (Domyślne ustawienia systemu) Konto jest aktywne Nie Wygasanie konta Nigdy Hasło ostatnio ustawiano 2019-11-23 10:55:12 Ważność hasła wygasa Nigdy Hasło może być zmieniane 2019-12-02 10:55:12 Wymagane jest hasło Nie Użytkownik może zmieniać hasło Nie Dozwolone stacje robocze Wszystkie Skrypt logowania Profil użytkownika Katalog macierzysty Ostatnie logowanie Nigdy Dozwolone godziny logowania Wszystkie Członkostwa grup lokalnych *Goście Członkostwa grup globalnych *None Polecenie zostało wykonane pomyślnie. C:\Windows\system32>

Brak odpowiedzi na to pytanie.

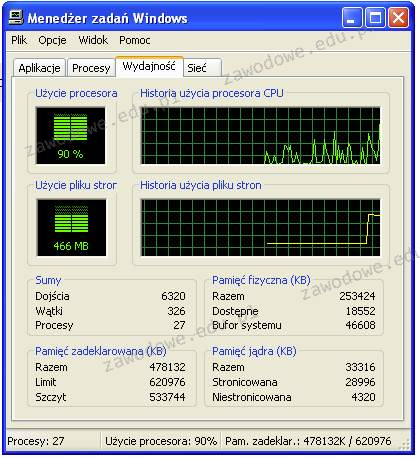

Przyglądając się przedstawionemu obrazkowi, można dostrzec, że deklarowany limit pamięci wynosi 620976 KB. Zauważamy również, że zainstalowana pamięć fizyczna w badanym systemie jest mniejsza niż pamięć zadeklarowana. Który typ pamięci wpływa na podniesienie limitu pamięci zadeklarowanej powyżej rozmiaru zainstalowanej pamięci fizycznej?

Brak odpowiedzi na to pytanie.

Aby chronić sieć Wi-Fi przed nieupoważnionym dostępem, należy m.in.

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux umożliwia sprawdzenie bieżącej konfiguracji interfejsu sieciowego na komputerze?

Brak odpowiedzi na to pytanie.

Poleceniem systemu Linux służącym do wyświetlenia informacji, zawierających aktualną godzinę, czas działania systemu oraz liczbę zalogowanych użytkowników, jest

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów jest używany do bezpiecznego przesyłania danych w sieci?

Brak odpowiedzi na to pytanie.

Jakie pole znajduje się w nagłówku protokołu UDP?

Brak odpowiedzi na to pytanie.

Switch sieciowy w standardzie Fast Ethernet pozwala na przesył danych z maksymalną prędkością

Brak odpowiedzi na to pytanie.

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

Brak odpowiedzi na to pytanie.

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows powinno być użyte do obserwacji listy bieżących połączeń karty sieciowej w komputerze?

Brak odpowiedzi na to pytanie.

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Aby przesłać projekt wydruku bezpośrednio z komputera do drukarki 3D, której parametry są pokazane w tabeli, można zastosować złącze

| Technologia pracy | FDM (Fused Deposition Modeling) |

| Głowica drukująca | Podwójny ekstruder z unikalnym systemem unoszenia dyszy i wymiennymi modułami drukującymi (PrintCore) |

| Średnica filamentu | 2,85 mm |

| Platforma drukowania | Szklana, podgrzewana |

| Temperatura platformy | 20°C – 100°C |

| Temperatura dyszy | 180°C – 280°C |

| Łączność | WiFi, Ethernet, USB |

| Rozpoznawanie materiału | Skaner NFC |

Brak odpowiedzi na to pytanie.

Jaką funkcję pełni serwer FTP?

Brak odpowiedzi na to pytanie.

Komputer zainstalowany w domenie Active Directory nie jest w stanie nawiązać połączenia z kontrolerem domeny, na którym znajduje się profil użytkownika. Jaki rodzaj profilu użytkownika zostanie stworzony na tym urządzeniu?

Brak odpowiedzi na to pytanie.

W systemie Windows do instalacji aktualizacji oraz przywracania sterowników urządzeń należy użyć przystawki

Brak odpowiedzi na to pytanie.

Podaj właściwe przyporządkowanie usługi z warstwy aplikacji oraz standardowego numeru portu, na którym ta usługa działa?

Brak odpowiedzi na to pytanie.

Zidentyfikuj powód pojawienia się komunikatu, który widoczny jest na ilustracji.

Brak odpowiedzi na to pytanie.

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

Brak odpowiedzi na to pytanie.