Pytanie 1

Kluczowym zjawiskiem fizycznym stosowanym do przesyłania światła w światłowodach jest

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Kluczowym zjawiskiem fizycznym stosowanym do przesyłania światła w światłowodach jest

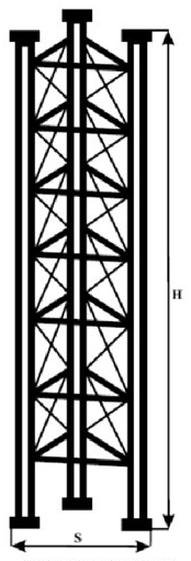

Na rysunku pokazano element konstrukcji stosowany do budowy masztów telekomunikacyjnych

Usługę, która polega na ograniczeniu identyfikacji łącza wywołującego, określa się akronimem

W systemie Windows 7 operacje związane z partycjonowaniem oraz formatowaniem dysków twardych można wykonać za pomocą narzędzia

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Które urządzenie przedstawiono na rysunku?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

W analogowym łączu abonenckim sygnalizacja wybiórcza jest wykorzystywana do przesyłania z urządzenia końcowego do centrali kolejnych cyfr numeru, który ma być wykonany w celu

Przedstawiony na rysunku komunikat, który pojawił się na ekranie monitora podczas uruchomienia komputera, informuje o awarii

Preselekcja to zbiór działań

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

Jakim rodzajem transmisji posługuje się DHCP (Dynamic Host Configuration Protocol) przy współpracy z protokołem IPv4?

Usługa dodatkowa w systemie ISDN oznaczona skrótem CFNR (Call Forwarding No Reply) pozwala na przekierowanie połączenia w momencie, gdy abonent, do którego dzwonimy,

Kluczowym aspektem zabezpieczenia centrali telefonicznej przed dostępem osób bez uprawnień jest

Aby dodać kolejny dysk ATA do komputera PC, należy

Związek częstotliwości f [Hz] z okresem T[s] sygnału o charakterze okresowym przedstawia wzór

Jaką pamięć operacyjną komputera przedstawia rysunek?

Która z anten ma zysk energetyczny równy 0 dBi?

Rodzaj komunikacji, w której nadawanie i obieranie informacji odbywa się naprzemiennie w dwóch kierunkach, stosowany np. w CB radio, to

Jaki parametr długiej linii jest związany z indukcyjnością oraz pojemnością między przewodnikami?

W cyfrowych systemach teletransmisyjnych o plezjochronicznej hierarchii europejskiej symbol E4 wskazuje na system o przepustowości

Sprzętowa realizacja komutacji pozwala na szybką transmisję danych w niewielkich paczkach o stałej wielkości 53 bajty?

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

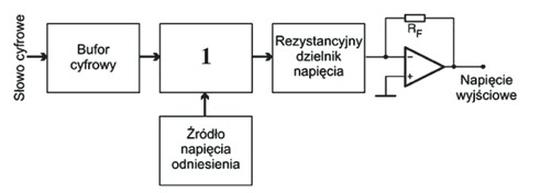

Na rysunku przedstawiono przetwornik C/A z rezystancyjnym dzielnikiem napięcia. Blok oznaczony symbolem 1, to

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Zgodnie z zasadą Kotielnikowa-Shannona częstotliwość próbkowania powinna wynosić

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

Jaką przepływność ma kanał H12 w sieci ISDN?

Licencja umożliwiająca darmowe udostępnianie oprogramowania zawierającego elementy reklamowe to

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

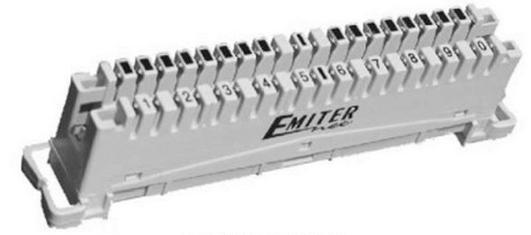

Rysunek przedstawia złącze w kolorze szarym

Jakie cechy ma licencja oprogramowania Donationware?

Zgodnie z zaleceniem Q.23, wybieranie sygnałami wieloczęstotliwościowymi polega na jednoczesnym przesyłaniu dwóch tonów, z których jeden pochodzi z grupy niższych, a drugi z grupy wyższych częstotliwości, spośród

Odległość wzroku od ekranu monitora powinna znajdować się w zakresie

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Narzędzie diskmgmt.msc w systemie MMC (Microsoft Management Console) pozwala na