Pytanie 1

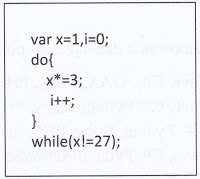

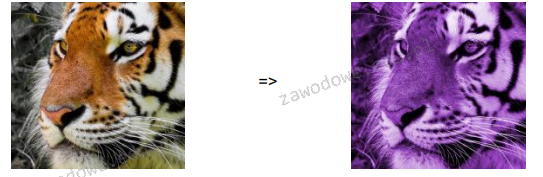

Pętla w kodzie JavaScript zostanie uruchomiona

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Pętla w kodzie JavaScript zostanie uruchomiona

Jaką kompetencję społeczną możemy przypisać osobie, która potrafi wyrażać swoje zdanie oraz argumentować swoje racje, nie naruszając przy tym granic własnych i innych ludzi?

W języku HTML 5 do grupowania powiązanych ze sobą elementów formularza używa się znacznika

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

Jakiej opcji w edytorze grafiki rastrowej należy użyć, aby przygotować obraz do wyświetlenia na stronie w taki sposób, aby widoczna była tylko część znajdująca się w obrębie ramki?

W SQL, aby zmienić dane w tabeli, wykorzystuje się instrukcję

Jak można w języku CSS ustawić kolor czerwony dla tekstu?

Wskaż funkcję JavaScript, która umożliwia obliczenie połowy kwadratu liczby podanej jako argument.

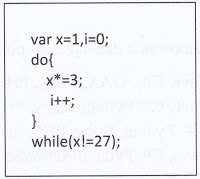

Czy możliwa jest przedstawiona transformacja obrazu rastrowego dzięki funkcji?

Jaką instrukcją można zastąpić poniższy kod JavaScript, pełniącą tę samą funkcję?

| for (i = 0; i < 100; i += 10) document.write(i + ' '); |

| while (i < 10) { document.write(i + ' '); i += 10; } Kod 1. | while (i < 100) { document.write(i + ' '); } Kod 2. |

| i = 0; while (i < 100) { document.write(i + ' '); i += 10; } Kod 3. | i = 0; while (i < 10) { document.write(i + ' '); i++; } Kod 4. |

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

W CSS, aby zmienić kolor tekstu dowolnego elementu HTML po najechaniu na niego myszą, należy wykorzystać pseudoklasę

Który język programowania powinien być wykorzystany do stworzenia skryptu działającego po stronie klienta w przeglądarce internetowej?

Podczas zapisywania hasła użytkownika w serwisie WWW, na przykład w bankowości internetowej, aby zabezpieczyć je przed odczytaniem, zazwyczaj stosuje się funkcję

W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz?

<a href="#dane"></a>

Które z pojęć programowania obiektowego w języku JavaScript odnosi się do dostępu do pól i metod jedynie z poziomu klasy, w której zostały one zadeklarowane?

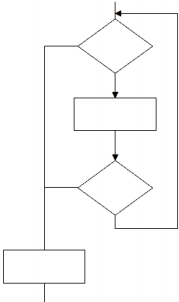

W zaprezentowanym fragmencie algorytmu użyto

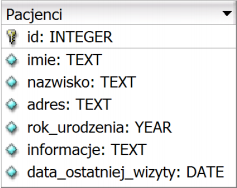

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

Aby wyciszyć dźwięk w filmie odtwarzanym w przeglądarce, do podanej definicji znacznika <video> powinien zostać dodany atrybut <video> <source src="film.mp4" type="video/mp4"> </video>

W języku HTML, aby uzyskać następujący efekt formatowania, należy zapisać kod:

pogrubiony pochylony lub w górnym indeksie |

W dokumencie HTML zdefiniowano pewne elementy w klasie o nazwie "nomargin". W celu przeprowadzenia operacji na tych elementach za pomocą języka JavaScript, można wykorzystać funkcję

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

$x = mysql_query('SELECT * FROM mieszkanci'); if (!$x) echo "??????????????????????????????"; W podanym kodzie PHP, w miejscu znaków zapytania powinien wyświetlić się komunikat:

Aby obraz umieszczony za pomocą kodu HTML mógł być rozpoznawany przez programy wspierające osoby niewidome, konieczne jest określenie atrybutu

Jak należy skonstruować zapytanie przy pomocy polecenia SELECT, aby wyświetlić unikalne nazwiska osób zamieszkujących osiedle?

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

Jakie są nazwy standardowych instrukcji w języku SQL, które dotyczą wykonywania operacji na danych w SQL DML (np.: dodawanie danych do bazy, usuwanie, wprowadzanie zmian w danych)?

Rekord w bazie danych identyfikowany jest jednoznacznie przez pole

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Głównym celem systemu CMS jest oddzielenie treści portalu informacyjnego od jego wyglądu. Taki efekt osiąga się przez generowanie zawartości

W języku PHP zapis // służy do

Jakie zagadnienie powinno być uwzględnione w dokumentacji użytkownika aplikacji?

Aby uzyskać dane z tabeli pracownicy dotyczące jedynie osób, które ukończyły 26 lat, należy zastosować zapytanie

Jakie polecenie przywróci do działania uszkodzoną tabelę w SQL?

Zasada działania algorytmów zachłannych polega na

W skrypcie PHP konieczne jest stworzenie cookie o nazwie owoce, które przyjmie wartość jabłko. Cookie powinno być dostępne przez jedną godzinę od momentu jego utworzenia. W tym celu w skrypcie PHP należy wykorzystać funkcję:

Jaką wartość zwróci funkcja zao, która została zdefiniowana w języku C++, gdy zostanie wywołana z argumentem 3.55?

int zao(float x) { return x+0.5; }

Osobistym środkiem ochrony dla oczu i twarzy może być

Który modyfikator jest związany z opisem podanym poniżej?

| Metoda oraz zmienna jest dostępna wyłącznie dla innych metod własnej klasy. |

Jakiego elementu HTML należy użyć, aby uzyskać tekst z czcionką o stałej szerokości znaku, w którym uwzględnione są dodatkowe spacje, tabulacje oraz znaki końca linii?