Pytanie 1

Które z zestawień: urządzenie – realizowana funkcja jest niepoprawne?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Które z zestawień: urządzenie – realizowana funkcja jest niepoprawne?

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i przechowywać ich dane w sposób centralny, konieczne jest zainstalowanie na serwerze Windows roli

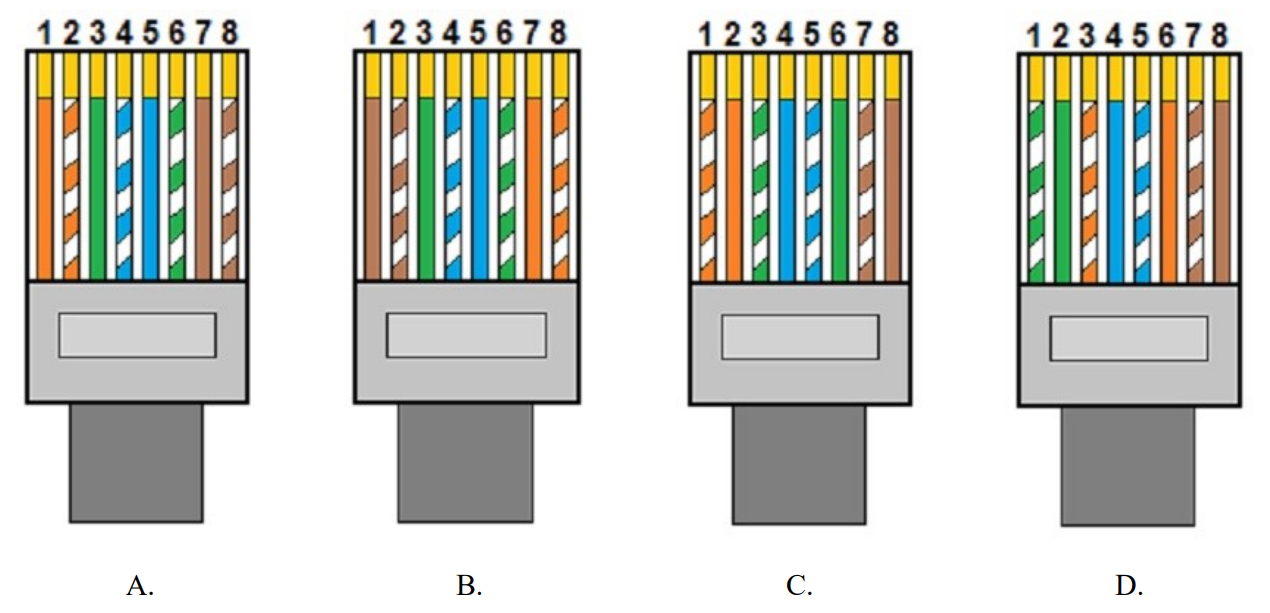

Jaka jest kolejność przewodów we wtyku RJ45 zgodnie z sekwencją połączeń T568A?

| Kolejność 1 | Kolejność 2 | Kolejność 3 | Kolejność 4 |

| 1. Biało-niebieski 2. Niebieski 3. Biało-brązowy 4. Brązowy 5. Biało-zielony 6. Zielony 7. Biało-pomarańczowy 8. Pomarańczowy | 1. Biało-pomarańczowy 2. Pomarańczowy 3. Biało-zielony 4. Niebieski 5. Biało-niebieski 6. Zielony 7. Biało-brązowy 8. Brązowy | 1. Biało-brązowy 2. Brązowy 3. Biało-pomarańczowy 4. Pomarańczowy 5. Biało-zielony 6. Niebieski 7. Biało-niebieski 8. Zielony | 1. Biało-zielony 2. Zielony 3. Biało-pomarańczowy 4. Niebieski 5. Biało-niebieski 6. Pomarańczowy 7. Biało-brązowy 8. Brązowy |

W trakcie konfiguracji serwera DHCP administrator przypisał zbyt małą pulę adresów IP. Jakie mogą być skutki tej sytuacji w sieci lokalnej?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

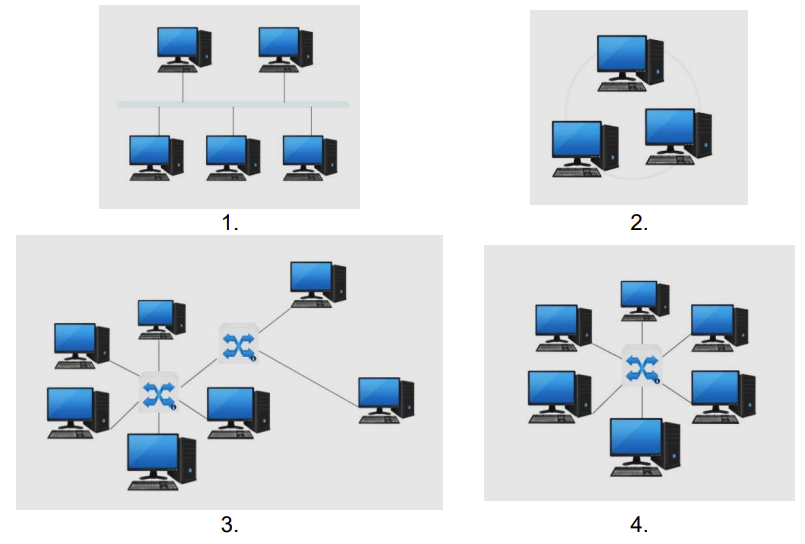

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

Błąd 404, który wyświetla się w przeglądarce internetowej, oznacza

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

W przestawionej na rysunku ramce Ethernet adresem nadawcy i adresem odbiorcy jest

| Bajty | |||||

| 8 | 6 | 6 | 2 | 46 - 1500 | 4 |

| Preambuła | Adres odbiorcy | Adres nadawcy | Typ ramki | Dane | Frame Check Sequence |

Jaki jest adres rozgłoszeniowy dla sieci 172.30.0.0/16?

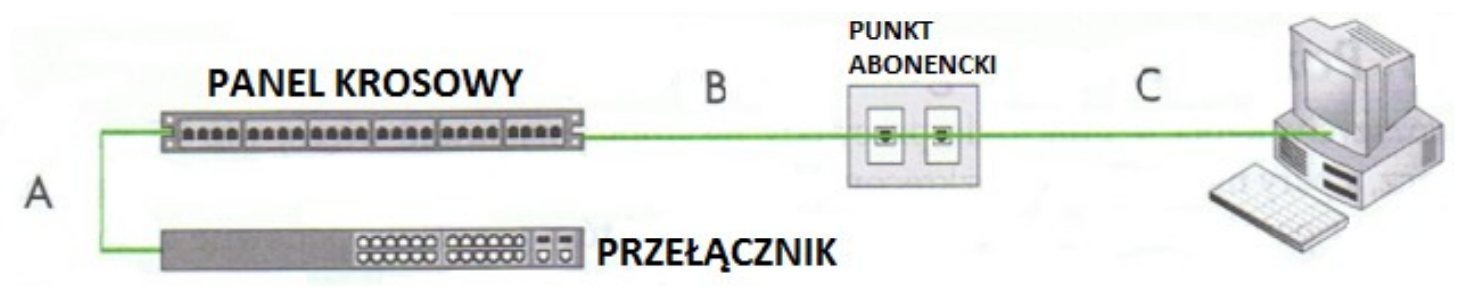

Zgodnie z normą PN-EN 50174 dopuszczalna łączna długość kabla połączeniowego pomiędzy punktem abonenckim a komputerem i kabla krosowniczego (A+C) wynosi

Funkcja roli Serwera Windows 2012, która umożliwia obsługę ruterów NAT oraz ruterów BGP w sieciach lokalnych, to

Aby zapewnić, że jedynie wybrane urządzenia mają dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Na serwerze Windows została włączona usługa DHCP. W trakcie testowania sieci zauważono, że niektóre stacje robocze odbierają adresy IP spoza puli, która została określona w usłudze. Co może być tego przyczyną?

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01 42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01

Przed przystąpieniem do podłączania urządzeń do sieci komputerowej należy wykonać pomiar długości przewodów. Dlaczego jest to istotne?

Na podstawie tabeli ustal, ile kabli ekranowanych typu skrętka należy poprowadzić w listwie PCV typu LN 25x16.

| Typ listwy | Przewody | |||

|---|---|---|---|---|

| Przekrój czynny [mm²] | Ø 5,5 mm, np. FTP | Ø 7,2 mm, np. WDX pek 75-1,0/4,8 | Ø 10,6 mm, np. YDY 3 x 2,5 | |

| LN 20X10 | 140 | 2 | 1 | |

| LN 16X16 | 185 | 3 | 1 | 1 |

| LN 25X16 | 305 | 5 | 3 | 2 |

| LN 35X10.1 | 230 | 4 | 3 | |

| LN 35X10.2 | 115 + 115 | 4 | 1/1 | |

| LN 40X16.1 | 505 | 9 | 6 | 3 |

| LN 40X16.2 | 245 + 245 | 8 | 3/3 | 1/1 |

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Aby utworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, należy zainstalować rolę

Aby podłączyć drukarkę, która nie posiada karty sieciowej, do przewodowej sieci komputerowej, konieczne jest zainstalowanie serwera wydruku z odpowiednimi interfejsami

W systemie Linux BIND funkcjonuje jako serwer

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

Który standard sieci LAN reguluje dostęp do medium na podstawie przesyłania tokenu (żetonu)?

Aby umożliwić komunikację pomiędzy sieciami VLAN, wykorzystuje się

Wskaź na prawidłowe przyporządkowanie usługi warstwy aplikacji z domyślnym numerem portu, na którym działa.

Którego z poniższych zadań nie wykonują serwery plików?

Która z poniższych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie stosowany w budowie lokalnych sieci komputerowych?

Jakie znaczenie ma zapis /26 w adresie IPv4 192.168.0.0/26?

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

W specyfikacji sieci Ethernet 1000Base-T maksymalna długość segmentu dla skrętki kategorii 5 wynosi

Umowa użytkownika w systemie Windows Serwer, która po wylogowaniu nie zachowuje zmian na serwerze oraz komputerze stacjonarnym i jest usuwana na zakończenie każdej sesji, to umowa

Protokół, który umożliwia synchronizację zegarów stacji roboczych w sieci z serwerem NCP, to

Na którym rysunku przedstawiono topologię gwiazdy?

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

Który z podanych adresów IP można uznać za prywatny?

Zarządzanie uprawnieniami oraz zdolnościami użytkowników i komputerów w sieci z systemem Windows serwerowym zapewniają

Podaj zakres adresów IP przyporządkowany do klasy A, który jest przeznaczony do użytku prywatnego w sieciach komputerowych?

Które z poniższych poleceń systemu Linux wyświetla aktualną konfigurację interfejsów sieciowych?

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne w standardzie Ethernet 1000Base-T. Która z poniższych informacji jest poprawna?