Pytanie 1

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny jedynie za archiwizację danych zgromadzonych na dysku serwera?

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

Który z parametrów należy użyć w poleceniu netstat, aby uzyskać statystyki interfejsu sieciowego dotyczące liczby przesłanych oraz odebranych bajtów i pakietów?

Jaką inną formą można zapisać 2^32 bajtów?

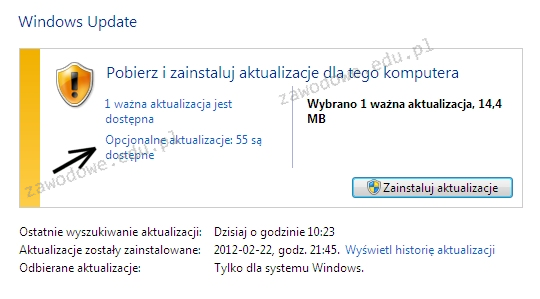

Jeżeli użytkownik zaznaczy opcję wskazaną za pomocą strzałki, będzie miał możliwość instalacji aktualizacji

Jaka jest podstawowa funkcja protokołu SMTP?

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

W których nośnikach pamięci masowej jedną z najczęstszych przyczyn uszkodzeń jest uszkodzenie powierzchni?

W systemie Linux narzędzie iptables wykorzystuje się do

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Jakim sposobem zapisuje się dane na nośnikach BD-R?

Jaką długość w bitach ma adres logiczny IPv6?

Norma IEEE 802.11 określa typy sieci

Jaki adres stanowi adres rozgłoszeniowy dla hosta o IP 171.25.172.29 oraz masce sieci 255.255.0.0?

Na ilustracji zaprezentowany jest graficzny symbol

Jakie czynności nie są realizowane przez system operacyjny?

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

Jaki pakiet powinien zostać zainstalowany na serwerze Linux, aby umożliwić stacjom roboczym z systemem Windows dostęp do plików i drukarek udostępnianych przez ten serwer?

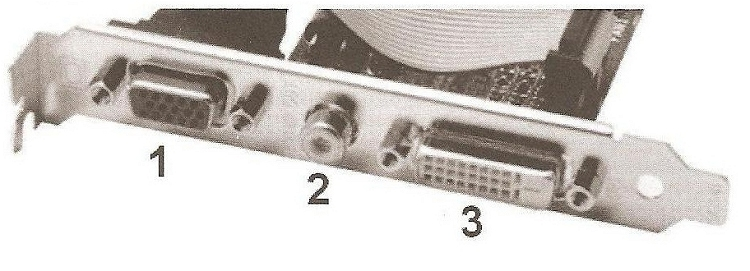

Aby połączyć projektor multimedialny z komputerem, złącze, którego NIEDOZWOLONO użyć to

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką funkcję pełni serwer ISA w systemie Windows?

Jaką wartość przepustowości definiuje standard 1000Base-T?

W systemie Linux uprawnienia pliku wynoszą 541. Właściciel ma możliwość:

Podaj prefiks, który identyfikuje adresy globalne w protokole IPv6?

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym przy użyciu protokołu TCP oraz komunikacja w trybie bezpołączeniowym z protokołem UDP?

Udostępnienie drukarki sieciowej codziennie o tej samej porze należy ustawić we właściwościach drukarki, w zakładce

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

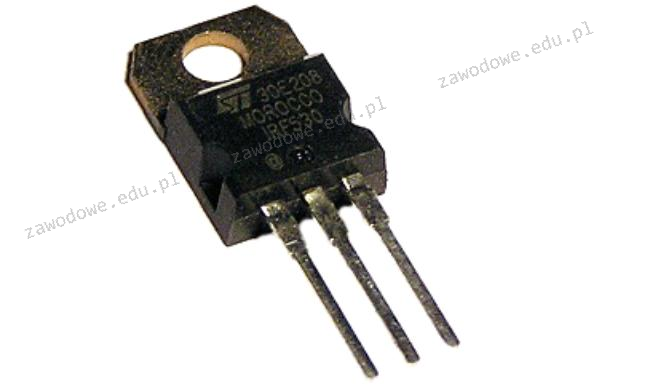

Element elektroniczny przedstawiony na ilustracji to

Aby zmagazynować 10 GB danych na pojedynczej płycie DVD, jaki typ nośnika powinien być wykorzystany?

W technologii Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP podłączone do pinów:

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

W systemie Linux użycie polecenia passwd Ala spowoduje