Pytanie 1

Web designer pragnie wstawić w znaczniku <header> nagłówek do treści. Zgodnie z zasadami użycia znaczników semantycznych, powinien wykorzystać znacznik

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Web designer pragnie wstawić w znaczniku <header> nagłówek do treści. Zgodnie z zasadami użycia znaczników semantycznych, powinien wykorzystać znacznik

Jaki program jest wykorzystywany do edycji dźwięku?

Znacznik <s> w HTML skutkuje

Polecenie serwera MySQL w postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'spowoduje, że użytkownikowi tKowal zostaną

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

ALTER TABLE artykuły MODIFY cena float; Ta kwerenda ma na celu wprowadzenie zmian w tabeli artykuły.

Instrukcję for można zastąpić inną instrukcją

Jaką złożoność obliczeniową posiada algorytm znajdowania elementu w nieposortowanej jednowymiarowej tablicy?

W kodzie HTML zdefiniowano formularz, który wysyła dane do pliku formularz.php. Po naciśnięciu przycisku typu submit przeglądarka przechodzi do poniższego adresu:

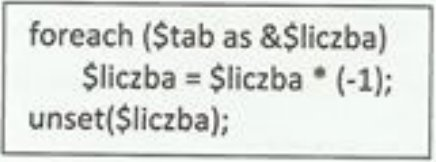

../formularz.php?imie=Anna&nazwisko=KowalskaNa podstawie podanego adresu można stwierdzić, że dane do pliku formularz.php zostały przesłane metodą:Dane są liczby całkowite różne od zera w tablicy nazwanej tab. Podany poniżej kod w języku PHP ma na celu

Grafik chce przekształcić bez utraty jakości obraz formatu JPEG w format PNG w ten sposób, żeby wszędzie tam, gdzie w pierwotnym obrazie jest kolor biały, w obrazie docelowym była przezroczystość. Aby to zrobić, powinien

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

Bitmapa stanowi typ obrazu

Zgodnie z aktualnie obowiązującym w Polsce prawem, osoby z wykształceniem inżynieryjno-technicznym są zobowiązane do odbywania szkoleń BHP w regularnych odstępach czasu, które nie powinny być dłuższe niż co

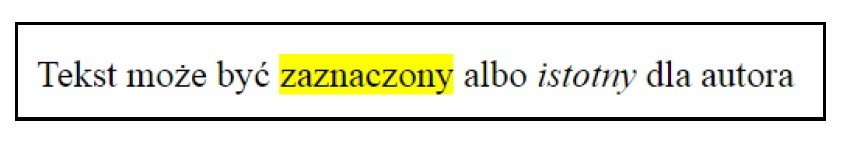

Jakie kodowanie w języku HTML pozwala na sformatowanie paragrafu dla tekstu

Tekst może być zaznaczony albo istotny dla autora

Rodzaj zmiennej w języku JavaScript

Podana jest tabela psy z polami: imie, rasa, telefon_wlasciciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli, których psy były szczepione przed rokiem 2015?

input:focus { background-color: LightGreen; } W Ciebie CSS określono stylizację dla pola wejściowego. Tak przygotowane pole wejściowe będzie miało tło w odcieniu jasnozielonym?

Jakie wyrażenie w języku JavaScript określa komentarz jednoliniowy?

Na ilustracji przedstawiającej tabelę muzyka, zrealizowano poniższe zapytanie SQL. Jaki rezultat zwróci ta kwerenda?

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czesław Niemen | 2005 | Przyjdź W Taka Noc itp. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czesław Niemen | 2017 | Winylowa reedycja płyty "Aerolit" |

| 4 | Journey | Mikołaj Czechowski | 2013 |

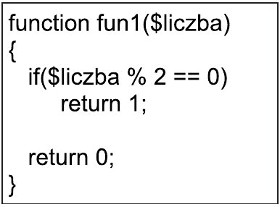

Funkcja zapisana w języku PHP wygląda tak patrz ramka): Jej celem jest

Aby włączyć zewnętrzny skrypt JavaScript o nazwie skrypt.js, konieczne jest umieszczenie w kodzie HTML

W celu zmiany struktury tabeli w systemie MySQL trzeba wykonać polecenie

Jak brzmi nazwa metody sortowania, która polega na wielokrotnym analizowaniu kolejnych elementów tablicy oraz zamianie miejscami sąsiadujących elementów, aby utrzymać porządek według ustalonej reguły?

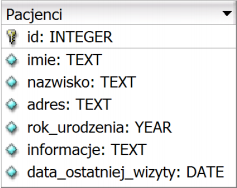

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

W hurtowni utworzono tabelę sprzedaż, która zawiera pola: id, kontrahent, grupa_cenowa oraz obrot. Jakie polecenie należy wykorzystać, aby znaleźć tylko kontrahentów z drugiej grupy cenowej, których obrót przekracza 4000 zł?

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

Właściwość CSS animation-duration określa

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

Fragment kodu JavaScript, który sumuje dwie liczby, przedstawia się następująco. Aby wykonać dodawanie po kliknięciu przycisku o nazwie dodaj, należy umieścić kod w wykropkowanym miejscu.

| Podaj pierwszą liczbę: <input type="text" name="liczba1" /> Podaj drugą liczbę: <input type="text" name="liczba2" /> .... <script> function dodaj() { // ta funkcja realizuje dodawanie i podaje jego wynik } </script> |

Aby w języku HTML uzyskać formatowanie paragrafu przedstawione w ramce, należy zastosować kod

Które z poniższych stwierdzeń na temat klucza głównego jest prawdziwe?

Polecenie w języku SQL w formie

ALTER TABLE 'miasta' ADD 'kod' text;

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

Relacja wiele-do-wielu w bazach danych występuje pomiędzy tabelami, gdy

Jak można usunąć ciasteczko o nazwie ciastko, korzystając z języka PHP?

Jakie są wyniki wykonania zapytania SQL?

| SELECT count(*) FROM Uczniowie WHERE srednia=5; |

Który efekt został zaprezentowany na filmie?

W skrypcie JavaScript operatory: ||, && wchodzą w skład grupy operatorów