Pytanie 1

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

Jaki parametr długiej linii jest związany z indukcyjnością oraz pojemnością między przewodnikami?

Jaki typ modulacji łączy w sobie modulację amplitudy oraz fazy?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Metoda, w której podczas trwania połączenia ustanawia się odrębne łącze zarezerwowane na cały okres połączenia, nazywa się komutacją

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie jednostki są używane do opisu zysku energetycznego anten?

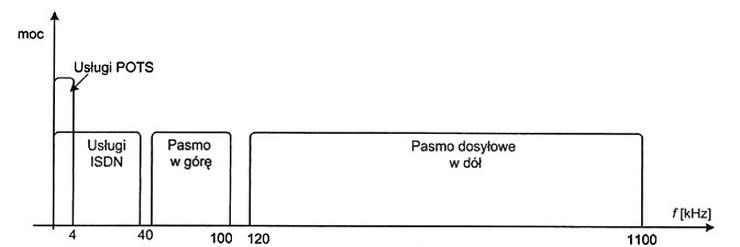

W dokumentacji technicznej systemu dostępowego zamieszczono charakterystykę widmową kanału transmisyjnego. Który to system?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Kontroler RAID 1 umieszczony na płycie głównej serwera

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

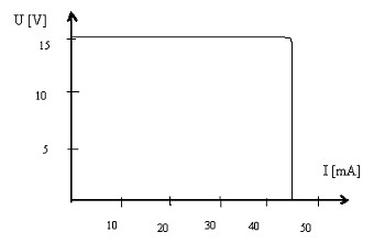

Na rysunku zamieszczono charakterystykę

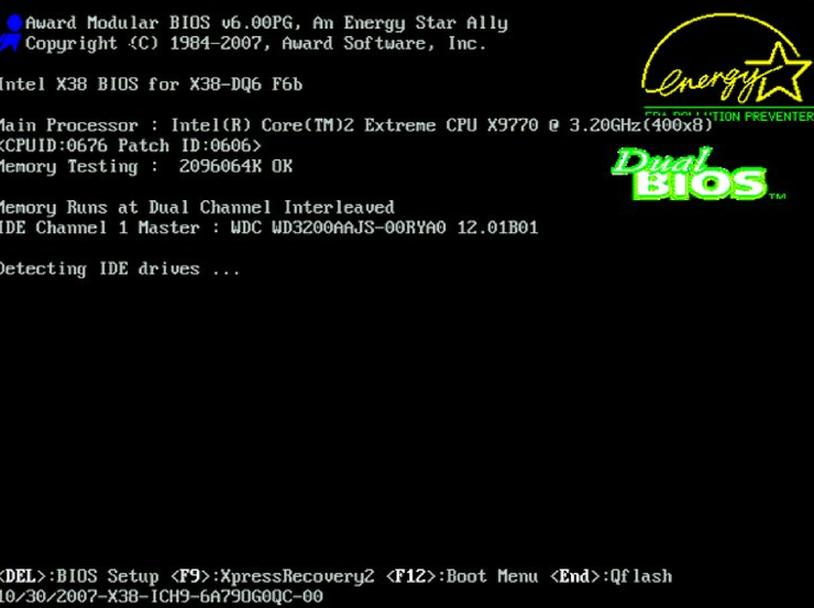

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Ile typów systemów PDH funkcjonuje na świecie?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki zakres częstotliwości jest stosowany do przesyłania dźwięku w telefonie analogowym w standardowym kanale telefonicznym?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Technologia UUS (User to User Signalling) stanowi przykład usługi w zakresie

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

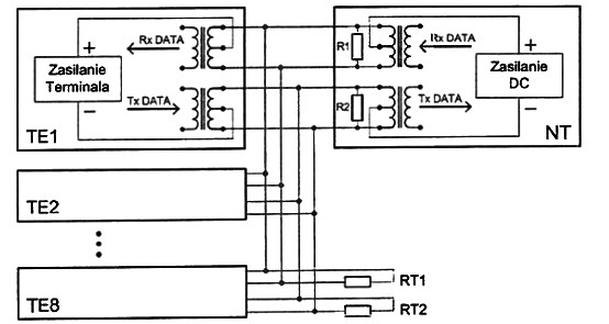

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

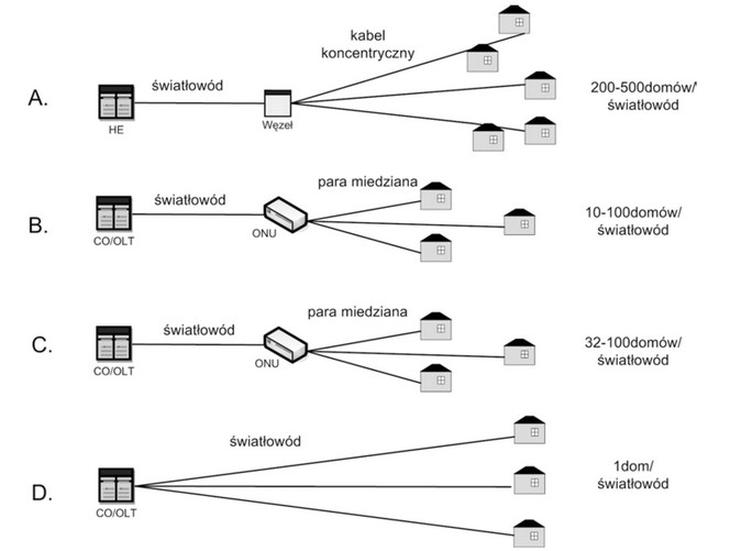

Na którym schemacie blokowym jest przedstawiona struktura sieci FTTH (Fiber to the home)?

Koncentrator (ang. hub) jest urządzeniem

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

W dokumentacji technicznej dotyczącej okablowania danego pomieszczenia występuje oznaczenie FTP 4x2x0,52 kat 5e. Oznacza to kabel telekomunikacyjny składający się z 4 par skręconych żył izolowanych

Ile czasu zajmie impulsowi, by wrócić na wejście toru o długości 20 km po odbiciu od jego końca, zakładając średnią prędkość impulsu wynoszącą 20 cm/ns?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak nazywa się element osprzętu światłowodowego przedstawiony na rysunku?

Której metody kodowania dotyczy podany opis?

| Na początku sygnał przyjmuje stan odpowiadający jego wartości binarnej, w środku czasu transmisji bitu następuje zmiana sygnału na przeciwny. Dla zera poziom zmienia się z niskiego na wysoki, dla jedynki – z wysokiego na niski. Konwencja ta została wprowadzona przez G. E. Thomasa w 1949 roku. |

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W jaki sposób generowany jest obraz na wyświetlaczu LCD?

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

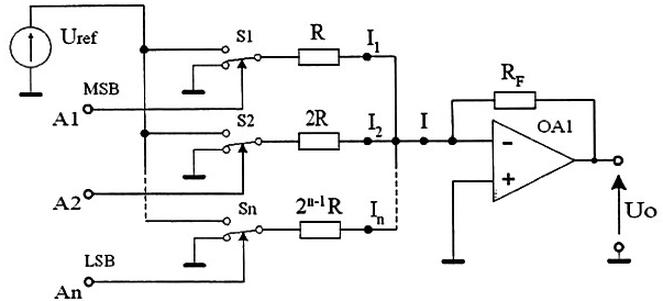

Rysunek przedstawia schemat blokowy przetwornika

Ośmiobitowy przetwornik A/C działający w trybie przetwarzania bezpośredniego ma czas przetwarzania równy 256 µs. Dwunastobitowy przetwornik A/C tego samego rodzaju, zbudowany z tych samych komponentów co przetwornik ośmiobitowy, ma czas przetwarzania wynoszący