Pytanie 1

Jakie polecenie w systemie Linux jest używane do sprawdzania wielkości katalogu?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w systemie Linux jest używane do sprawdzania wielkości katalogu?

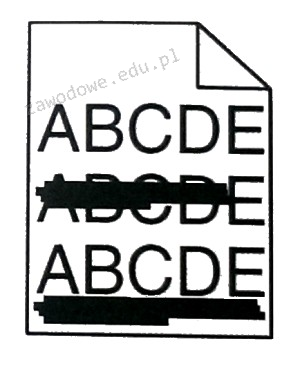

Przedstawione na ilustracji narzędzie służy do

Jakie polecenie należy zastosować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

W komputerze połączonym z Internetem, w oprogramowaniu antywirusowym aktualizację bazy wirusów powinno się przeprowadzać minimum

Aby w systemie Windows XP stworzyć nowego użytkownika o nazwisku egzamin z hasłem qwerty, powinno się zastosować polecenie

Najczęstszym powodem rozmazywania się tonera na wydrukach z drukarki laserowej jest

Serwisant dotarł do klienta, który znajdował się 11 km od siedziby firmy, i przeprowadził u niego działania naprawcze wymienione w poniższej tabeli. Oblicz całkowity koszt brutto jego usług, wiedząc, że dojazd do klienta kosztuje 1,20 zł/km brutto w obie strony. Stawka VAT na usługi wynosi 23%.

Która z wymienionych czynności konserwacyjnych związana jest wyłącznie z drukarką laserową?

Brak odpowiedzi na to pytanie.

Licencja Windows OEM nie umożliwia wymiany

Brak odpowiedzi na to pytanie.

Jakiego rodzaju interfejsem jest UDMA?

Brak odpowiedzi na to pytanie.

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

Brak odpowiedzi na to pytanie.

W systemach operacyjnych Windows konto z najwyższymi uprawnieniami domyślnymi przynależy do grupy

Brak odpowiedzi na to pytanie.

Internet Relay Chat (IRC) to protokół wykorzystywany do

Brak odpowiedzi na to pytanie.

Aby komputer osobisty współpracował z urządzeniami korzystającymi z przedstawionych na rysunku złącz, należy wyposażyć go w interfejs

Brak odpowiedzi na to pytanie.

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

Brak odpowiedzi na to pytanie.

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Brak odpowiedzi na to pytanie.

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Brak odpowiedzi na to pytanie.

Długi oraz dwa krótkie dźwięki sygnałowe BIOS POST od AMI i AWARD sygnalizują problem

Brak odpowiedzi na to pytanie.

Kabel pokazany na ilustracji może być zastosowany do realizacji okablowania sieci o standardzie

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IPv4 należy do klasy C?

Brak odpowiedzi na to pytanie.

Kabel sieciowy z końcówkami RJ45 był testowany za pomocą diodowego urządzenia do sprawdzania okablowania. Na tym urządzeniu diody LED włączały się po kolei, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły jednocześnie na jednostce głównej testera, natomiast nie świeciły na jednostce zdalnej. Jaka była tego przyczyna?

Brak odpowiedzi na to pytanie.

Co należy zrobić przed przystąpieniem do prac serwisowych związanych z edytowaniem rejestru systemu Windows?

Brak odpowiedzi na to pytanie.

Za przypisanie czasu procesora do wyznaczonych zadań odpowiada

Brak odpowiedzi na to pytanie.

Wskaż interfejsy płyty głównej widoczne na rysunku.

Brak odpowiedzi na to pytanie.

Która z licencji na oprogramowanie wiąże je trwale z zakupionym komputerem i nie pozwala na przenoszenie praw użytkowania programu na inny komputer?

Brak odpowiedzi na to pytanie.

Podczas przetwarzania pakietów danych w sieci, wartość pola TTL (ang. Time To Live) jest modyfikowana za każdym razem, gdy pakiet przechodzi przez ruter. Jaką wartość tego pola należy ustawić, aby ruter skasował pakiet?

Brak odpowiedzi na to pytanie.

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Brak odpowiedzi na to pytanie.

W systemie Linux polecenie chmod służy do

Brak odpowiedzi na to pytanie.

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda tty pozwala na

Brak odpowiedzi na to pytanie.

Kabel typu skrętka, w którym pojedyncza para żył jest pokryta folią, a całość kabla jest osłonięta ekranem z folii i siatki, oznacza się symbolem

Brak odpowiedzi na to pytanie.

Po wykonaniu eksportu klucza HKCU zostanie zapisana kopia rejestru zawierająca informacje, dotyczące konfiguracji

Brak odpowiedzi na to pytanie.

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Jakie jest maksymalne dozwolone promień gięcia przy układaniu kabla U/UTP kat.5E?

Brak odpowiedzi na to pytanie.

Zaprezentowany komunikat jest rezultatem wykonania następującego polecenia

C:\Windows NT_SERVICE\TrustedInstaller:(F)

NT_SERVICE\TrustedInstaller:(CI)(IO)(F)

ZARZĄDZANIE NT\SYSTEM:(M)

ZARZĄDZANIE NT\SYSTEM:(OI)(CI)(IO)(F)

BUILTIN\Administratorzy:(M)

BUILTIN\Administratorzy:(OI)(CI)(IO)(F)

BUILTIN\Użytkownicy:(RX)

BUILTIN\Użytkownicy:(OI)(CI)(IO)(GR,GE)

TWÓRCA-WŁAŚCICIEL:(OI)(CI)(IO)(F)

Brak odpowiedzi na to pytanie.

Licencja grupowa na oprogramowanie Microsoft należy do typu

Brak odpowiedzi na to pytanie.