Pytanie 1

Termin „front-end” w kontekście budowy stron internetowych odnosi się do

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Termin „front-end” w kontekście budowy stron internetowych odnosi się do

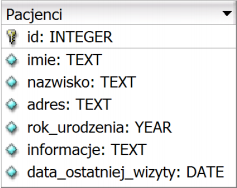

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL

Aby ustawić marginesy wewnętrzne dla elementu, gdzie margines górny wynosi 50px, dolny 40px, prawy 20px oraz lewy 30px, należy zastosować składnię CSS

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

W bazie danych znajdują się dwie tabele, które są ze sobą połączone relacją 1..n. Jakiej klauzuli SQL należy użyć, aby uzyskać odpowiadające sobie dane z obu tabel?

Jak określa się podzbiór strukturalnego języka zapytań, który dotyczy formułowania zapytań do bazy danych przy użyciu polecenia SELECT?

Aby uruchomić skrypt JavaScript, potrzebne jest oprogramowanie

Jakie będą skutki wykonania podanego zapytania w tabeli?

| ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL; |

Aby graficznie tworzyć strony internetowe, należy skorzystać z.

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

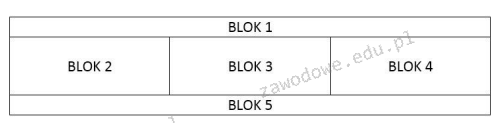

W którym z bloków powinien znaleźć się warunek pętli?

Która metoda obiektu location w języku JavaScript pozwala na zamianę aktualnego dokumentu na dokument z adresu podanego w parametrze metody?

Zgodnie z wytycznymi WCAG 2.x na poziomie AA minimalny kontrast tekstu (o standardowym rozmiarze) do tła, spełniający wymogi dostępności serwisu WWW dla osób z ograniczoną percepcją wzrokową wynosi

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?

Jaki będzie efekt wykonania poniższego kodu JavaScript?

| var akapit = document.createElement("p"); document.body.appendChild(akapit); |

Grafika, która ma być pokazana na stronie, powinna mieć transparentne tło. Podaj format pliku graficznego, w którym należy go zapisać.

W SQL klauzula DISTINCT w poleceniu SELECT zapewnia, że zwrócone wyniki

Wynik wykonania zapytania SQL to

SELECT count(*) FROM Uczniowie WHERE srednia = 5;

Wskaż zapytanie, w którym dane zostały uporządkowane.

Które z poniższych twierdzeń na temat języków programowania jest FAŁSZYWE?

Dostępna jest tabela ksiazki z kolumnami: tytul (typ tekstowy) oraz cena (typ liczbowy). W celu uzyskania z kwerendy SELECT jedynie tytułów, dla których cena jest mniejsza od 50 zł, należy użyć następującego zapisu:

Która funkcja języka PHP służy do zapisu danych do pliku?

Jak można zaznaczyć komentarz w kodzie PHP?

Poniżej przedstawiono fragment kodu w języku PHP. Jakie liczby wypisze ta pętla jako wynik swojego działania?

| for ($i = 0; $i <= 20; $i += 4) echo $i . ' '; |

Klucz obcy w tabeli jest ustanawiany w celu

Funkcja phpinfo() umożliwia

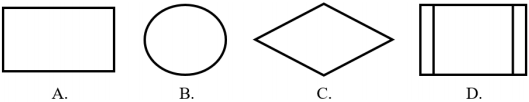

Które z formatowań nie jest wyrażone w języku CSS?

A. Fragment pliku strona.html: |

B. Fragment pliku formatowanie.css: |

C. Fragment pliku strona.html: |

D. Fragment pliku strona.html: |

Jaki typ mechanizmu zapewnienia bezpieczeństwa podczas uruchamiania aplikacji jest zawarty w środowisku .NET Framework?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

W języku CSS określono styl dla pola edycyjnego. Pole to będzie miało jasnozielony kolor tła, gdy będzie w trybie edycji.

Głównym celem systemu CMS jest oddzielenie treści witryny informacyjnej od jej wyglądu. Jak osiągany jest ten efekt?

Jakie zapytanie SQL umożliwi wyszukanie z podanej tabeli tylko imion i nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Który z protokołów umożliwia publikację strony internetowej na serwerze?

Który modyfikator jest związany z opisem podanym poniżej?

| Metoda oraz zmienna jest dostępna wyłącznie dla innych metod własnej klasy. |

Na przedstawionej tabeli samochodów wykonano zapytanie SQL:

| id | marka | model | rocznik | kolor | stan |

|---|---|---|---|---|---|

| 1 | Fiat | Punto | 2016 | czerwony | bardzo dobry |

| 2 | Fiat | Punto | 2002 | czerwony | dobry |

| 3 | Fiat | Punto | 2007 | niebieski | bardzo dobry |

| 4 | Opel | Corsa | 2016 | grafitowy | bardzo dobry |

| 5 | Opel | Astra | 2003 | niebieski | porysowany lakier |

| 6 | Toyota | Corolla | 2016 | czerwony | bardzo dobry |

| 7 | Toyota | Corolla | 2014 | szary | dobry |

| 8 | Toyota | Yaris | 2004 | granatowy | dobry |

Symbol, który pojawia się przed adresem w pasku adresowym przeglądarki internetowej lub przy tytule otwartej karty, określany jest mianem

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Na ilustracji zaprezentowano koncepcję układu bloków strony internetowej. Przyjmując, że bloki są realizowane za pomocą znaczników sekcji, a szerokość jest określona tylko dla bloków 2, 3 oraz 4, ich stylowanie powinno uwzględniać właściwość

Jaką wartość będzie mieć zmienna str2 po wykonaniu poniższego fragmentu kodu JavaScript?

var str1 = "JavaScript"; var str2 = str1.substring(2, 6);