Pytanie 1

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jaką rolę pełni debugger w trakcie programowania?

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

| Pracownik | Znajomość technologii/programów |

|---|---|

| Anna | Inscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

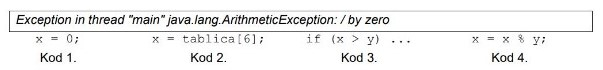

| Exception in thread "main" java.lang.ArithmeticException: / by zero |

Co to jest PWA (Progressive Web App)?

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Co oznacza termin 'hoisting' w JavaScript?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Podaj przykład incydentu w miejscu pracy?

Do form komunikacji werbalnej zalicza się

Błędy w interpretacji kodu stworzonego za pomocą React.js lub Angular można wykryć dzięki

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Jakie jest zastosowanie języka XAML przy tworzeniu aplikacji desktopowych?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

| ... (RAD) .... is a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/wiki Dostęp: 25.03.2021 |

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'.

int zm1;

float zm2;

char zm3;

boolean zm4;

Co to jest CI/CD w kontekście rozwoju oprogramowania?

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Zastosowanie typu DECIMAL języka SQL wymaga wcześniejszego zdefiniowania długości (liczby cyfr) przed przecinkiem oraz długości cyfr po przecinku. Jest to zapis:

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Na równoważnych pod względem funkcjonalnym listingach fragmentów aplikacji Angular oraz React.js utworzono listę punktowaną, która zawiera:

Definicja typu:

books = ["Harry Potter", "Hobbit", "Władca pierścieni"];

<ul> <li *ngFor = "let book of books"> {{book}} </li> </ul>

<ul> {this.books.map(book => <li key={book}> book </li>)} </ul>

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Co to jest Docker?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

| sortowanie bąbelkowe | O(n²) |

| sortowanie przez wstawianie | O(n²) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n²) |

Co to jest WebAssembly (WASM)?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

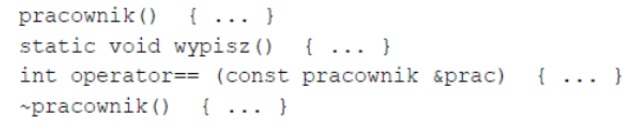

W klasie pracownik zdefiniowano następujące metody:

pracownik() { ... } static void wypisz() { ... } int operator== (const pracownik &prac) { ... } ~pracownik() { ... }Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści:

cout << "Obiekt został usunięty";

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Jaką rolę odgrywa pamięć operacyjna (RAM) w komputerowym systemie?

Jedną z zasad standardu WCAG 2.0 jest