Pytanie 1

Fragment kodu SQL wskazuje, że klucz obcy

… FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Fragment kodu SQL wskazuje, że klucz obcy

… FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

Jaki jest efekt działania programu w JavaScript?

| var osoba = prompt("Podaj imię", "Adam"); |

Aby utworzyć styl strony responsywnej dla ekranów o szerokości od 600 px do 800 px należy zastosować regułę CSS

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W języku PHP pętla umieści liczby w tablicy

| $x=0; for($i=0; $i<10; $i++) { $tab[$i]=$x; $x=$x+10; } |

Właściwość CSS animation-duration określa

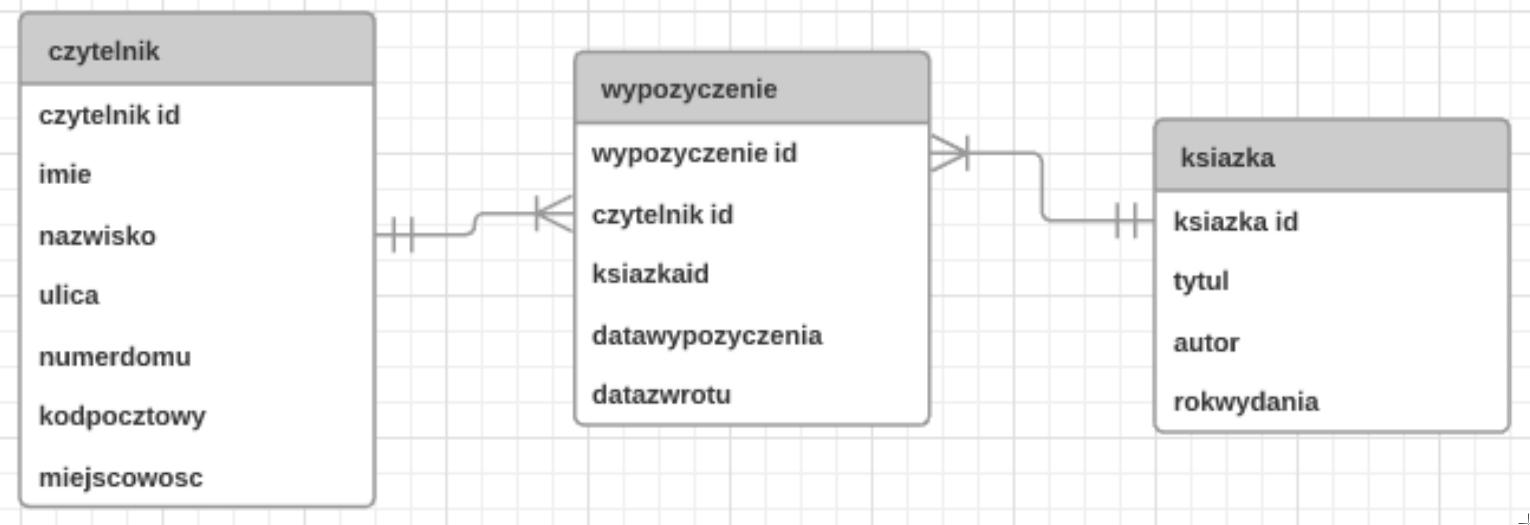

Na zaprezentowanym schemacie bazy danych biblioteka, elementy takie jak: czytelnik, wypożyczenie oraz książka stanowią

W pliku CSS znajdują się poniższe style. Kiedy klikniemy na hiperłącze i wrócimy na stronę, jego kolor zmieni się na

| a { color: Brown; } a:link { color: Green; } a:visited { color: Red; } a:hover { color: Yellow; } |

Określ właściwą sekwencję stylów CSS, biorąc pod uwagę ich priorytet w formatowaniu elementów strony WWW?

Przedstawiony kod źródłowy ma na celu zaprezentowanie

| $liczba = 1; while ($liczba != 0) { $liczba = rand(0,100); echo $liczba; } |

Aby zidentyfikować błędy w składni kodu HTML, trzeba użyć

Jakie z poniższych stwierdzeń właściwie opisuje tabelę utworzoną przez: CREATE TABLE dane (kolumna INTEGER(3));

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

Zademonstrowano fragment kodu JavaScript. Po jego uruchomieniu zmienna str2 otrzyma wartość. ```var str1 = "JavaScript"; var str2 = str1.substring(2, 6);```

Z jakich elementów składa się tabela generowana przez poniższy kod?

| <table border="1"> <tr> <td> 1 </td> <td> 2 </td> </tr> </table> |

Do zdefiniowania listy nienumerowanej w języku HTML, jaki znacznik należy zastosować?

Które z formatowań nie jest wyrażone w języku CSS?

A. Fragment pliku strona.html: |

B. Fragment pliku formatowanie.css: |

C. Fragment pliku strona.html: |

D. Fragment pliku strona.html: |

Jakie działanie wykonuje polecenie DBCC CHECKDB("sklepAGD", Repair_fast) w MS SQL Server?

Podczas tworzenia tabeli w SQL określono pole, w którym wartości muszą być unikalne. Którego atrybutu należy użyć w jego definicji?

Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

Aby przenieść stronę internetową na serwer, można wykorzystać program

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

Reguła CSS, która ustawia tekst paragrafu w pionie na środku, to:

Podaj zapytanie SQL, które tworzy użytkownika sekretarka na localhost z hasłem zaq123?

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

Baza danych zawiera tabelę artykuły z kolumnami: nazwa, typ, producent, cena. Aby wypisać wszystkie nazwy artykułów jedynie typu pralka, których cena mieści się w zakresie od 1000 PLN do 1500 PLN, należy użyć zapytania

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

W języku PHP nie można zrealizować

Co oznacza pojęcie integralności referencyjnej?

Jakim zapisem w języku PHP można określić komentarz, który rozciąga się na wiele linii?

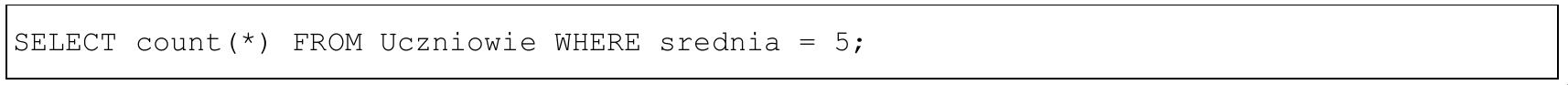

Co uzyskujemy po wykonaniu zapytania SQL?

W SQL, aby w tabeli Towar dodać kolumnę rozmiar typu znakowego z maksymalną długością 20 znaków, jakie polecenie należy wykonać?

Z bazy danych trzeba uzyskać zapytaniem SQL nazwiska pracowników, którzy sprawują funkcję kierownika, a ich wynagrodzenie mieści się w jednostronnie domkniętym przedziale (3000, 4000>. Która klauzula weryfikuje ten warunek?

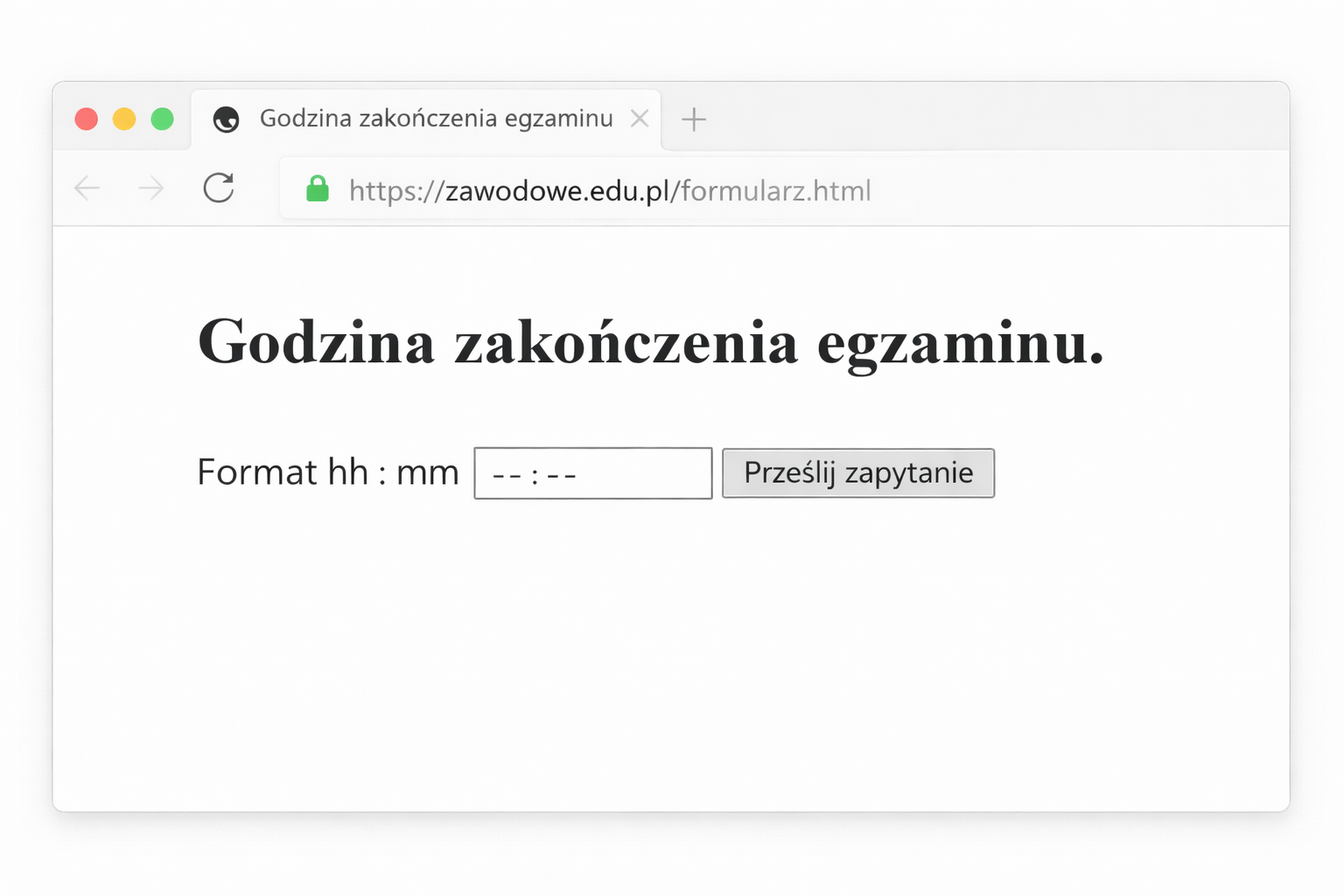

Wskaż element, który definiuje pole edycyjne formularza zgodne z ilustracją

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

Jak zdefiniować formatowanie tabeli w języku CSS, aby wyróżnić wiersz, na który aktualnie najeżdża kursor myszy, korzystając z innego koloru?

Możliwość utworzenia konta użytkownika jan z hasłem janPass można osiągnąć przy pomocy polecenia

Zapytanie przedstawione poniżej zwróci wynik:

SELECT COUNT(cena) FROM uslugi;

Która z funkcji agregujących dostępnych w SQL służy do obliczania średniej z wartości znajdujących się w określonej kolumnie?

Aby na witrynie internetowej pokazać logo z przezroczystym tłem, należy użyć formatu