Pytanie 1

Zakres numerów portów, które są standardowo przypisane dla usług systemowych, takich jak: poczta elektroniczna, WWW, obejmuje

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Zakres numerów portów, które są standardowo przypisane dla usług systemowych, takich jak: poczta elektroniczna, WWW, obejmuje

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Złącze AGP jest przeznaczone do łączenia

Określ typ komunikatu używanego w interakcji pomiędzy agentem SNMP a menedżerem SNMP, który umożliwia agentowi informowanie menedżera o istotnych zdarzeniach.

Które z poniższych zdań jest poprawne w kontekście wprowadzania tekstu za pomocą edytora?

Poniższa procedura rekurencyjna druk(n:integer), wywołana z argumentem 5, spowoduje wyświetlenie na ekranie komputera

procedure druk(n:integer); begin if n=0 then exit; writeln(n); druk(n-1); end; Jakie choroby oczu mogą być wywołane brakiem przerw w czasie pracy przy komputerze?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Serwer DNS pełni funkcję

Jak nazywa się język programowania, który jest zorientowany obiektowo, a programy w nim stworzone są kompilowane do kodu pośredniego, niezależnego od platformy, i uruchamiane na wirtualnej maszynie?

Kluczowym składnikiem bazy danych, który zawiera pełny opis jednego obiektu, jest

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na podstawie adresu IP oraz maski podsieci nie można ustalić

Gdy osoba zajmująca się naprawą komputera dozna porażenia prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

W programowaniu obiektowym, dziedziczenie umożliwia

Podstawowym celem użycia przełącznika /renew w komendzie ipconfig w systemie Windows jest

Adres IP jest przedstawiany jako cztery liczby, oddzielone kropkami

Procesor RISC to procesor

Liczba wyrażona w systemie binarnym przedstawia się jako: 10101010. Jakie jest jej heksadecymalne odwzorowanie?

Główny księgowy powinien mieć możliwość przywracania zawartości folderów z kopii zapasowej plików. Do której grupy użytkowników systemu MS Windows XP należy go przyporządkować?

W systemach Windows XP Pro/Windows Vista Business/ Windows 7 Pro/Windows 8 Pro, opcją zapewniającą prywatność danych dla użytkowników dzielących ten sam komputer, których dane mogą być używane wyłącznie przez nich, jest

Gdy komputer jest uruchamiany, wyświetla się komunikat “CMOS checksum error press F1 to continue, press DEL to setup”, naciśnięcie klawisza DEL spowoduje

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Ile kolorów może być reprezentowanych przez kolor zakodowany na 16 bitach?

Który interfejs stanowi port równoległy?

Firma zamierza zastosować karty inteligentne z obsługą szyfrowania do takich zadań, jak: uwierzytelnianie klienta, logowanie do domeny Windows, podpisywanie kodu i zabezpieczenie poczty e-mail. Zadania te może spełnić system operacyjny Windows

| W Android Studio: <TextView android:text="@{viewmodel.userName}" /> W XAML: <Label Text="{Binding Source={x:Reference slider2}, Path=Value}" /> |

Kabel sieciowy, który ma jeden wtyk wykonany według standardu 568A, a drugi według 568B, nazywany jest kablem

Konfiguracja zworek na dyskach z interfejsem IDE decyduje o

Wskaż standardową kombinację klawiszy, która umożliwia zaznaczenie wszystkich elementów w otwartym folderze programu Eksplorator Windows.

Na rysunku przedstawiono blok

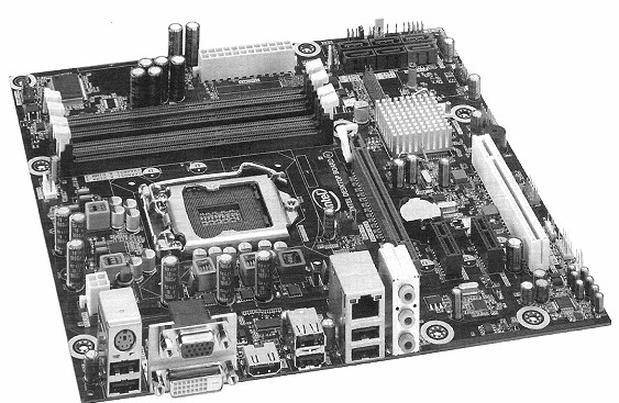

Na zdjęciu przedstawiono płytę główną

Jednym z powodów niestabilności działania komputera, objawiającym się zawieszaniem systemu i częstymi restartami, może być

Jaką jednostkę używamy do mierzenia pojemności elektrycznej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie uprawnienia w systemie plików NTFS pozwalają na usunięcie katalogu przez użytkownika?

Polecenie md w konsoli systemu Windows służy do

Dla lokalnej podsieci komputerowej przypisano adres IP 172.16.10.0/24. Komputer1 ma adres IP 172.16.0.10, komputer2 - 172.16.10.100, a komputer3 - 172.16.255.20. Który z wymienionych komputerów znajduje się w tej podsieci?

W trakcie korzystania z typowej klawiatury, przy właściwym ustawieniu rąk, kąt pomiędzy ramieniem a przedramieniem opartym na podłokietniku wynosi

Najnowsze wirusy wykorzystują luki w oprogramowaniu przeglądarek internetowych. Która z przeglądarek jest w tym kontekście najbardziej ryzykowna? (uwaga: odpowiedź w tym pytaniu może być już nieaktualna)

W systemie Linux folder, który powstaje w trakcie instalacji i zawiera pliki odzwierciedlające dostęp do urządzeń systemowych, nosi nazwę