Pytanie 1

Jakie prawa: CREATE, ALTER, DROP zostały użyte w poleceniu GRANT?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakie prawa: CREATE, ALTER, DROP zostały użyte w poleceniu GRANT?

W CSS zapis selektora p > i { color: red; } wskazuje, że kolor czerwony zostanie zastosowany do

Aby poprawnie udokumentować poniższą linię kodu, trzeba po znakach // dodać komentarz: ```document.getElementById("napis").innerHTML = Date(); //```

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Do stworzenia układu strony z trzema kolumnami umieszczonymi obok siebie, można wykorzystać styl CSS

W językach programowania o układzie strukturalnym, aby przechować dane o 50 uczniach (ich imionach, nazwiskach oraz średniej ocen), konieczne jest zastosowanie

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

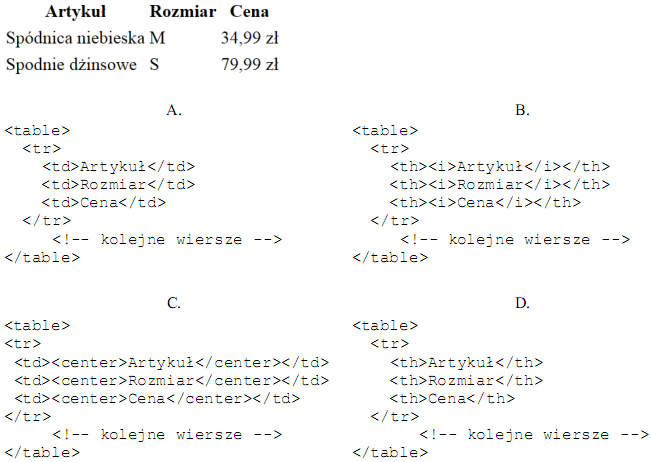

Zaprezentowano tabelę stworzoną za pomocą kodu HTML, bez zastosowania stylów CSS. Który z poniższych fragmentów kodu HTML odnosi się do pierwszego wiersza tabeli?

Użycie standardu ISO-8859-2 ma na celu zapewnienie prawidłowego wyświetlania

Która z wymienionych metod umożliwia wyświetlenie komunikatu w konsoli przeglądarki za pomocą języka JavaScript?

Kwerenda

ALTER TABLE artykuly MODIFY cena float;ma na celu dokonanie zmian w tabeli artykuly.

Gdy zmienna $x przechowuje dowolną dodatnią liczbę naturalną, poniższy kod źródłowy PHP ma na celu wyświetlenie:

$licznik = 0; while ($licznik != $x) { echo $licznik; $licznik++; }

W języku PHP zapisano fragment kodu. Plik cookie stworzony tym poleceniem

| setcookie("osoba", "Anna Kowalska", time() + (3600 * 24)); |

Aby właściwie skomentować podaną linię kodu w JavaScript, należy po znakach // wpisać opis

| document.getElementById("napis").innerHTML = Date(); // |

Gdzie w dokumencie HTML mogą być umieszczane fragmenty kodu JavaScript?

W języku Javascript obiekt typu array jest używany do przechowywania

Jaki zapis znacznika <div> może występować w dokumencie HTML tylko raz, a jego ponowne użycie spowoduje pojawienie się błędów podczas walidacji dokumentu?

Który z poniższych formatów plików graficznych wspiera przejrzystość?

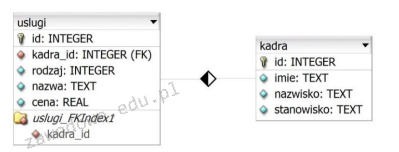

Na podstawie relacji przedstawionej na ilustracji, można stwierdzić, że jest to relacja

Do której właściwości można przypisać wartości: static, relative, fixed, absolute oraz sticky?

W bazie MySQL zdefiniowano podczas tworzenia tabeli pole

id int NOT NULL AUTO_INCREMENTWpis AUTO_INCREMENT oznacza, że

Używając komendy BACKUP LOG w MS SQL Server, można

Jakie jest zastosowanie certyfikatu SSL?

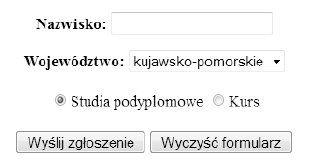

Jakie pola znajdują się w formularzu?

Kwalifikatory dostępu, takie jak private, protected oraz public, określają mechanizm

Jak zdefiniować formatowanie tabeli w języku CSS, aby wyróżnić wiersz, na który aktualnie najeżdża kursor myszy, korzystając z innego koloru?

Podana linia kodu została napisana w języku?

document.getElementById("paragraf1").innerHTML = wynik;

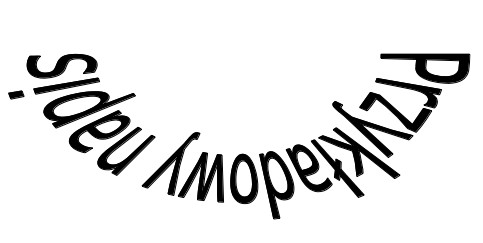

W programie INKSCAPE / COREL, aby uzyskać efekt przedstawiony w napisie, należy

Zaprezentowano kod tabeli o wymiarach 3x2. Jaką zmianę wprowadzić w jej drugim wierszu, aby tabela była zgodna z obrazkiem ukazującym niewidoczny wiersz?

Którą rozdzielczość należy ustawić w opcjach kodera, aby przygotować do publikacji film w rozdzielczości HD Ready?

Liczba 0x142, przedstawiona w kodzie JavaScript, przyjmuje formę

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

O czym informuje przeglądarkę internetową zapis <!DOCTYPE html>?

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

Na tabeli muzyka, przedstawionej na rysunku, zostało wykonane następujące zapytanie SQL. Jaki wynik zwróci ta kwerenda?

|

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czeslaw Niemen | 2005 | Przyjdz W Taka Noc itd. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czeslaw Niemen | 2017 | Winylowa reedycja płyty „Aerolit”. |

| 4 | Journey | Mikolaj Czechowski | 2013 |

W MS SQL Server instrukcja RESTORE DATABASE jest używana do

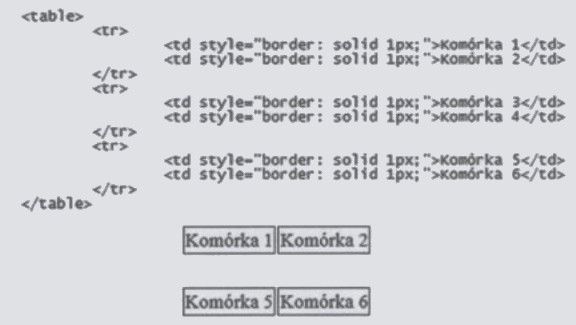

Przedstawiono kod tabeli 3×2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela wyglądała jak na obrazie z niewidocznym wierszem?

<table> <tr> <td style="border: solid 1px;">Komórka 1</td> <td style="border: solid 1px;">Komórka 2</td> </tr> <tr> <td style="border: solid 1px;">Komórka 3</td> <td style="border: solid 1px;">Komórka 4</td> </tr> <tr> <td style="border: solid 1px;">Komórka 5</td> <td style="border: solid 1px;">Komórka 6</td> </tr> </table>

| Komórka 1 | Komórka 2 |

| Komórka 5 | Komórka 6 |

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu. <h6>CSS</h6>

<p>Kaskadowe arkusze stylów <b>ang.<i>Cascading Style Sheets</b></i>)<br>to język służący...</p>

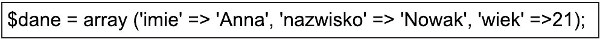

Zamieszczony kod w języku PHP

Grafik pragnie zmienić obraz JPG na format PNG bez utraty jakości, tak aby w obszarach, gdzie pierwotnie był kolor biały, w finalnym obrazie występowała przezroczystość. W tym celu powinien