Pytanie 1

Selektor CSS a:link {color:red} użyty w kaskadowych arkuszach stylów określa

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Selektor CSS a:link {color:red} użyty w kaskadowych arkuszach stylów określa

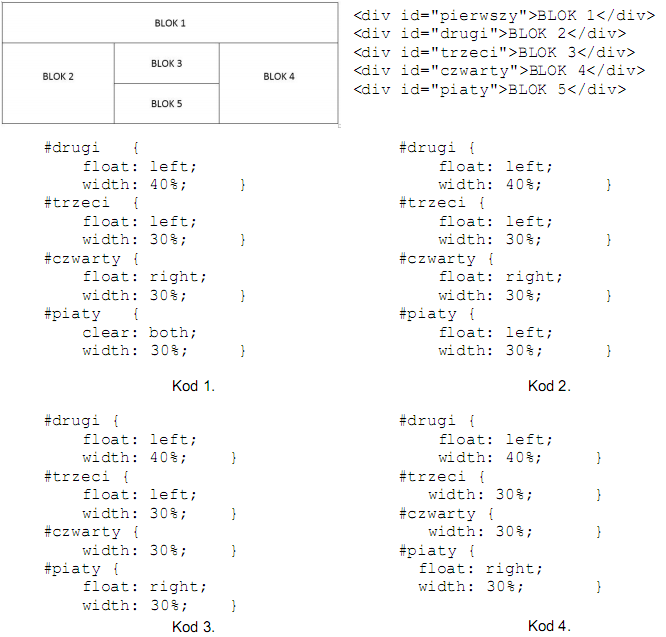

Wskaż kod CSS, który odpowiada layoutowi bloków 2 – 5, zakładając, że są one utworzone na podstawie podanego kodu HTML.

Z jakich elementów składa się tabela generowana przez poniższy kod?

| <table border="1"> <tr> <td> 1 </td> <td> 2 </td> </tr> </table> |

W języku SQL, aby wstawić wiersz danych do tabeli w bazie danych, należy zastosować polecenie

W PHP utworzenie oraz przypisanie tablicy asocjacyjnej do zmiennej odbywa się poprzez zapis

Deklaracja typu dokumentu HTML: wskazuje, że kod został stworzony w wersji

Które z wymienionych par znaczników HTML mają identyczny efekt wizualny na stronie internetowej, jeśli nie zastosowano żadnych stylów CSS?

W językach programowania strukturalnego do przechowywania danych o 50 uczniach (ich imionach, nazwiskach, średniej ocen) należy zastosować

Którego znacznika NIE NALEŻY umieszczać w nagłówku dokumentu HTML?

Jakie funkcje może pełnić program FileZilla?

char str1[30] = 'Ala ma kota'; printf("%s", str1);Jakie jest źródło błędu w prezentowanym kodzie napisanym w języku C++?

Funkcja agregująca MIN w języku SQL ma na celu określenie

Jakie słowo kluczowe wykorzystuje się do deklaracji zmiennej w języku JavaScript?

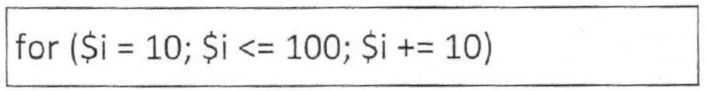

W języku PHP znajduje się instrukcja pętli umieszczona w ramce. Ile razy zostanie wykonana ta pętla, o ile zmienna kontrolna nie jest zmieniana w jej wnętrzu, a także nie dodano instrukcji przerywającej pętlę, takiej jak break?

W każdej iteracji pętli wartość aktualnego elementu tablicy jest przypisywana do zmiennej, a wskaźnik tablicy jest przesuwany o jeden, aż do ostatniego elementu tablicy. Czy to zdanie odnosi się do instrukcji?

Po wykonaniu poniższego fragmentu kodu w języku C/C++, zmiennej o nazwie zmienna2 przypisany zostanie

int zmienna1 = 158; int *zmienna2 = &zmienna1;

W bazie danych znajduje się tabela uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL należy wykorzystać, aby znaleźć imiona oraz nazwiska uczniów, których nazwiska zaczynają się na literę M?

W zakresie ochrony serwera bazy danych przed atakami hakerównie wlicza się

Wykres słupkowy należy zapisać w formacie rastrowym tak, aby jakość jego krawędzi była jak najlepsza, również dla dużego powiększenia, unikając efektu aliasingu. Do tego celu można zastosować format

Element zadeklarowany w języku C++ double x*; oznacza

W skrypcie JavaScript zmienne mogą być definiowane

Podczas przechowywania hasła użytkownika serwisu internetowego (np. bankowości online), aby chronić je przed ujawnieniem, zazwyczaj stosuje się funkcję

W podanym kodzie PHP, w miejscu kropek należy umieścić odpowiednią instrukcję

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); while ($wiersz = ...................) echo "$wiersz[0] $wiersz[1]"; |

Funkcja, która wywołuje samą siebie to

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

W systemie baz danych sklepu znajdują się dwie tabele powiązane ze sobą relacją: produkty oraz oceny. Tabela oceny zawiera dowolną liczbę ocen wystawionych przez klientów dla konkretnego produktu, które są zdefiniowane przez pola: id, ocena (pole numeryczne), produktID (klucz obcy). Aby uzyskać maksymalną ocenę dla produktu o ID równym 10, należy użyć zapytania

Instrukcja zapisana w SQL, przedstawiona poniżej, ilustruje kwerendę:

UPDATE katalog SET katalog.cena = [cena]*1.1;

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

Jakiej funkcji w języku PHP należy użyć, aby nawiązać połączenie z bazą danych pod nazwą zwierzaki?

W której superglobalnej tablicy w PHP należy przechowywać informacje dotyczące logowania użytkownika w sposób gwarantujący ich bezpieczeństwo?

O obiekcie przedstawionym w JavaScript można powiedzieć, że posiada

| var obiekt1 = { x: 0, y: 0, wsp: function() { [...] } } |

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Która z funkcji agregujących wbudowanych w język SQL służy do obliczania średniej wartości w określonej kolumnie?

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL

W tabeli personel znajdują się pola: imię, nazwisko, pensja, staż. Aby obliczyć średnią pensję osób zatrudnionych z doświadczeniem od 10 do 20 lat włącznie, należy przeprowadzić kwerendę:

Które z poniższych stwierdzeń jest poprawne w kontekście grafiki rastrowej?

Jaki zestaw terminów określa interfejs użytkownika witryny internetowej?

Którą czynność gwarantującą poprawne wykonanie przedstawionego kodu JavaScript należy wykonać przed pętlą?

var text; for(var i=0; i<tab.length; i++ ){ text+=tab[i] + "<br>"; }

W poniższym zapisie CSS kolor zielony zostanie zastosowany do

| h2 { background-color: green; } |