Pytanie 1

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

Jakie jest zadanie usługi DNS?

Brak odpowiedzi na to pytanie.

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

Brak odpowiedzi na to pytanie.

Jakie jest standardowe połączenie między skanerem a aplikacją graficzną?

Brak odpowiedzi na to pytanie.

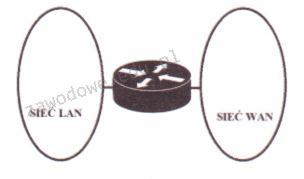

Jakie urządzenie sieciowe zostało przedstawione na diagramie sieciowym?

Brak odpowiedzi na to pytanie.

Licencja obejmująca oprogramowanie układowe, umieszczone na stałe w sprzętowej części systemu komputerowego, to

Brak odpowiedzi na to pytanie.

Określenie najbardziej efektywnej trasy dla połączenia w sieci to

Brak odpowiedzi na to pytanie.

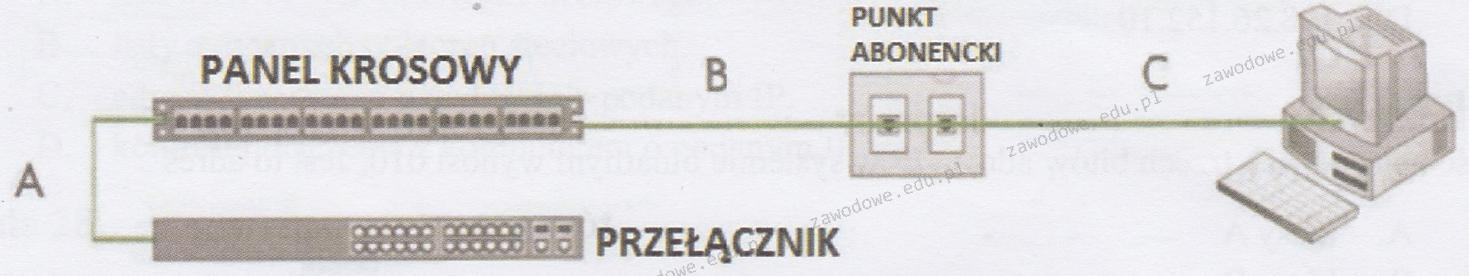

Jaką maksymalną długość kabla typu skrętka pomiędzy panelem krosowniczym a gniazdem abonenckim przewiduje norma PN-EN 50174-2?

Brak odpowiedzi na to pytanie.

Plik tekstowy wykonaj.txt w systemie Windows 7 zawiera

@echo off echo To jest tylko jedna linijka tekstuAby wykonać polecenia zapisane w pliku, należy

Brak odpowiedzi na to pytanie.

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, trzeba umieścić kabel dołączony do drukarki w porcie

| Producent | OKI |

|---|---|

| Ilość igieł | 24 |

| Wspierane systemy operacyjne | Windows 7, Windows Server 2008 |

| Szybkość druku [znaki/s] | 576 |

| Maksymalna ilość warstw wydruku | 6 |

| Interfejs | IEEE 1284 |

| Pamięć | 128 KB |

| Poziom hałasu [dB] | 57 |

Brak odpowiedzi na to pytanie.

Na stronie wydrukowanej na drukarce laserowej pojawiają się jaśniejsze i ciemniejsze obszary. Aby rozwiązać problemy z nieciągłością i jakością wydruku, należy

Brak odpowiedzi na to pytanie.

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

Brak odpowiedzi na to pytanie.

Ile adresów IP można wykorzystać do adresowania komputerów w sieci o adresie 192.168.100.0 oraz masce 255.255.255.0?

Brak odpowiedzi na to pytanie.

Komputer powinien działać jako serwer w sieci lokalnej, umożliwiając innym komputerom dostęp do Internetu poprzez podłączenie do gniazda sieci rozległej za pomocą kabla UTP Cat 5e. Na chwilę obecną komputer jest jedynie połączony ze switchem sieci lokalnej również kablem UTP Cat 5e oraz nie dysponuje innymi portami 8P8C. Jakiego komponentu musi on koniecznie nabrać?

Brak odpowiedzi na to pytanie.

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

Brak odpowiedzi na to pytanie.

Protokołem umożliwiającym bezpołączeniowe przesyłanie datagramów jest

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwoli na podłączenie drukarki, która nie jest wyposażona w kartę sieciową, do lokalnej sieci komputerowej?

Brak odpowiedzi na to pytanie.

Złącze zasilacza ATX12V jest przeznaczone do zasilania

Brak odpowiedzi na to pytanie.

DB-25 służy jako złącze

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

Brak odpowiedzi na to pytanie.

Aby uniknąć różnic w kolorystyce pomiędzy zeskanowanymi zdjęciami na wyświetlaczu komputera a ich oryginałami, konieczne jest przeprowadzenie

Brak odpowiedzi na to pytanie.

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Brak odpowiedzi na to pytanie.

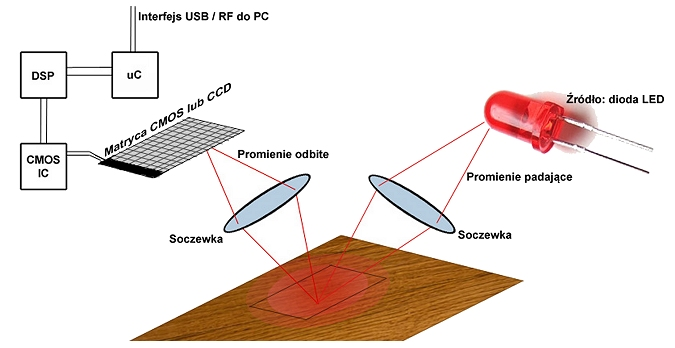

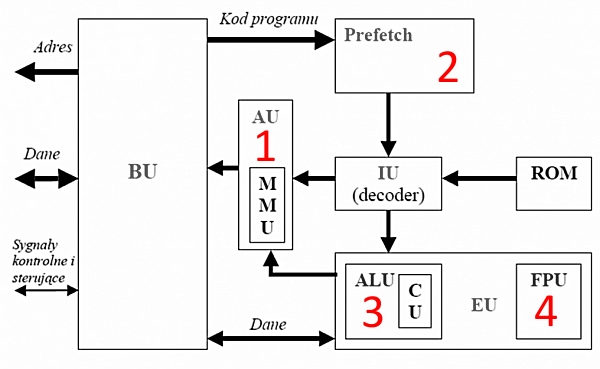

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Brak odpowiedzi na to pytanie.

Jaką standardową wartość maksymalnej odległości można zastosować pomiędzy urządzeniami sieciowymi, które są ze sobą połączone przewodem UTP kat.5e?

Brak odpowiedzi na to pytanie.

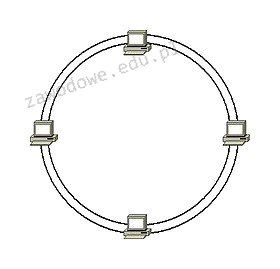

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

Brak odpowiedzi na to pytanie.

Umowa, na mocy której użytkownik ma między innymi wgląd do kodu źródłowego oprogramowania w celu jego analizy oraz udoskonalania, to licencja

Brak odpowiedzi na to pytanie.

Gdy użytkownik zauważy, że ważne pliki zniknęły z dysku twardego, powinien

Brak odpowiedzi na to pytanie.

Co nie ma wpływu na utratę danych z dysku HDD?

Brak odpowiedzi na to pytanie.

Emisja dźwięków: jednego długiego oraz dwóch krótkich przez BIOS firmy AMI wskazuje na

Brak odpowiedzi na to pytanie.

Jak nazywa się translacja adresów źródłowych w systemie NAT routera, która zapewnia komputerom w sieci lokalnej dostęp do internetu?

Brak odpowiedzi na to pytanie.

IMAP to protokół

Brak odpowiedzi na to pytanie.

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Brak odpowiedzi na to pytanie.

Jaki adres IP w formacie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanym w formacie binarnym?

Brak odpowiedzi na to pytanie.

W ustawieniach haseł w systemie Windows Server aktywowano opcję, że hasło musi spełniać wymagania dotyczące złożoności. Z jakiej minimalnej liczby znaków musi składać się hasło użytkownika?

Brak odpowiedzi na to pytanie.

W systemie Linux, żeby ustawić domyślny katalog domowy dla nowych użytkowników na katalog /users/home/new, konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

Koprocesor arytmetyczny, który pełni funkcję wykonywania obliczeń na liczbach zmiennoprzecinkowych w mikroprocesorze, został na schemacie oznaczony cyfrą

Brak odpowiedzi na to pytanie.

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Brak odpowiedzi na to pytanie.

Użytkownik systemu Linux, który pragnie usunąć konto innej osoby wraz z jej katalogiem domowym, powinien użyć polecenia

Brak odpowiedzi na to pytanie.

Do weryfikacji funkcjonowania serwera DNS na systemach Windows Server można zastosować narzędzie nslookup. Jeżeli w poleceniu jako argument zostanie podana nazwa komputera, np. nslookup host.domena.com, to system sprawdzi

Brak odpowiedzi na to pytanie.