Pytanie 1

Jakiego języka można użyć do obsługi połączenia z bazą danych MySQL podczas rozwijania aplikacji webowej?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Jakiego języka można użyć do obsługi połączenia z bazą danych MySQL podczas rozwijania aplikacji webowej?

W HTML, wartość atrybutu target, która umożliwia otwieranie strony w nowym oknie lub karcie, to

Czego nie należy brać pod uwagę przy zabezpieczaniu serwera bazy danych przed atakami hakerskimi?

Co wykonuje poniższy fragment kodu w JavaScript?

| n = "Napis1"; s = n.length; |

W języku PHP znak "//" wskazuje na

W SQL, aby dodać kolumnę rozmiar typu znakowego o maksymalnej długości 20 znaków do tabeli Towar, należy wykonać następujące polecenie

Który z parametrów obiektu graficznego zmieni się po dostosowaniu wartości kanału alfa?

Jakie jest zastosowanie programu debugger?

Jaki typ powinien być wykorzystany, aby pole danych mogło przyjmować liczby zmiennoprzecinkowe?

System baz danych gromadzi multimedia, co wiąże się z przechowywaniem znacznych ilości danych binarnych. Jakiego typu danych należy użyć w tym przypadku?

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

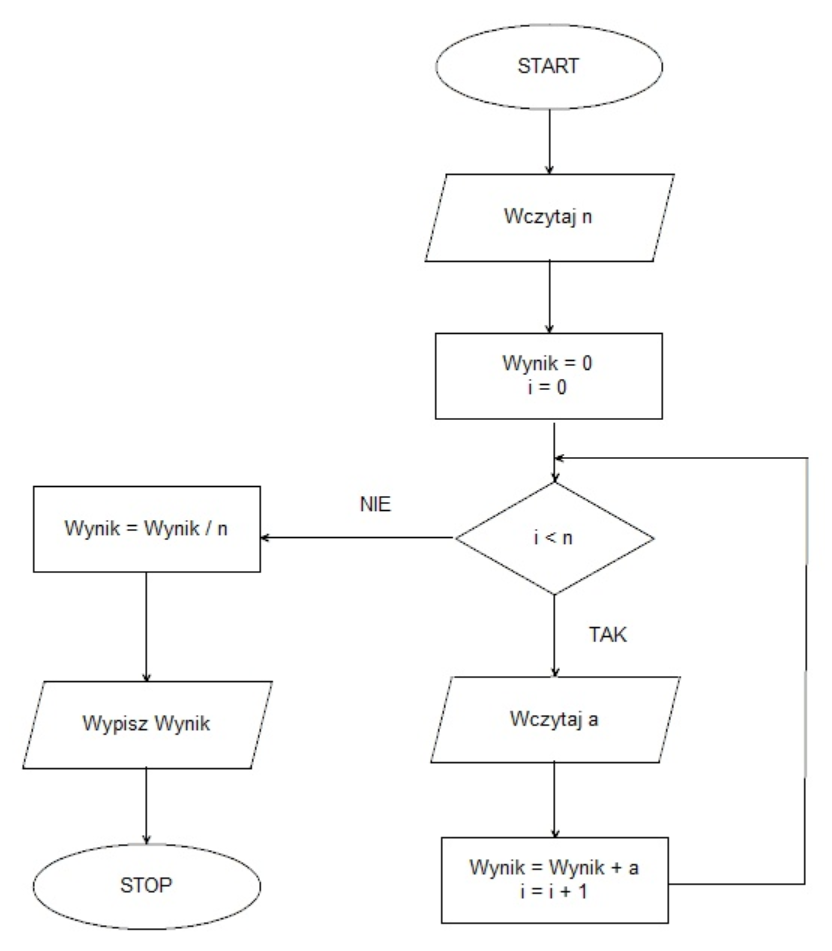

Przedstawiony algorytm umożliwia wyliczenie

Który program komputerowy zamienia kod źródłowy, stworzony w danym języku programowania, na język zrozumiały dla komputera?

Jakim formatem plików dźwiękowych charakteryzuje się kompresja bezstratna?

W relacyjnych bazach danych, gdy dwie tabele są ze sobą powiązane przez ich klucze główne, mamy do czynienia z relacją

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu

Jaki rezultat uzyskamy po uruchomieniu załączonego skryptu?

| <?php class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc(); ?> |

Wskaż funkcję PHP, która umożliwia zapisanie odczytanej zawartości pliku do zmiennej, która reprezentuje ciąg znaków?

W zaprezentowanym fragmencie dokumentu HTML ustalono stylowanie CSS dla selektora klasy "menu", aby kolor tła tego elementu był zielony. Które z poniższych określeń stylu CSS odpowiada temu stylowaniu?

<div class="menu"></div>

Jakie mechanizmy przydzielania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z zagadnieniami dotyczącymi zarządzania kontami, użytkownikami oraz uprawnieniami?

Termin „front-end” w kontekście budowy stron internetowych odnosi się do

W języku PHP zapis $b++ jest równoważny zapisowi

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Uprawnienia obiektowe przyznawane użytkownikom serwera bazy danych mogą umożliwiać lub ograniczać

Zamieszczone zapytanie SQL przyznaje prawo SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Analizując zamieszczony kod w języku HTML, można zauważyć, że w przeglądarce

W instrukcji warunkowej w języku JavaScript należy zweryfikować sytuację, w której wartość zmiennej a leży w przedziale (0,100), a wartość zmiennej b jest większa od zera. Odpowiedni zapis warunku jest następujący:

Jak określa się proces przekształcania informacji zawartych w dokumencie elektronicznym na format odpowiedni dla konkretnego środowiska?

W tabeli mieszkańcy zawierającej pola id, imie, nazwisko, ulica, numer, czynsz (wartość całkowita) należy zidentyfikować osoby zamieszkujące ulicę Mickiewicza pod numerami 71, 72, 80, których czynsz jest niższy niż

1000 zł. Jak będzie wyglądać klauzula WHERE w zapytaniu?

Atrybut value w formularzu XHTML

Które ze znaczników HTML umożliwią wyświetlenie na stronie tekstu w jednym wierszu, jeżeli żadne formatowanie CSS nie zostało zdefiniowane?

Dobre strony mojej strony |

Jak nazywa się składnik bazy danych, który umożliwia jedynie przeglądanie informacji z bazy, prezentując je w formie tekstowej lub graficznej?

W hurtowni utworzono tabelę sprzedaż, która zawiera pola: id, kontrahent, grupa_cenowa oraz obrot. Jakie polecenie należy wykorzystać, aby znaleźć tylko kontrahentów z drugiej grupy cenowej, których obrót przekracza 4000 zł?

W HTML wprowadzono tag a. Co oznacza wartość nofollow w atrybucie rel?

| <a href="http://website.com" rel="nofollow">link</a> |

Które z poniższych stwierdzeń o antyaliasingu jest poprawne?

Jakie jest oznaczenie typu stało-znakowego w SQL?

W przedstawionej regule CSS: h1 {color: blue} h1 symbolizuje

W przedstawionej regule CSS ```h1 {color : blue}``` h1 reprezentuje

Atrybut wskazujący na lokalizację pliku graficznego w znaczniku <img> to

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL