Pytanie 1

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Wskaż styl CSS za pomocą, którego uzyskano przedstawiony efekt

| | | |

Obiekt bazy danych, którego głównym przeznaczeniem jest drukowanie lub wyświetlanie zestawień danych, to

W języku JavaScript stworzono zmienną i, która będzie przechowywać wynik dzielenia równy 1, to

W relacyjnych bazach danych, gdy dwie tabele są ze sobą powiązane przez ich klucze główne, mamy do czynienia z relacją

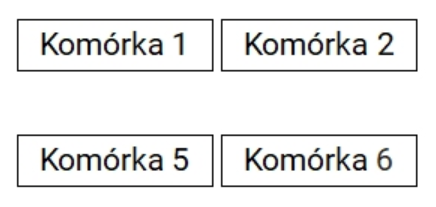

Zaprezentowano kod dla tabeli 3x2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela przypominała tę z obrazka, gdzie wiersz jest niewidoczny?

<table>

<tr>

<td style="border: solid 1px;">Komórka 1</td>

<td style="border: solid 1px;">Komórka 2</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 3</td>

<td style="border: solid 1px;">Komórka 4</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 5</td>

<td style="border: solid 1px;">Komórka 6</td>

</tr>

</table> /efekt jest na obrazie - nie dołączam - nie analizuj/

W instrukcjach mających na celu odtwarzanie dźwięku na witrynie internetowej jako podkładu muzycznego nie stosuje się atrybutu

Zapytanie przedstawione poniżej zwróci wynik:

SELECT COUNT(cena) FROM uslugi;

Jak można zmodyfikować nałożone na siebie fragmenty obrazu, nie zmieniając innych elementów?

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

Załatwienie sprawy urzędowej online wymaga autoryzacji

Po wykonaniu poniższego kodu PHP, w zmiennej $napis znajduje się tekst:

$napis = "Programowanie w PHP"; $napis = substr($napis, 3, 5);

Która z poniższych funkcji zdefiniowanych w języku PHP oblicza sumę połowy wartości a i połowy wartości b?

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL

Oprogramowaniem typowym do obróbki grafiki wektorowej jest

Podczas sprawdzania poprawności dokumentu HTML5 wyświetlił się komunikat: "Error: Element head is missing a required instance of child element title". Co to oznacza w dokumencie?

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Przedstawiona w języku C++ definicja typu wyliczeniowego sprawi, że enumerator CZWARTEK będzie równy

enum dni {PONIEDZIALEK = 1, WTOREK, SRODA, CZWARTEK, PIATEK, SOBOTA, NIEDZIELA};

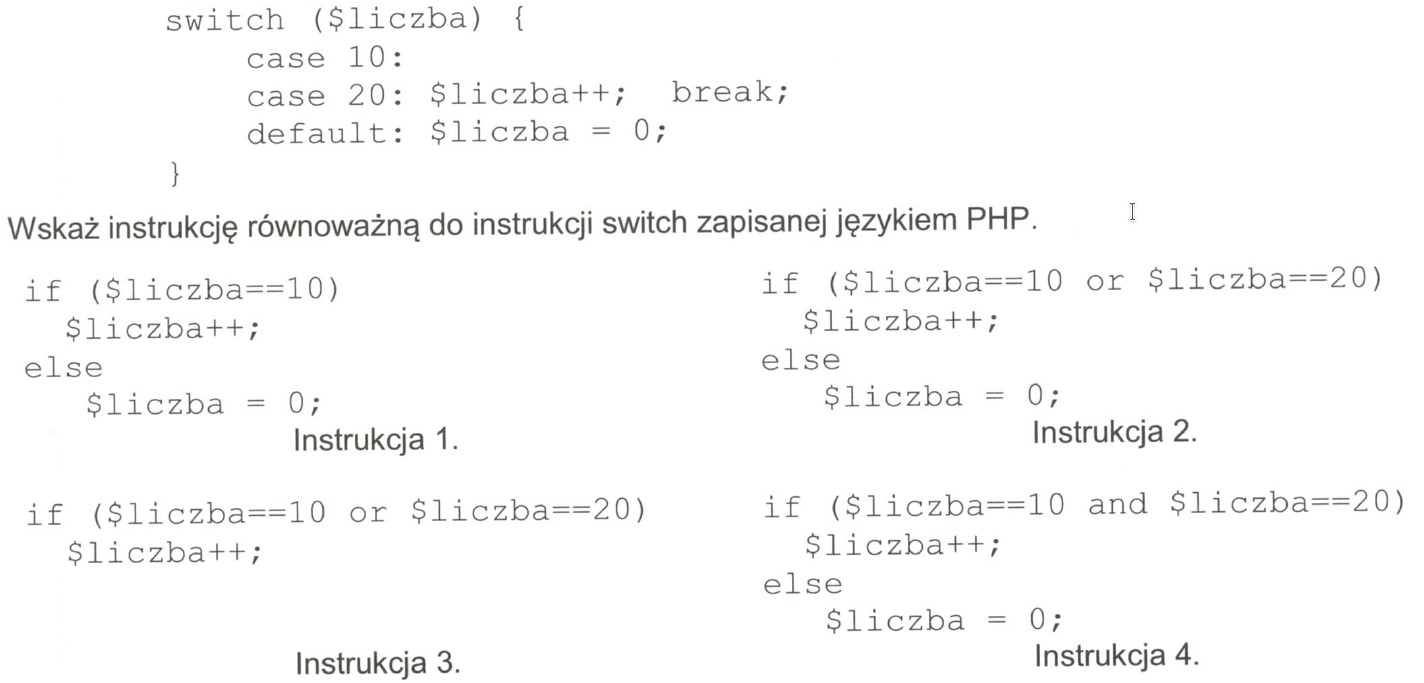

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

W grze komputerowej można przejść do kolejnego poziomu, gdy spełnione są trzy warunki: zdobycie 20 punktów, zebranie co najmniej 3 paczek oraz przebycie dystansu 200 m. Wyrażenie logiczne, które weryfikuje te warunki w języku JavaScript, to

W języku JavaScript należy uzyskać dostęp do elementu w pierwszym akapicie podanego kodu HTML. Jak można to zrobić za pomocą funkcji

| <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> ... |

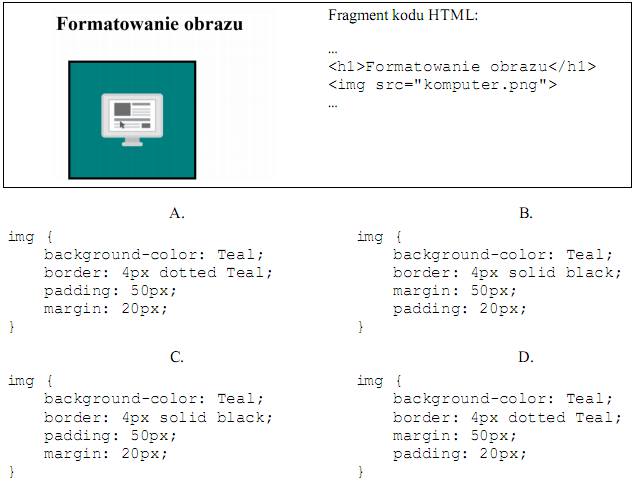

Na ilustracji ukazano rezultat stylizacji za pomocą CSS oraz kod HTML generujący ten przykład. Zakładając, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

Przedstawiony kod języka PHP

| $dane = array ('imie' => 'Anna', 'nazwisko' => 'Nowak', 'wiek' => 21); |

W języku JavaScript wartość typu boolean może być przedstawiana przez

W nagłówku dokumentu HTML umieszczono ```

W JavaScript zdefiniowano obiekt. W jaki sposób można uzyskać dostęp do właściwości nazwisko?

| var osoba = {imie: "Anna", nazwisko: "Kowalska", rok_urodzenia: 1985}; |

Jeżeli rozmiar pliku graficznego jest zbyt duży do publikacji w sieci, co należy zrobić?

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport, który wyświetla dane z tabeli dla komputerów z co najmniej 8 GB pamięci oraz procesorem Intel, można użyć kwerendy

Która z poniższych funkcji sortujących, stosowanych w języku PHP, porządkuje tablicę asocjacyjną według kluczy?

Która z metod wyświetlenia tekstu nie jest określona w języku JavaScript?

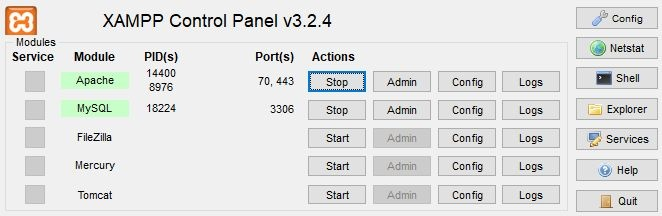

Na ilustracji przedstawiono konfigurację serwera Apache dla środowiska XAMPP. Pod jakim lokalnym adresem jest on dostępny?

Funkcja agregująca MIN w SQL ma na celu obliczenie

Przedstawione zapytanie SQL przydziela uprawnienie SELECT

| GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost'; |

Aby ustawić tło na stronie www należy użyć polecenia

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

Jaki opis dotyczy metody POST służącej do przesyłania formularza?

Aby zdefiniować selektor klasy w kaskadowych arkuszach stylów, należy użyć symbolu

W HTML informacje o autorze, streszczeniu oraz słowach kluczowych strony powinny być umieszczone

Do jakich celów wykorzystywany jest certyfikat SSL?