Pytanie 1

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Przechwycone przez program Wireshark komunikaty, które zostały przedstawione na rysunku należą do protokołu

Queries> www.cke.edu.pl: type A, class IN |

Answers> www.cke.edu.pl: type A, class IN, addr 194.54.27.143 |

Jakie jest IP sieci, w której funkcjonuje host o adresie 192.168.176.125/26?

Brak odpowiedzi na to pytanie.

Jakie numery portów są domyślnie wykorzystywane przez protokół poczty elektronicznej POP3?

Brak odpowiedzi na to pytanie.

Pierwsze trzy bity adresu IP w postaci binarnej mają wartość 010. Jaki to adres?

Która z poniższych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie stosowany w budowie lokalnych sieci komputerowych?

Brak odpowiedzi na to pytanie.

Które z zestawień: urządzenie – realizowana funkcja jest niepoprawne?

Jaką rolę odgrywa usługa proxy?

Brak odpowiedzi na to pytanie.

Firma zamierza stworzyć lokalną sieć komputerową, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart Wi-Fi. Połączenie z Internetem zapewnia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z wymienionych urządzeń sieciowych jest wymagane, aby sieć mogła prawidłowo funkcjonować i uzyskać dostęp do Internetu?

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Urządzenie, które łączy sieć kablową z siecią bezprzewodową, to

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Który z poniższych adresów jest adresem IP typu prywatnego?

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01 42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01

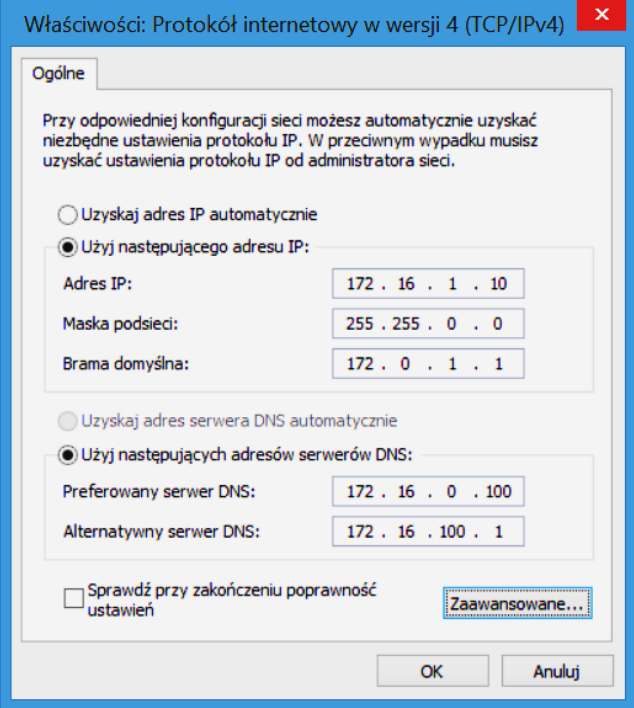

Komputer ma pracować w sieci lokalnej o adresie 172.16.0.0/16 i łączyć się z Internetem. Który element konfiguracji karty sieciowej został wpisany nieprawidłowo?

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

Brak odpowiedzi na to pytanie.

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Brak odpowiedzi na to pytanie.

Gdy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, wyświetla się następujący komunikat: Żądanie polecenia ping nie może odnaleźć hosta www.onet.pl. Proszę sprawdzić nazwę i spróbować ponownie. Natomiast wpisując w wierszu poleceń komendę ping 213.180.141.140 (adres IP dla serwera www.onet.pl), użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny takiego zjawiska?

Brak odpowiedzi na to pytanie.

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

Brak odpowiedzi na to pytanie.

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

Brak odpowiedzi na to pytanie.

Przy organizowaniu logicznego podziału sieci na podsieci należy brać pod uwagę

Brak odpowiedzi na to pytanie.

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Brak odpowiedzi na to pytanie.

Wskaż właściwy adres hosta?

Brak odpowiedzi na to pytanie.

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

Brak odpowiedzi na to pytanie.

Hosty A i B nie komunikują się z hostem C, między hostami A i B komunikacja jest prawidłowa. Co jest przyczyną braku komunikacji między hostami A i C oraz B i C?

Brak odpowiedzi na to pytanie.

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

Brak odpowiedzi na to pytanie.

Aby chronić sieć przed zewnętrznymi atakami, warto rozważyć nabycie

Brak odpowiedzi na to pytanie.

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Brak odpowiedzi na to pytanie.

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

Brak odpowiedzi na to pytanie.

Która norma określa parametry transmisyjne dla komponentów kategorii 5e?

Brak odpowiedzi na to pytanie.

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Brak odpowiedzi na to pytanie.

Na rysunku jest przedstawiony symbol graficzny

Brak odpowiedzi na to pytanie.

Które urządzenie sieciowe przedstawiono na ilustracji?

Brak odpowiedzi na to pytanie.

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Brak odpowiedzi na to pytanie.

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Brak odpowiedzi na to pytanie.

Przynależność komputera do danej sieci wirtualnej nie może być ustalana na podstawie

Brak odpowiedzi na to pytanie.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Konwencja zapisu ścieżki do udziału sieciowego zgodna z UNC (Universal Naming Convention) ma postać

Brak odpowiedzi na to pytanie.

Narzędzie przedstawione na zdjęciu to

Brak odpowiedzi na to pytanie.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.