Pytanie 1

Wskaż aplikację z pakietu Open Office, która jest przeznaczona do tworzenia prezentacji?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż aplikację z pakietu Open Office, która jest przeznaczona do tworzenia prezentacji?

Baterie i akumulatory zużyte o masie nieprzekraczającej 5 kg

Podczas realizacji procedury POST pojawił się komunikat ERROR INITIALIZING HARD DISK CONTROLER. Co mogło być przyczyną wyświetlenia tego komunikatu?

Jakie źródło światła powinno być użyte dla światłowodu jednomodowego?

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Wartość binarna 1000111110111 zapisana w systemie szesnastkowym to

Który kabel jest przedstawiony na rysunku?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Jak często domyślnie odbywa się aktualizacja tras w protokole RIPv1, RIPv2 (ang. Routing Information Protocol)?

Kanał klasy D, który występuje w systemach ISDN z interfejsem BRI, odnosi się do kanału sygnalizacyjnego o przepustowości

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Instalacja poszczególnych kart na płycie głównej komputera powinna mieć miejsce

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

W jakich miarach określa się natężenie ruchu w sieciach telekomunikacyjnych?

W dokumentacji technicznej dotyczącej okablowania danego pomieszczenia występuje oznaczenie FTP 4x2x0,52 kat 5e. Oznacza to kabel telekomunikacyjny składający się z 4 par skręconych żył izolowanych

Urządzenie ADSL umożliwia dostęp do internetu dla abonentów

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Jakie są maksymalne prędkości transmisji danych do abonenta oraz od abonenta dla modemu działającego z wykorzystaniem podziału częstotliwościowego FDM, według standardu ADSL2+ ITU-T G.992.5 Annex M?

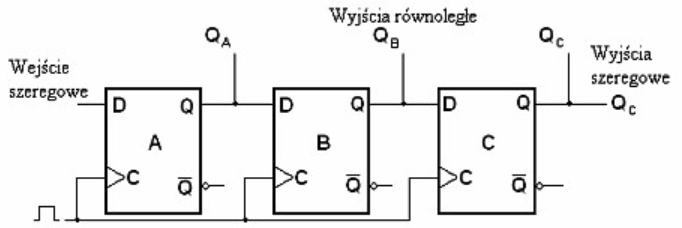

Rysunek przedstawia

Jaką klasę przypisuje się okablowaniu przeznaczonemu do transmisji głosowych oraz usług terminalowych, które ma pasmo częstotliwości do 1 MHz, według europejskiej normy EN 50173?

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

Na podstawie fragmentu dokumentacji centrali telefonicznej określ, który adres należy wpisać w pole URL przeglądarki internetowej, aby zalogować się do centrali telefonicznej.

| Domyślne ustawienia sieci: |

| IP:192.168.0.247 MASKA:255.255.255.0 BRAMA:192.168.0.1 DNS:194.204.159.1 |

Jakie jest zadanie zapory sieciowej?

W protokole IPv4 adres 162.1.123.0 zalicza się do

Który element osprzętu telekomunikacyjnego jest przedstawiony na zdjęciach?

Jakie rodzaje zakończeń sieciowych ISDN są oferowane przez operatora sieci?

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Z centralką PAX nie jest możliwe połączenie ze

Według modelu OSI, ustanawianie połączenia logicznego oraz jego zakończenie po zakończeniu przesyłania danych jest jedną z ról warstwy

Aktywacja mikrotelefonu przez użytkownika rozpoczynającego połączenie w publicznej sieci telefonicznej z komutacją jest oznaczana przepływem prądu przez pętlę abonencką

Który nośnik, biorąc pod uwagę jego pojemność, najlepiej nadaje się do przechowywania kopii zapasowej dysku twardego o wielkości powyżej 1 TB?

Rutery dostępowe to sprzęt, który

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

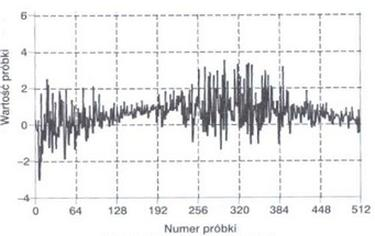

Przedstawiony na rysunku sygnał cyfrowy ma

Zidentyfikuj modulację analogową.

System oceniający i kontrolujący działanie dysku twardego to

Jaka jest wartość elementowej stopy błędów BER, jeżeli liczba nadanych bitów wynosi 7x108, a liczba bitów błędnie odebranych 7?